Bot mreža širi Trojanca za Android

Mobilni telefoni, 09.04.2013, 10:38 AM

Bot mreža Cutwail, koja već širi bankarskog Trojanca poznatog pod nazivom Gameover Zeus, sada pokušava da isto uradi i sa Trojancem za Android nazvanim Stels.

Stels inficira Android uređaje pretvarajući se da je ažuriranje za Adobe Flash Player. Ako potencijalna žrtva ne koristi Android uređaj, autori malvera imaju rezervni plan - ako se opasni spam linkovi otvore u browser-u kao što je Internet Explorer, na desktop ili laptop računaru, korisnici se preusmeravaju na web stranice na kojima ih u zasedi čeka Blackhole exploit kit. Stručnjaci za bezbednost kompanije Dell objavili su detaljnu analizu scenarija napada.

Prema toj analizi, napadi započinju spam emailovima koji navodno dolaze od američke poreske agencije (Internal Revenue Service). Ako korisnik klikne na link u emailu, najpre se utvrđuje da li je reč o korisniku Androida. Ukoliko nije, već žrtva koristi IE, Firefox ili Operu na računaru, ona se preusmerava na web stranicu koja služi kao fasada za Blackhole exploit kit, koji pokušava da iskoristi neažurirani plugin browser-a (ukoliko takav postoji) da bi zarazio računar.

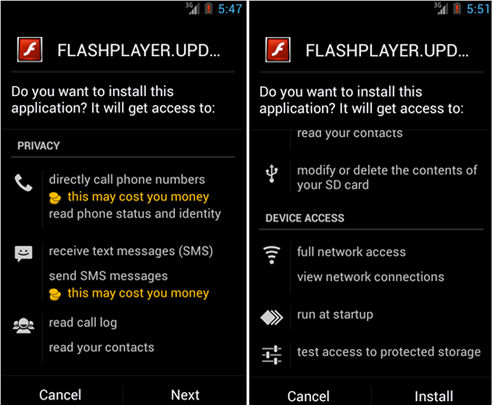

Međutim, ako je korisnik kliknuo na link sa Android uređaja, on se preumerava na web stranicu na kojoj mu se nudi da preuzme ažuriranje za Flash Player. Da bi instalirao lažno ažuriranje, on mora da omogući instalaciju aplikacija izvan Google Play marketa („Allow apps from unknown sources“) na telefonu.

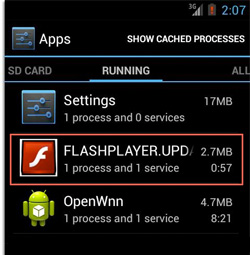

Kada odobri instalaciju, Trojanac se instalira, i prvi put pošto korisnik otvori navodnu aplikaciju, dobija obaveštenje da ažuriranje ne radi i da će biti deinstalirano. Naravno, Trojanac Stels ostaje na telefonu i radi u pozadini kao backdoor za preuzimanje drugih malvera. Trojanac može da špijunira kontakte u telefonu korisnika, šalje SMS poruke, obavlja telefonske pozive i filtrira SMS-ove, tragajući za mTAN (mobile transaction authentication) brojevima. Radeći zajedno sa Zeus-om, Stels ima mogućnost da se dođe koda za dvostepenu verifikaciju.

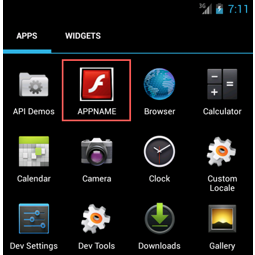

Ipak, Trojanac ne zalazi duboko u Android, nema administratorski pristup, niti nastoji da se sakrije. Navodno Flash ažuriranje može se lako naći među aktivnim aplikacijama u meniju za podešavanja telefona i ukloniti. Još nešto ne bi moglo da promakne opreznijim korisnicima - pre nego što se aplikacija pokrene po prvi put, njen naziv „Appname“ može da pobudi sumnju pošto se na kratko pojavljuje ispod ikonice aplikacije.

Izdvojeno

Bankarski malver sakriven u antivirusnoj aplikaciji

.jpg)

Istraživači kompanije Fox-IT otkrili su novu verziju bankarskog trojanca „Vultur“ za Android koja u odnosu na ranije verzije ima napredn... Dalje

Google uklonio 28 VPN aplikacija sa Google Play koje su Android telefone krišom pretvarale u proksije

.jpg)

Istraživači iz kompanije HUMAN pronašli su na Google Play 28 VPN aplikacija koje pretvaraju Android uređaje u rezidencijalne proksije koji se vero... Dalje

WhatsApp će blokirati skrinšotove za slike profila

WhatsApp je poslednjih godina uveo niz opcija da bi ojačao bezbednost platforme i korisnika. Tako na WhatsAppu možete da delite privatne fotografije... Dalje

Apple popravio dve nove ranjivosti iOS-a koje se koriste u napadima na iPhone uređaje

.jpg)

Apple je ove nedelje objavio hitna bezbednosna ažuriranja kako bi popravio dve ranjivosti nultog dana iOS-a koje su korišćene u napadima na iPhone... Dalje

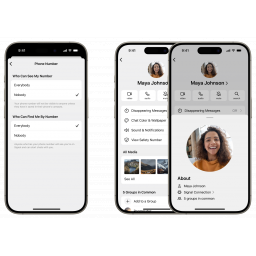

Signal uveo podršku za korisnička imena u aplikaciji

Signal je uveo podršku za korisnička imena tako da sada svako može dodati opcionalno korisničko ime koje će ih povezati sa drugima bez deljenja ... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a