HummingWhale: Android malver HummingBad se vratio

Mobilni telefoni, 26.01.2017, 01:00 AM

Android malver HummingBad koji je, prema nekim procenama, do sada inficirao 85 miliona uređaja širom sveta, nedavno je pronađen u 46 novih aplikacija, od se kojih 20 njih nekako našlo u Google Play prodavnici, što znači da su aplikacije uspele da prođu Googleove bezbednosne provere.

Prema podacima izraelske firme Check Point, u svetu Android malvera, HummingBad je trenutno najveći igrač jer je odgovoran za 72% svih infekcija mobilnih uređaja.

Veliki broj infekcija je malveru HummingBad obezbedilo mesto među prvih deset najaktivnijih familija malvera u proteklih nekoliko meseci.

HummingBad je jedva godinu dana star malver, koji je prvi put detektovan u februaru prošle godine. Malver je korišćen za preuzimanje drugih aplikacija na kompromitovane uređaje ili za klikove na oglase od kojih zarađuju vlasnici malvera.

U izveštaju koji je jula prošle godine objavio Check Point spominje se marketing kompanija Yingmob iz Kine, koja je glavni osumnjičeni za malvere HummingBad za Android i YiSpecter za iOS.

HummingBad je pronađen u više od 200 aplikacija, a procenjuje se da mesečno zaradi oko 300000 dolara.

Dvadeset nedavno otkrivenih aplikacija sadrže novu verziju malvera HummingBad, koja je nazvana HummingWhale. Malver je u novoj verziji pretpeo velike promene kad je reč o njegovom načinu rada.

Check Point je identifikovao nekoliko novih primeraka HummingBad malvera koji rade kao što je radila i prethodna verzija i koji reklamiraju novu verziju HummingWhale u sklopu svojih aktivnosti. Novi malver sadrži glavni payload u fajlu "group.png", koji je ustvari apk fajl, koji može biti pokrenut kao izvršni fajl. Ovaj .apk radi kao dropper, koji se koristi za preuzimanje i izvršavanje dodatnih aplikacija. To je taktika slična onoj koju su koristile prethodne verzije malvera HummingBad. Međutim, ovaj dropper ide i korak dalje. On koristi Android plugin nazvan DroidPlugin, koji je razvila kompanija Qihoo 360, za instalaciju lažnih aplikacija na virtuelnoj mašini.

HummingWhale žrtvama prikazuje oglase, ali kada korisnik pokuša da ih zatvori, malver otvara virtuelnu mašinu i instalira reklamiranu aplikaciju unutar nje.

Na ovaj način autori HummingBad malvera zarađuju od svake instalacije preko partnerskih programa, instalirajući veliki broj aplikacija na inficiranim uređajima koje se ne pojavljuju na listi aplikacija instaliranih na uređaju.

VM komponenta otežava antivirusima da primete zlonamerno ponašanje HummingWhale malvera, kao i Googleovim bezbednosnim proverama da otkriju maliciozne aplikacije pre nego što se one nađu u Play prodavnici.

HummingWhale ima još jednu mogućnost, a to je da objavljuje ocene u Play prodavnici u ime žrtava, korisnika inficiranih uređaja. Ta taktika donosi dodatni profit autorima malvera ili daje podsticaj drugim malicioznim aplikacijama. Ovakva vrsta aktivnosti prvi put je primećena kod familija malvera kao što su Googlian ili CallJam.

Posle otkrića HummingWhale malvera, Google je uklonio inficirane aplikacije iz svoje prodavnice, koje se nisu nalazile samo na Google Play, već su se mogle preuzeti i iz nezvaničnih prodavnica aplikacija.

Aplikacije inficirane malverom HummingWhale su:

com.bird.sky.whalecamera - Whale Camera

com.op.blinkingcamera - Blinking Camera

com.fishing.when.orangecamera - Orange Camera

com.note.ocean.camera - Ocean camera

io.zhuozhuo.snail.android_snails -蜗牛手游加速器-专业的vpn,解决手游卡顿延迟问题

com.cm.hiporn - HiPorn

com.family.cleaner - Cleaner: Safe and Fast

com.wall.fast.cleaner - Fast Cleaner

com.blue.deep.cleaner - Deep Cleaner

com.color.rainbow.camera - Rainbow Camera

com.ogteam.love.flashlight - com.qti.atfwd.core

com.wall.good.clevercamera - Clever Camera

com.well.hot.cleaner - Hot Cleaner

com.op.smart.albums - SmartAlbums

com.tree.tiny.cleaner - Tiny Cleaner

com.speed.top - Topspeed Test2

com.fish.when.orangecamera - Orange Camera

com.flappy.game.cat - FlappyCat

com.just.parrot.album - com.qti.atfwd.core

com.ogteam.elephanta.album - Elephant Album

gorer - File Explorer

com.with.swan.camera - Swan Camera

com.touch.smile.camera - Smile Camera

com.air.cra.wars - com.qti.atfwd.core

com.room.wow.camera - Wow Camera-Beauty,Collage,Edit

com.start.super.speedtest - com.qti.atfwd.core

com.best.shell.camera - Shell Camera

com.ogteam.birds.album - com.qti.atfwd.core

com.tec.file.master - File Master

com.bird.sky.whale.camera - Whale Camera

cm.com.hipornv2 - HiPorn

com.wind.coco.camera - Coco Camera

global.fm.filesexplorer - file explorer

com.filter.sweet.camera - Sweet Camera

com.op.blinking.camera - Blinking Camera

com.mag.art.camera - Art camera

com.cool.ice.camera - Ice Camera

com.group.hotcamera - Hot Camera

com.more.light.vpn - Light VPN-Fast, Safe,Free

com.win.paper.gcamera - Beauty Camera

com.bunny.h5game.parkour - Easter Rush

com.fun.happy.camera- Happy Camera

com.like.coral.album - com.qti.atfwd.core

com.use.clever.camera - Clever Camera

com.wall.good.clever.camera - Clever Camera

Izdvojeno

Bankarski malver sakriven u antivirusnoj aplikaciji

.jpg)

Istraživači kompanije Fox-IT otkrili su novu verziju bankarskog trojanca „Vultur“ za Android koja u odnosu na ranije verzije ima napredn... Dalje

Google uklonio 28 VPN aplikacija sa Google Play koje su Android telefone krišom pretvarale u proksije

.jpg)

Istraživači iz kompanije HUMAN pronašli su na Google Play 28 VPN aplikacija koje pretvaraju Android uređaje u rezidencijalne proksije koji se vero... Dalje

WhatsApp će blokirati skrinšotove za slike profila

WhatsApp je poslednjih godina uveo niz opcija da bi ojačao bezbednost platforme i korisnika. Tako na WhatsAppu možete da delite privatne fotografije... Dalje

Apple popravio dve nove ranjivosti iOS-a koje se koriste u napadima na iPhone uređaje

.jpg)

Apple je ove nedelje objavio hitna bezbednosna ažuriranja kako bi popravio dve ranjivosti nultog dana iOS-a koje su korišćene u napadima na iPhone... Dalje

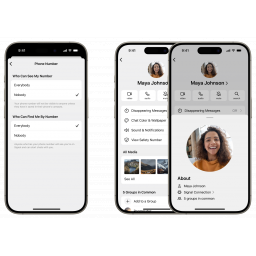

Signal uveo podršku za korisnička imena u aplikaciji

Signal je uveo podršku za korisnička imena tako da sada svako može dodati opcionalno korisničko ime koje će ih povezati sa drugima bez deljenja ... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a