Otkriven bag u WhatsApp koji otkriva lokaciju korisnika

Mobilni telefoni, 17.04.2014, 09:08 AM

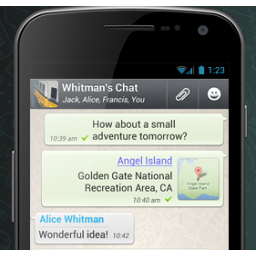

Ćaskanje sa prijateljima na WhatsApp trebalo bi da je bezbedno, jer je komunikacija između telefona i servera kompanije zaštićena sa SSL, što znači da je sve što preko ove aplikacije delite sa prijateljima zaštićeno od MitM (man-in-the-middle) napada.

Međutim, istraživači Grupe za sajber forenzička istraživanja i edukaciju otkrili su da popularni servis za razmenu poruka korisnika smart telefona preko koga se dnevno pošalje više od milijardu poruka ima relativno ozbiljan problem sa bezbednošću.

Naime, istraživači su otkrili da servis za deljenje lokacije WhatsAppa može otkriti lokaciju korisnika hakerima ili obaveštajnim službama.

Kada dele lokaciju na WhatsApp korisnici se najpre moraju locirati na Google Maps, a kada se pošalje lokacija korisnika podaci se preuzimaju sa Google Maps kao slika. Problem je u tome što slika nije šifrovana, što znači da napadač može u teoriji da presretne taj podatak tokom MitM napada.

Istraživači kažu da nisu mogli da presretnu sliku sve dok poruka nije poslata sa telefona, što znači da se slika ne zapravo ne preuzima sve dok se ne pošalje poruka.

Slika je dovoljna da otkrije približnu lokaciju korisnika, ali ovakav napad je moguć jedino kada su napadač i žrtva na istoj mreži kako bi MitM napad bio moguć. S obzirom na to, lokacija korisnika je napadaču i bez presretanja poruke manje-više očigledna.

Zbog ovog ograničenja dometa napada, ova ranjivost nije naročito opasna, ali s obzirom da se u poslednje vreme mnogo govori o zaštiti privatnosti, svaki servis teži ka tome da komunikaciju svojih korisnika zaštiti u meri u kojoj je to moguće.

Bag je već prijavljen timu za bezbednost WhatsAppa koji ga je ispravio najnovijom beta verzijom aplikacije koja je dostupna na web sajtu aplikacije.

Naredno izdanje aplikacije za sve platforme će rešiti ovaj problem, obećavaju iz WhatsAppa.

A kako bi mogao izgledati ovaj napad, možete pogledati na demo snimku koji su objavili istraživači:

Izdvojeno

Google zakrpio zero-day ranjivost u Qualcomm komponenti korišćenu u ciljanim napadima

Google je objavio martovsko bezbednosno ažuriranje za Android, kojim je zakrpljeno ukupno 129 ranjivosti, uključujući zero-day propust CVE-2026-213... Dalje

Oblivion: novi Android malver se širi kroz lažno sistemsko ažuriranje

Istraživači iz kompanije Certo otkrili su Android trojanca pod nazivom Oblivion, koji se javno prodaje sajber kriminalcima za mesečnu pretplatu od ... Dalje

ZeroDayRAT: novi malver za špijuniranje i krađu kriptovaluta na Android i iOS uređajima

Nova mobilna špijunska platforma pod nazivom ZeroDayRAT promoviše se na Telegram kanalima kao pretplatnička Malware-as-a-Service (MaaS) usluga koja... Dalje

PromptSpy: novi Android malver koristi Gemini AI

Istraživači iz kompanije ESET identifikovali su novi Android malver pod nazivom PromptSpy, unapređenu verziju ranije otkrivenog VNCSpy malvera, koj... Dalje

ZeroDayRAT: novi mobilni špijunski malver cilja Android i iOS

Nova mobilna špijunska operacija pod nazivom ZeroDayRAT je pretnja koja cilja i Android i iOS uređaje, omogućavajući napadačima trajni pristup ko... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a