Otkriven trojanac u firmwareu Oysters tableta

Mobilni telefoni, 30.09.2015, 01:00 AM

Istraživači iz ruske firme Dr. Web otkrili su trojanca koji je preinstaliran u firmwareu nekih Android uređaja.

Trojanac nazvan Android.Backdoor.114.origin otkriven je sredinom septembra. Iako je Dr. Web kontaktirao proizvođača Android uređaja ovim povodom, zvanični firmware nije promenjen, i još uvek se može preuzeti zajedno sa backdoor trojancem.

Malver je pronađen u Oysters HVi 3G tabletu, u aplikaciji GoogleQuickSearchBox.apk, koja je instalirana na novim uređajima. Oysters je vodeći proizvođač elektronskih uređaja u Rusiji, koji svoje proizvode prodaje u svim većim maloprodajnim mrežama u Rusiji, a prodaje ih i nemački lanac trgovina MediaMarkt u Evropi i Aziji.

Trojanac Android.Backdoor.114.origin je prilično opasan i ima administratorske privilegije na inficiranom uređaju. Android.Backdoor.114.origin nije novi malver, ali je ovo prvi put da se krije na ovakav način.

Trojanac komunicira sa komandno-kontrolnim (C&C) serverom. Android.Backdoor.114.origin može da prikuplja i šalje sledeće podatke C&C serveru: jedinstveni identifikator inficiranog uređaja, MAC adresu Bluetooth adaptera, tip inficiranog uređaja (smart telefona ili tableta), parametre iz konfiguracionog fajla, MAC adresu, IMSI, verziju maliciozne aplikacije, verziju OS, verziju API uređaja, tip mrežne konekcije, ID zemlje, rezoluciju ekrana, informacije o proizvođaču uređaja, nazivu modela, zauzetom i slobodnom prostoru SD kartice, zauzetom i slobodnom prostoru u internoj memoriji, listu aplikacija instaliranih u sistemskom folderu, listu aplikacija koje je instalirao korisnik itd.

Kada se ove informacije pošalju C&C serveru, napadači mogu da šalju komande uređaju, na osnovu podataka o uređaju koje imaju, i da izvode napade prilagođene trenutnoj konfiguraciji korisnika.

Ove komadne uglavnom služe tome da inficirani uređaj preuzme druge aplikacije, koje se mogu koristiti za prikazivanje neželjenih reklama, ili još gore, zaključavanje uređaja i šifrovanje fajlova posle čega napadači mogu ucenjivati korisnika.

S obzirom da trojanac dolazi kao već instalirana aplikacija na novom uređaju, jedini način da ga se otarasite je da reinstalirate čistu verziju operativnog sistema.

Izdvojeno

Bankarski malver sakriven u antivirusnoj aplikaciji

.jpg)

Istraživači kompanije Fox-IT otkrili su novu verziju bankarskog trojanca „Vultur“ za Android koja u odnosu na ranije verzije ima napredn... Dalje

Google uklonio 28 VPN aplikacija sa Google Play koje su Android telefone krišom pretvarale u proksije

.jpg)

Istraživači iz kompanije HUMAN pronašli su na Google Play 28 VPN aplikacija koje pretvaraju Android uređaje u rezidencijalne proksije koji se vero... Dalje

WhatsApp će blokirati skrinšotove za slike profila

WhatsApp je poslednjih godina uveo niz opcija da bi ojačao bezbednost platforme i korisnika. Tako na WhatsAppu možete da delite privatne fotografije... Dalje

Apple popravio dve nove ranjivosti iOS-a koje se koriste u napadima na iPhone uređaje

.jpg)

Apple je ove nedelje objavio hitna bezbednosna ažuriranja kako bi popravio dve ranjivosti nultog dana iOS-a koje su korišćene u napadima na iPhone... Dalje

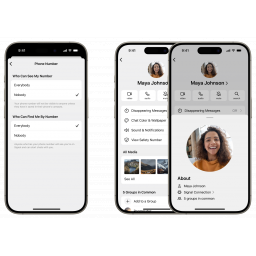

Signal uveo podršku za korisnička imena u aplikaciji

Signal je uveo podršku za korisnička imena tako da sada svako može dodati opcionalno korisničko ime koje će ih povezati sa drugima bez deljenja ... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a