Trojanac Mapin se krio u igrama u Google Play prodavnici

Mobilni telefoni, 24.09.2015, 00:30 AM

Stručnjaci kompanije ESET otkrili su trojanca Android/TrojanDropper.Mapin koji se od novembra 2013. širio preko igrica za Android.

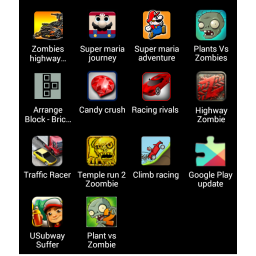

Mapin se mogao preuzeti iz zvanične Googleove prodavnice aplikacija krajem 2013. i 2014. sa igrama Hill climb racing the game, Plants vs Zombies 2, Subway suffers, Traffic Racer, Temple Run 2 Zombie i Super Hero Adventure, programera TopGame24h, TopGameHit i SHSH.

Iz ESET-a kažu da kada su igre povučene iz Play prodavnice, istog dana su postavljene na alternativne markete Android aplikacija. Sve one su i dalje sadržale trojanca.

I PRStudio je takođe distribuirao igre i aplikacije sa trojancem Mapin preko alternativnih prodavnica Android aplikacija. Reč je o igrama Candy crush ili Jewel crush, Racing rival, Super maria journey, Zombie highway killer, Plants vs Zombies. Sve ove igre i dalje su dostupne u alternativnim prodavnicama Android aplikacija.

Trojanac Mapin uspeo je da izbegne Googleov sistem za skeniranje i detekciju malvera Bouncer verovatno zahvaljujući tome što malver čeka najmanje 24 sata pre nego što izvrši maliciozni payload.

Dok drugi malver počnu da izvršavaju svoj maliciozni kod u momentu kada se aplikacija pokrene, Mapin čeka da prođe 24 sata i zatim se pojavljuje na ekranu uređaja kao ažuriranje za Google Play ili aplikacija Manage Settings.

Kada korisnik odobri instaliranje, trojanac registruje korisnikov telefon šaljući identifikacione podatke C&C serveru i zatim traži administratorske privilegije koristeći pri tom isti trik kao i pri instalaciji.

Sa tim privilegijama, malver može da prikazuje različita obaveštenja, da preuzima, instalira i pokreće aplikacije, da krade korisnikove privatne podatke, ali njegova glavna funkcija je da prikazuje oglase preko celog ekrana preko AdMob.

S obzirom da malver samo tada ima interakciju sa korisnikom, ali i s obzirom da čeka 24 sata da krene u akciju, Googleov sistem za detekciju malvera Bouncer nije mogao da ga otkrije.

U nekim slučajevima tek tri dana posle instalacije trojancu je uspevalo da dobije administratorske privilegije, što može da objasni zbog čega je toliko dugo uspeo da ostane neotkriven.

Za sada, malver najviše ugrožava korisnike Androida u Indiji. Prema podacima ESET-a, 73,58% svih detekcija su zabeležene u Indiji.

ESET je objavio listu na kojoj se nalazi 20 Android igrica koje su inficirane ovim trojancem i koje se distribuiraju preko alternativnih prodavnica Android aplikacija.

Izdvojeno

Bankarski malver sakriven u antivirusnoj aplikaciji

.jpg)

Istraživači kompanije Fox-IT otkrili su novu verziju bankarskog trojanca „Vultur“ za Android koja u odnosu na ranije verzije ima napredn... Dalje

Google uklonio 28 VPN aplikacija sa Google Play koje su Android telefone krišom pretvarale u proksije

.jpg)

Istraživači iz kompanije HUMAN pronašli su na Google Play 28 VPN aplikacija koje pretvaraju Android uređaje u rezidencijalne proksije koji se vero... Dalje

WhatsApp će blokirati skrinšotove za slike profila

WhatsApp je poslednjih godina uveo niz opcija da bi ojačao bezbednost platforme i korisnika. Tako na WhatsAppu možete da delite privatne fotografije... Dalje

Apple popravio dve nove ranjivosti iOS-a koje se koriste u napadima na iPhone uređaje

.jpg)

Apple je ove nedelje objavio hitna bezbednosna ažuriranja kako bi popravio dve ranjivosti nultog dana iOS-a koje su korišćene u napadima na iPhone... Dalje

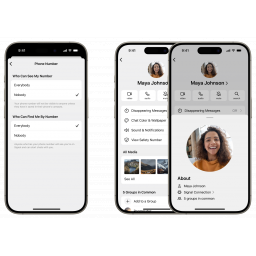

Signal uveo podršku za korisnička imena u aplikaciji

Signal je uveo podršku za korisnička imena tako da sada svako može dodati opcionalno korisničko ime koje će ih povezati sa drugima bez deljenja ... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a