Najveća svetska spam bot mreža ima novi način da izbegne otkrivanje infekcije

Vesti, 27.04.2018, 12:00 PM

Necurs, najveća svetska spam mreža, sa milionima zaraženih računara koji se nalaze pod njenom kontrolom, trenutno koristi novu tehniku za infekciju računara.

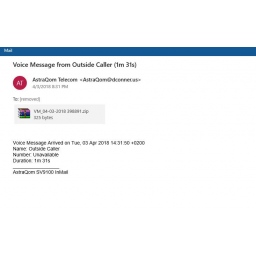

Nova tehnika podrazumeva slanje emaila potencijalnoj žrtvi sa zip fajlom koji sadrži fajl sa ekstenzijom .URL. Klik na ovaj fajl otvara web stranicu direktno u browseru, umesto na disku.

Pokretanje ovog fajla žrtvu dovodi do skripte koja preuzima i automatski pokreće malver.

U spam kampanji koja je u toku, Necurs inficira računare malverom Quant Loader čija je jedina svrha da obezbedi postojanost infekcije i da preuzme drugi mnogo potentniji malver.

Iako ova tehnika nije nova - sajber kriminalci su je već koristili - ona je nova za Necurs. Ono što ovu tehniku čini posebnom jeste pojednostavljeni lanac infekcije, koji se oslanja samo na isporučivanje zipovanog .URL fajla.

To je neobično za sajber kriminalce koji stoje iza Necursa, jer su u prethodnih šest godina, koliko postoji Necurs, oni uglavnom koristili komplikovane lance infekcije.

Tokom tih šest godina videli smo jednom ili dva puta zipovane fajlove koji su isporučivali WSF i JS fajlove, Visual Basic skripte, i sve vrste Office fajlova, koji su bili naoružani makroima ili koji su koristili exploite za infekciju računara.

Svrha jednostavnije rutine koju Necurs sada koristi je da se izbegnu skeneri malvera koji analiziraju emailove tražeći maliciozne linkove ili priloge. Takva rešenja rade po unapred uspostavljenim pravilima, od kojih mnoga diktiraju istraživači na osnovu ranije primećenih obrazaca.

Primena .URL fajla ne znači da sada imamo nerešiv problem - istraživači samo treba da ažuriraju postojeća pravila detekcije novim, ali ovo će svakako dati Necursu vremena da u narednim nedeljama lakše inficira žrtve, dok skeneri malvera u emailovima ne dobiju nova pravila detekcije.

Naravno, to je igra mačke i miša jer kao što vidimo dovoljno je da operateri bot mreže naprave male izmene u lancu infekcije.

Ono što korisnici treba da znaju je da .URL fajlovi rade kao tipičan Windows shortcut fajl, kao što je .LNK, i samim tim mogu koristiti prilagođene ikone.

Istraživači iz kompanije Trend Micro koji su i primetili ovu novu kampanju Necursa, baziranu na .URL fajlovima, upozoravaju da sajber kriminalci koriste ikonu standardnog foldera za sakrivanje .URL fajlova.

Ovo treba da prevari korisnike da misle je zip fajl u prilogu emaila koji su upravo otvorili napravio folder koji je potreban da bi se video fajl koji je sadržan u zip fajlu. Međutim, kriminalci samo žele da žrtva pristupi ovom lažnom folderu i tako pokrene lanac infekcije.

Izdvojeno

Ove nedelje stupio na snagu prvi zakon koji zabranjuje slabe lozinke na pametnim uređajima

.jpg)

Nacionalni centar za sajber bezbednost Velike Britanije (NCSC) pozvao je proizvođače pametnih uređaja da se pridržavaju novog zakona koji im zabra... Dalje

Većina ljudi priznaje da se i dalje oslanja na pamćenje i olovku i papir za lozinke

Istraživanje o lozinkama koje je sprovela kompanija Bitwarden pokazalo je da se većina ljudi i dalje oslanja na pamćenje i olovku i papir kada je r... Dalje

Posle SAD, Avast kažnjen i u EU zbog kršenja zakona o zaštiti podataka korisnika

.jpg)

Kancelarija za zaštitu ličnih podataka u Češkoj (UOOU) izrekla je kaznu od 15,8 miliona evra kompaniji Avast zbog kršenja Opšte uredbe za zašti... Dalje

Google oglasi za Facebook vode do sajtova prevaranata

Google ima problem sa oglasima u pretrazi, upozorio je programer Džastin Poliačik, a njegove reči potvrdili su i istraživači kompanije Malwarebyt... Dalje

Zloglasna ransomware grupa HelloKitty najavila povratak i novo ime

Sajber kriminalci iz ransomware grupe ranije poznate kao HelloKitty objavili su da se naziv grupe menja u „HelloGookie“. Oni su objavili n... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a