Propusti u PayPalu omogućavaju hakovanje naloga jednim klikom

Vesti, 03.12.2014, 23:25 PM

Kritične ranjivosti u popularnom servisu za plaćanje i transfer novca preko interneta PayPal, koji je vlasništvo eBaya, mogu omogućiti hakerima preotimanje kontrole nad PayPal nalozima korisnika i to samo jednim klikom, objavio je egipatski istraživač Jaser H. Ali.

Jaser je istražujući eventualne propuste u PayPal servisu uspeo da u potpunosti zaobiđe CSRF sistem prevencije koji primenjuje PayPal.

On je otkrio tri kritične ranjivosti u PayPalovom servisu - ponovo upotrebljiv CSRF token, zaobilaženje CSRF Auth sistema i resetovanje sigurnosnih pitanja. Sve tri ranjivosti mogu biti iskorišćene u ciljanim napadima sajber kriminalaca.

CSRF ili XSRF (Cross-Site Request Forgery) je metoda napada na web sajt u kome napadač treba da ubedi žrtvu da klikne na specijalno napravljenu HTML exploit stranicu koja će napraviti zahtev ranjivom web sajtu u korist napadača.

PayPal koristi CSRF Auth tokene za proveru svakog zahteva korisnika. Ako napadač koji nije prijavljen pokuša da pošalje zahtev za slanje novca, PayPal će tražiti od njega da da svoju email adresu i lozinku. Napadač može dati žrtvin email i bilo koju lozinku. Zatim će snimiti zahtev koji će sadržati validan CSRF Auth token koji može biti ponovo upotrebljen. Jaser kaže da je otkrio da se CSFT Auth može ponovo upotrebiti za tu jednu određenu email adresu ili korisničko ime, što znači da ako napadač otkrije neki od ovih CSRF tokena on može da deluje u ime bilo kog prijavljenog korisnika.

Kada se pokrene, exploit će dodati napadačevu email adresu žrtvinom nalogu, što haker može iskoristiti za resetovanje lozinke naloga uz pomoć opcije “Forgot Password” koju nudi PayPalov web sajt. Međutim, napadač ne može promeniti lozinku za pristup nalogu žrtve bez odgovora na sigurnosna pitanja koja je postavio korisnik prilikom registracije naloga.

Jaser je primetio da zahtev za postavljanje sigurnosnih pitanja koji pokreće korisnik tokom procesa registracije nije zaštićen lozinkom pa napadač može resetovati sigurnosna pitanja bez lozinke. Napadač koji je naoružan sa CSRF Auth tokenom može tako promeniti sigurnosna pitanja i odgovore, a potpuno zaobilaženje ove zaštitne funkcije omogućava napadaču resetovanje lozinke naloga žrtve.

Tada napadač može izvesti ciljani CSRF napad protiv PayPal korisnika i preuzeti potpunu kontrolu nad nalogom. On tako može dodati, ukloniti ili potvrditi email adresu, dodati privilegovane korisnike poslovnom nalogu, promeniti sigurnosna pitanja, promeniti adresu, način plaćanja, podešavanja korisnika i drugo.

Jaser je pokazao kako funkcioniše napad u videu, koristeći jedan exploit koji kombinuje sve tri ranjivosti.

Jaser je prijavio svoje otkriće timu zaduženom za bezbednost u PayPalu koji je ispravio propuste. PayPal ga je nagradio sa 10000 dolara, što je maksimalni iznos koji je predviđen programom za nagrađivanje istraživača koji otkriju propuste u servisu.

Izdvojeno

Odeljenje 4: ruski tajni fakultet za hakere

Novo međunarodno novinarsko istraživanje otkrilo je detalje o tajnom programu na Moskovskom državnom tehničkom univerzitetu Bauman, za koji se tvr... Dalje

Prevaranti koriste veštačku inteligenciju za masovne investicione prevare

Istraživači kompanije Malwarebytes su otkrili veliku kampanju investicionih prevara zasnovanih na veštačkoj inteligenciji, koja koristi više od 1... Dalje

Lažni Claude AI sajtovi preko Google oglasa šire malver

Istraživači iz kompanije Trend Micro otkrili su novu kampanju pod nazivom “InstallFix”, u kojoj napadači koriste lažne sajtove za inst... Dalje

Telegram Mini Apps se koriste za kripto prevare i širenje Android malvera

Istraživači iz CTM360 otkrili su veliku prevarantsku mrežu pod nazivom FEMITBOT, koja koristi Telegram Mini Apps za širenje lažnih investicionih ... Dalje

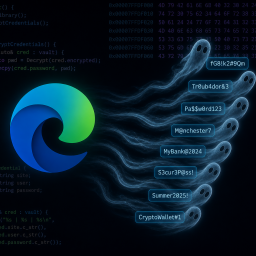

Microsoft Edge čuva sve lozinke u memoriji: stručnjaci upozoravaju na rizik

Microsoft Edge učitava svaku sačuvanu lozinku u memoriju procesa u trenutku pokretanja pregledača i čuva je tamo kao čisti tekst, čak i ako kori... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a