Razbijena bot mreža malvera Ramnit koji je zarazio 3,2 miliona računara

Vesti, 26.02.2015, 00:38 AM

U zajedničkoj akciji britanske, holandske, italijanske i nemačke policije kojom rukovodio Evropolov Evropski centar za sajber kriminal (EC3), a u kojoj su učestvovale i kompanije Microsoft, Symantec i AnubisNetwork razbijena je bot mreža malvera Ramnit koji je inficirao 3,2 miliona računara širom sveta.

Tokom operacije, preuzeta je kontrola nad 300 servera za komandu kontrolu (C&C serveri) koje su koristili sajber kriminalci za upravljanje bot mrežom.

Ramnit se pojavio u aprilu 2010. godine, kao agresivni crv koji je inficirao exe, dll, htm i html fajlove koje je pronalazio na hard disku zaraženog računara, kao i na svakom uređaju za skladištenje podataka koji bi bio povezan sa kompromitovanim računarom.

Ramnit se širio preko linkova u fišing emailovima ili na web sajtovima društvenih mreža. Ako bi korisnik Windowsa kliknuo na link, malver bi se instalirao, inficirajući računar. Malver na računaru je omogućavao kriminalcima pristup privatnim informacijama korisnika i informacijama o bankovnom računu, krađu lozinki i isključivanje antivirusne zaštite.

Tokom godina, Ramnit je evoluirao. Dodati su mu novi moduli iz koda bankarskog trojanca Zeus koji je procureo u maju 2011.

U periodu od septembra do kraja decembra te godine, otkriveno je oko 800000 računara zaraženih ovim malverom.

“Ovakav razvoj transformisao je bot mrežu Ramnit u veliko carstvo sajber kriminala koje u ovom trenutku obuhvata i do 350000 kompromitovanih računara”, kažu iz Symanteca.

Najnovija verzija malvera Ramnit ima šest modula koji omogućavaju sajber kriminalcima prikupljanje korisničkih imena i lozinki za prijavljivanje na bankovne račune, lozinke, kolačiće i fajlove sa zaraženog sistema.

Malver može da nadgleda sesiju pretraživanja interneta i da identifikuje web stranice finansijskih institucija. Ramnit može da promeni web sajt banke tako da se od žrtve na sajtu traže dodatne informacije koje su potrebne za prijavljivanje na nalog. Svi podaci, dobijeni na ovakav način šalju se zatim C&C serveru koji kontrolišu kriminalci. Maver je najčešće korišćen za krađu novca sa računa korisnika zaraženih računara.

Smatralo se da Ramnit više nije pretnja, s obzirom da ga većina antivirusa detektuje. Ali podaci Symnateca su otkrili da su se infekcije ovim malverom nastavile i tokom 2014., pa je tako u novembru prošle godine zabeleženo 6700 novih infekcija. Na Ramnit je Evropol upozorio Microsoft, nakon analize podataka koja je pokazala veliki porast broja infekcija ovim malverom.

Stručnjaci kažu da je malver, da bi obezbedio opstanak, ostavljao svoju kopiju i na hard disku i u memoriji. Ako bi bio uklonjen sa hard diska, kopija malvera koja bi opstala u memoriji bi se pobrinula za novu kopiju malvera na hard disku.

Podaci kompanije Symantec pokazuju da je najviše računara zaraženih malverom u Indiji (27%), Indoneziji (18%), Vijetnamu (18%), Bangladešu (9%), SAD (6%) i na Filipinima (5%).

Izdvojeno

Lažni Claude AI sajtovi preko Google oglasa šire malver

Istraživači iz kompanije Trend Micro otkrili su novu kampanju pod nazivom “InstallFix”, u kojoj napadači koriste lažne sajtove za inst... Dalje

Telegram Mini Apps se koriste za kripto prevare i širenje Android malvera

Istraživači iz CTM360 otkrili su veliku prevarantsku mrežu pod nazivom FEMITBOT, koja koristi Telegram Mini Apps za širenje lažnih investicionih ... Dalje

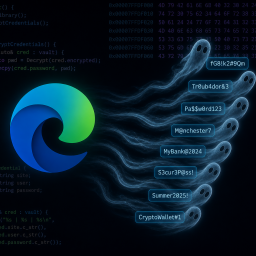

Microsoft Edge čuva sve lozinke u memoriji: stručnjaci upozoravaju na rizik

Microsoft Edge učitava svaku sačuvanu lozinku u memoriju procesa u trenutku pokretanja pregledača i čuva je tamo kao čisti tekst, čak i ako kori... Dalje

Maliciozni Google oglasi šire MacSync: lažni Homebrew inficira macOS uređaje

Klik na prvi rezultat u Google pretrazi za popularni macOS alat Homebrew može dovesti do instalacije zlonamernog umesto legitimnog softvera, upozorav... Dalje

Bombardovanje imejlovima i lažna IT podrška: novi talas napada na korisnike Microsoft Teams-a

Nova kampanja sajber napada cilja zaposlene u kompanijama kombinacijom bombardovanja imejlovima i lažne IT podrške na Microsoft Teams-u, navodeći k... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a