U toku su napadi u kojima se koristi DDE funkcija MS Officea, Microsoft ne planira zakrpu

Vesti, 20.10.2017, 14:00 PM

Istraživači Cisco Talos tima upozorili su na napade u kojima se koristi nedavno otkivena tehnika koja koristi funkciju Microsoft Officea DDE (Dynamic Data Exchange) za pokretanje malicioznog koda na napadnutom uređaju.

DDE je jedan od nekoliko protokola koje Microsoft koristi da bi omogućio da dva pokrenuta programa dele iste podatke. Protokol koriste brojni programi, uključujući MS Excel, MS Word, Quattro Pro i Visual Basic za transfer podataka i za kontinuiranu razmenu podataka međusobnim slanjem izmena.

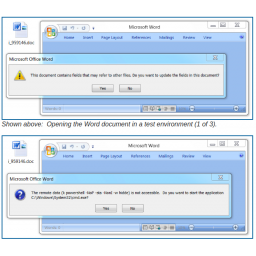

U napadu u kome se koristi DDE, žrtvama se ne prikazuje upozorenje, osim što se pitaju da li žele da pokrenu program naveden u komandi, mada i to može biti uklonjeno intervencijom napadača.

Ubrzo pošto je obelodanjena ova tehnika napada, stiglo je upozorenje istraživača Cisco Talos tima koji kažu da je napadnuto nekoliko organizacija i da je u napadu korišćen trojanac RAT DNSMessenger.

Sajber kriminalci sada koriste Necurs bot mrežu koja trenutno ima više od 6 miliona inficiranih računara širom sveta, za slanje spam emailova koji sadrže ransomware Locky i bankarskog trojanca TrickBot koji inficiraju računare pomoću tehnike DDE napada.

Ransomware Locky se ranije oslanjao na makroe i Office dokumente, ali sa novom verzijom Necursa, za infekciju se koristi DDE exploit.

Osim ove kampanje širenja malvera pomoću DDE napada, otkrivena je još jedna u kojoj se koristi DDE exploit za distribuciju malvera Hancitor (Chanitor, Tordal). Hancitor je downloader koji instalira malvere kao što su bankarski trojanci, malvere koji kradu podatke i ransomware. Hancitor se ranije oslanjao na MS Office dokumente sa omogućenim makroima, i na fišing emailove.

S obzirom da je DDE legitimna Microsoftova funkcija, većina antivirusa ne upozorava i ne blokira MS Office dokumente sa DDE poljima. Osim toga, ni Microsoft ne planira zakrpu jer ovo ne smatra bezbednosnim propustom.

Da bi se zaštitili od ovakvih napada, treba da onemogućite opciju automatskog ažuriranja linkova prilikom otvaranja u MS Office programima. (Open Word →Select File →Options → Advanced, i da zatim, skrolujete na dole do General i zatim da isključite opciju "Update Automatic links at Open").

Ipak, najbolji način za zaštitu je zdrav razum. Ne otvarajte dokumente u emailovima koje niste očekivali i ne otvarajte linkove u dokumentima ako niste proverili izvor.

Izdvojeno

Ove nedelje stupio na snagu prvi zakon koji zabranjuje slabe lozinke na pametnim uređajima

.jpg)

Nacionalni centar za sajber bezbednost Velike Britanije (NCSC) pozvao je proizvođače pametnih uređaja da se pridržavaju novog zakona koji im zabra... Dalje

Većina ljudi priznaje da se i dalje oslanja na pamćenje i olovku i papir za lozinke

Istraživanje o lozinkama koje je sprovela kompanija Bitwarden pokazalo je da se većina ljudi i dalje oslanja na pamćenje i olovku i papir kada je r... Dalje

Posle SAD, Avast kažnjen i u EU zbog kršenja zakona o zaštiti podataka korisnika

.jpg)

Kancelarija za zaštitu ličnih podataka u Češkoj (UOOU) izrekla je kaznu od 15,8 miliona evra kompaniji Avast zbog kršenja Opšte uredbe za zašti... Dalje

Google oglasi za Facebook vode do sajtova prevaranata

Google ima problem sa oglasima u pretrazi, upozorio je programer Džastin Poliačik, a njegove reči potvrdili su i istraživači kompanije Malwarebyt... Dalje

Zloglasna ransomware grupa HelloKitty najavila povratak i novo ime

Sajber kriminalci iz ransomware grupe ranije poznate kao HelloKitty objavili su da se naziv grupe menja u „HelloGookie“. Oni su objavili n... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a