Kriminalci koriste Telegram za komande i kontrolu novog ransomwarea Telecrypt

Opisi virusa, 15.11.2016, 00:30 AM

Kompanija Kaspersky Lab upozorila je na novu pretnju, kripto ransomware Telecrypt koji koristi protokol za komunikaciju Telegrama da bi ključ za dešifrovanje poslao kriminalcima. Malver u ovom trenutku cilja samo korisnike u Rusiji.

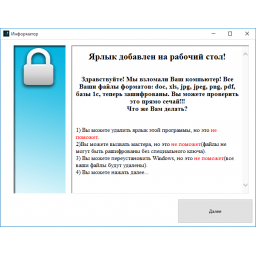

Telecrypt šifruje Word i Excel fajlove, JPG, JPEG i PNG fajlove, baze podataka i PDF fajlove.

U zavisnosti od konfiguracije, malver šifrovanim fajlovima može dodati ekstenziju .Xcri, ili može da ih ostavi neizmenjene. Spisak šifrovanim fajlova se čuva u TXT fajlu "%USERPROFILE%DesktopБаза зашифр файлов.txt".

Ono što ovaj ransomware izdvaja od drugih je činjenica da koristi kanale Telegrama da bi bio u kontaktu sa svojim tvorcima.

Stručnjaci Kaspersky Laba nisu rekli kako malver dolazi do računara korisnika ali su opisali proces infekcije.

Pre infekcije, sajber kriminalci prave "Telegram bot". Jedinstvaeni token sa servera Telegrama identifikuje novokreiranog bota i on se smešta u telo malvera tako da može koristiti Telegram API. Žrtva pokreće maliciozni fajl. Ransomware zatim generiše enkripcijski ključ i ID infekcije. Zatim proverava da li je kreiran Telegram bot. Kada ga pronađe, malver preko Telegram Bot API šalje sledeće informacije: broj chata sa sajber kriminalcima, ime inficiranog računara, ID infekcije i broj koji je korišćen kao osnova za generisanje enkripcijskog ključa. Tek tada malver počinje da traži i šifruje fajlove na hard diskovima računara. Kada završi sa tim, obaveštava o tome kriminalce.

Malver preuzima modul sa grafičkim interfejsom koji prikazuje poruku o otkupnini. On traži 5000 rubalja koje žrtva treba da plati preko Qiwi ili Yandex.Money. Žrtve imaju mogućnost i da kontaktiraju kriminalce preko Telegrama.

Kaspersky Lab savetuje žrtvama da ne plaćaju otkupninu. Umesto toga, mogu da kontaktiraju tim za podršku Kaspersky Laba da bi dobili pomoć i dešifrovali fajlove.

Izdvojeno

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Tiha oluja: novi kradljivac lozinki Storm menja pravila igre

Istraživači iz Varonisa otkrili su novu varijantu infostealer malvera pod nazivom Storm, koja prikuplja kredencijale pregledača, kolačiće sesije... Dalje

Malver DeepLoad kombinuje ClickFix i AI-generisani kod za izbegavanje detekcije

Nova kampanja malvera, nazvana DeepLoad, kombinuje socijalni inženjering i tehnike izbegavanja generisane veštačkom inteligencijom kako bi kompromi... Dalje

Novi malver Torg Grabber krade podatke iz više od 850 ekstenzija pregledača

Novi infostealer malver nazvan Torg Grabber krade osetljive podatke iz više od 850 ekstenzija pregledača, uključujući više od 700 ekstenzija za k... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a