Lažni S.M.A.R.T. Repair alat za 'popravku' hard diska

Opisi virusa, 14.05.2012, 10:26 AM

“Zamislite program koji skenira vaš računar, otkriva neke greške i nudi vam da ih ispravi. Mnogi legitimni programi to čine (na primer, antivirusi), ali postoji i i mnogo lažnih programa koji ne rade bilo šta korisno osim što se pretvaraju da skeniraju vaš računar, ispravljaju nepostojeće greške dok u stvarnosti nema grešaka i ničega što bi trebalo ispraviti. Vi niste instalirali takav program, čak i ne znate kako je taj program instaliran na vašem računaru. Jednostavno je tu i pokušava da vas prevari da kupite licencu.

Da li ste se ikada zapitali šta se dešava kada kupite aktivacioni ključ? Da li će taj program zaista učiniti nešto za vas, ili će samo nestati ili će možda nastaviti da vas ometa?”

Istraživači proizvođača antivirusa kompanije Avast otkrili su novi takav program pod nazivom “S.M.A.R.T. Repair”.

Kada se pokrene,“S.M.A.R.T. Repair” nestaje sa originalne lokacije i kopira se u “Documents and Settings” pod imenom koje je nasumično generisano, na primer “@t)f9K70Sh&Z^.exe” što je prvi znak da je reč o nečemu sumnjivom.

Drugi sumnjiv znak je nemogućnost da iz programa izađete na normalan način. Ako kliknete na “X” u gornjem desnom uglu prozora programa, on će se samo smanjiti (minimizirati). Ukoliko pokušate da kliknete desnim tasterom miša na ikonicu “S.M.A.R.T. Repair” u sistemskoj traci, videćete da nema opcije za izlazak iz programa.

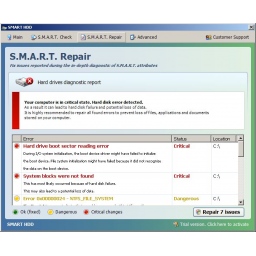

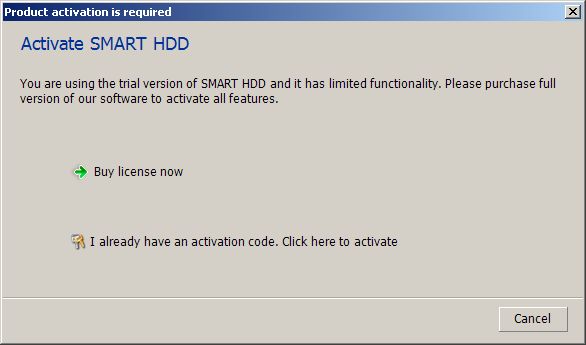

Program odmah počinje skeniranje hard diska da bi na kraju prikazao "otkrivene" greške. Ukoliko korisnik klikne na opciju koja nudi ispravku otkrivenih grešaka (npr. “Repair 7 Issues”), pojavljuje se prozor koji otkriva prave namere autora programa a to je naterati korisnika da kupi licencu. Kada korisnik pristane na to i plati licencu, zauzvrat dobija aktivacioni ključ i program najzad “ispravlja” nepostojeće greške na hard disku, zahteva da restartuje sistem, nakon restartovanja ponovo obavlja skeniranje i očekivano, ovoga puta ne pronalazi greške. Pored toga, sada je moguće izaći iz programa desnim klikom miša na ikonicu programa. Tako ste se najzad otarasili dosadnog programa.

Za one koji su pokupili program negde na internetu i koji sada ne znaju kako da ga se otarase a da pri tom izbegnu plaćanje, istraživači Avasta su analizirali ovaj malver i otkrili da je aktivacioni kod 08869246386344953972969146034087. Aktivacioni kod se često menja pa ovaj koji su otkili u Avastu ne mora da funkcioniše kod svih varijanti malvera koga Avast detektuje kao Win32:FakeSysdef.

Poruka koju korisnik vidi posle uspešne registracije programa otkiva neke pojedinosti o prevarantima. Domen je hostovan na serveru koji se nalazi u Ujedinjenim Arapskim Emiratima, a pripada ruskom internet provajderu. Brojni drugi domeni se takođe hostuju tamo, i registrovani su istog dana od strane sumnjvog kineskog registra.

Izdvojeno

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Tiha oluja: novi kradljivac lozinki Storm menja pravila igre

Istraživači iz Varonisa otkrili su novu varijantu infostealer malvera pod nazivom Storm, koja prikuplja kredencijale pregledača, kolačiće sesije... Dalje

Malver DeepLoad kombinuje ClickFix i AI-generisani kod za izbegavanje detekcije

Nova kampanja malvera, nazvana DeepLoad, kombinuje socijalni inženjering i tehnike izbegavanja generisane veštačkom inteligencijom kako bi kompromi... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a