Otkriven novi kripto malver OphionLocker

Opisi virusa, 16.12.2014, 22:11 PM

Pred kraj godine, koju su između ostalog obeležili kripto-malveri, pojavio se još jedan takav malver nazvan OphionLocker koji se širi pomoću exploit alata u drive-by download napadima.

Novi ransomware koristi ECC (Elliptic Curve Cryptography) za šifrovanje podataka na inficiranom računaru.

ECC se oslanja na dva ključa, jednom za šifrovanje podataka koji se naziva javni ključ, i drugom za dešifrovanje fajlova koji se naziva privatni ključ. Privatni ključ koji može otključati šifrovane podatke generiše se na serveru koji kontrolišu sajber kriminalci.

Šifrovanje fajlova može da započne čak i ako inficirani sistem nije povezan sa internetom jer se javni ključ nalazi u malveru pa šifrovanje može da započne i bez veze sa internetom i bez učešća korisnika. To znači da je, kada je već došlo do infekcije, teško zaustaviti malver.

OphionLocker otkrila su dvojica britanskih istraživača u toku jedne malvertajzing kampanje.

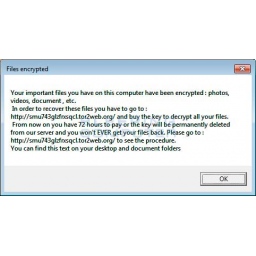

Kriminalci koji stoje iza ovog malvera koriste RIG exploit alat za širenje malvera. Istraživači kažu da OphionLocker, nakon šifrovanja podataka na zaraženom računaru, prikazuje obaveštenje da su fajlovi na računaru, uključujući fotografije, video snimke i dokumente, šifrovani, i da korisnik ima 72 sata da plati dešifrovanje fajlova. Ukoliko to ne uradi, kriminalci prete da će privatni ključ biti trajno obrisan sa njihovog servera i da korisnik više neće moći da vrati fajlove. Za razliku od drugih ransomwarea, OphionLocker ne preti da će po isteku roka cena otkupa biti veća.

Kriminalci zahtevaju da se otkup plati bitconima, tačnije jednim bitcoinom čija je vrednost 287 evra.

U obaveštenju se nalazi adresa stranice na kojoj je moguće obaviti plaćanje a koja se hostuje na Toru.

Malver generiše HWID (HardWare Identification), identifikacioni broj hardvera, koji korisnik mora da unese na stranicu na kojoj treba da obavi plaćanje. Time se obezbeđuje da samo jedan primerak ključa po računaru bude generisan. Ovi brojevi mogu se naći na crnoj listi da bi se sprečilo šifrovanje, ako to kriminalci smatraju nužnim.

Najbolji način da se korisnici zaštite od kripto malvera kao što je ovaj jeste da redovno prave kopije važnih fajlova koje bi trebalo čuvati na uređaju koji nije povezan sa internetom ili koji je odvojen od glavnog računara. Na taj način, čak i ukoliko dođe do infekcije, podaci se relativno lako mogu povratiti.

Na forumu Bleeping Computer su analizirali ovaj malver za koji kažu da uprkos tome što koristi snažnu enkripciju, ne briše kopije fajlova tako da ih žrtve mogu povratiti uz pomoć softvera koji pristupa skrivenim kopijama diska koje kreira Windows.

Izdvojeno

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Tiha oluja: novi kradljivac lozinki Storm menja pravila igre

Istraživači iz Varonisa otkrili su novu varijantu infostealer malvera pod nazivom Storm, koja prikuplja kredencijale pregledača, kolačiće sesije... Dalje

Malver DeepLoad kombinuje ClickFix i AI-generisani kod za izbegavanje detekcije

Nova kampanja malvera, nazvana DeepLoad, kombinuje socijalni inženjering i tehnike izbegavanja generisane veštačkom inteligencijom kako bi kompromi... Dalje

Novi malver Torg Grabber krade podatke iz više od 850 ekstenzija pregledača

Novi infostealer malver nazvan Torg Grabber krade osetljive podatke iz više od 850 ekstenzija pregledača, uključujući više od 700 ekstenzija za k... Dalje

Excel prilozi u lažnim mejlovima šire XWorm 7.2

Istraživači iz Fortinet FortiGuard Labs-a upozoravaju na novu kampanju koja koristi lažne poslovne mejlove za širenje XWorm malvera na Windows ra... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a