Podatke koje šifruje novi ransomware Threat Finder moguće je povratiti

Opisi virusa, 21.04.2015, 08:00 AM

Kripto-malver nazvan Threat Finder pojavio se početkom godine, a za njegovo širenje odgovoran je exploit alat Angler, koji koristi bezbednosne propuste u neažuriranim verzijama dodataka za web browsere.

Za Threat Finder se prvi put čulo krajem januara, kada se jedan korisnik požalio da je malver šifrovao njegove podatke, i izbegao detekciju antivirusa kojeg je korisnik imao instaliranog na računaru.

Bred Dankan iz firme Rackspace pronašao je uzorak malvera i analizirao metod infekcije i efekte koji iz toga proizilaze.

Dankan kaže da do infekcije računara dolazi u drive-by download napadu. Exploit Angler na kompromitovanom sajtu iskorišćava ranjivost u neažuriranom dodatku browsera, a rezultat toga je preuzimanje i instalacija Bedepa, malvera koji se često koristi u prevarama sa oglasima, kao i za preuzimanje drugih malvera.

U slučaju koji je istraživao Dankan, Bedep preuzima i instalira Threat Finder na žrtvinom računaru i takođe je odgovoran i za lažne klikove.

U trenutku kada Threat Finder prikaže uputstvo za dešifrovanje, Bedep inicira lažne klikove sa inficiranog računara. Taj saobraćaj donosi kriminalcima prihod od oglasa preko brojnih zahteva za web saobraćaj sa inficiranog računara.

Ubrzo pošto inficira sistem, Threat Finder započinje šifrovanje fajlova na računaru, između ostalih, tekstualnih dokumenata, slika, video fajlova itd.

Proces šifrovanja ne menja nazive fajlova i jedini nagoveštaj da nešto nije u redu sa njima je što odgovarajući programi ne mogu prikazati sadržaj.

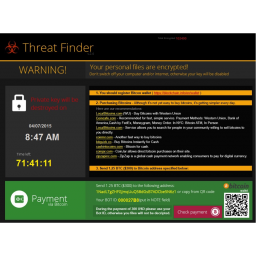

Pošto šifruje podatke, Threat Finder prikazuje obaveštenje o otkupu i traži od žrtve 1,25 bitcoina (260 evra) u zamenu za ključ za dešifrovanje.

Međutim, malver ne briše Shadow Volume kopije, koje omogućavaju oporavak podataka uz pomoć Windows Previous Versions funkcije ili pomoću nekih alata koji mogu pristupiti Shadow Volume kopijama.

Bez obzira na to, najbolja zaštita od ove vrste malvera je redovan backup fajlova na bezbednom mestu.

Izdvojeno

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Tiha oluja: novi kradljivac lozinki Storm menja pravila igre

Istraživači iz Varonisa otkrili su novu varijantu infostealer malvera pod nazivom Storm, koja prikuplja kredencijale pregledača, kolačiće sesije... Dalje

Malver DeepLoad kombinuje ClickFix i AI-generisani kod za izbegavanje detekcije

Nova kampanja malvera, nazvana DeepLoad, kombinuje socijalni inženjering i tehnike izbegavanja generisane veštačkom inteligencijom kako bi kompromi... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a