Umesto kripto-ransomwarea TeslaCrypt kriminalci uz pomoć exploit alata Fiesta sada šire lažni antivirus

Opisi virusa, 22.04.2015, 00:30 AM

Sajber kriminalci koji koriste exploit alat Fiesta zamenili su malver koji su do nedavno distribuirali, napadajući sisteme sa ranjivim, neažuriranim dodacima za browsere, i sada umesto kripto-malvera šire lažni antivirusni softver, dobro poznatu vrstu pretnje koja navodno skenira računar i podstiče korisnike da kupe lažni proizvod da bi navodno uklonili malvere sa računara.

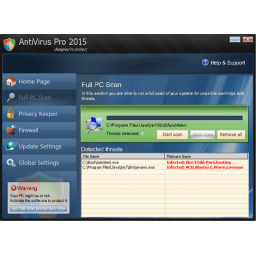

Program se reklamira pod nazivom “Antivirus Pro 2015”. On isključuje neke Windows alate i programe koji bi mogli da ga deaktiviraju lažni antivirus, kao što su Task Manager, Process Explorer i Internet Explorer.

Istraživači iz kompanije Trend Micro primetili su da je 19. marta Antivirus Pro 2015 zamenio kripto-malver TeslaCrypt koji se do tada širio zahvaljujući Fiesta exploit alatu. TeslaCrypt briše shadow volume kopije i širfuje fajlove koji imaju veze sa popularnim igrama, među kojima su Call of Duty, Star Craft 2, Minecraft, Half-Life 2, The Elder Scrolls, WarCraft 3, Assassin's Creed, World od Warcraft, League of Legends i World of Tanks.

Zašto su kriminalci zamenili jedan malver drugim nije jasno, ali exploit alati se i inače često koriste za širenje različitih pretnji.

Prema podacima kompanije Trend Micro, operateri exploit alata Fiesta najčešće su tokom marta napadali korisnike u SAD gde je zabeleženo 36,9% od ukupnog broja infekcija. Posle SAD, slede Japan (15,73%) i Australija (11,9%).

Antivirus Pro 2015 se oslanja na taktike zastrašivanja korisnika i prikazivanje brojnih upozorenja žrtvama, kojima obećava čišćenje sistema od navodnih pretnji ako kupe licencu za lažni program koja košta oko 60 evra.

Na stranici za plaćanje, korisnici treba da unesu podatke o platnoj kartici, koje kriminalci kasnije mogu zloupotrebiti.

Lažni antivirus detektuju brojni pravi antivirusni programi, pa je preporuka stručnjaka korisnicima da koriste takve programe koje treba redovno ažurirati.

Alat za napade, Fiesta, inače uključuje ranjivosti za starije verzije Adobe Flash Playera, Internet Explorera, Silverlighta i Adobe Readera. Jasno je da je ažuriranje ovih programa i korišćenje najnovijih verzija dobar način da se korisnici zaštite od drive-by download napada.

Izdvojeno

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Tiha oluja: novi kradljivac lozinki Storm menja pravila igre

Istraživači iz Varonisa otkrili su novu varijantu infostealer malvera pod nazivom Storm, koja prikuplja kredencijale pregledača, kolačiće sesije... Dalje

Malver DeepLoad kombinuje ClickFix i AI-generisani kod za izbegavanje detekcije

Nova kampanja malvera, nazvana DeepLoad, kombinuje socijalni inženjering i tehnike izbegavanja generisane veštačkom inteligencijom kako bi kompromi... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a