Malneti odgovorni za dve trećine svih sajber napada u 2012.

Vesti, 31.10.2012, 10:01 AM

Rastuća armija malneta odgovorna je za dve trećine svih sajber napada a većina tehnologija koje su sada u upotrebi nemaju adekvatan odgovor na ove pretnje, tvrde stručnjaci kompanija Blue Coat.

Malneti su mreže kompromitovanih servera koje se koriste za infekciju računara malverima bilo da je reč o pokušajima da se nateraju korisnici računara da kliknu na infektivne linkove bilo da je reč o drive-by napadima preko internet pretrage. Tehnike napada su stare, ali ono što je novina jeste automatizam koji se koristi kako bi se ove mreže pretvorile u velike, samoodržive mreže.

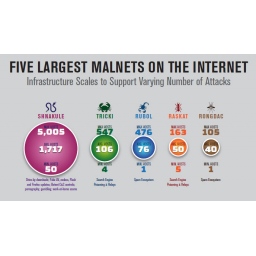

U poređenju sa bot mrežama, na listi vodećih pet malneta koju je sastavio Blue Coat nalaze se mreže za koje verovatno većina korisnika nikada nije čula - “Shnakule”, “Tricki”, “Rubol”, “Raskat” i “Rongdac”.

U poređenju sa Shnakule, ostali malneti na listi su značajno manji. Shnakule koristi više od 5005 servera u svakom trenutku, a u Blue Coat veruju da ovu mrežu kontoliše jedna grupa kriminalaca i da se ona koristi za sve poznate oblike napada, uključujući i one sa lažnim antivirusima, lažnim kodovima, ažuriranjima za Firefox itd.

Blue Coat trenutno prati 1500 pojedinačnih malneta, što je broj koji je tri puta veći od onog od pre pola godine, a taj podatak je dovoljan da se može govoriti o fenomenu malneta.

Za razliku od bot mreža koje su sastavljene od kompromitovanih računara, malnete odlikuje stalna promena sistema za komandu i kontrolu zbog čega je gašenje ovih mreža mnogo komplikovanije. Tako je malnet Shnakule promenio svoj C&C server 56000 puta u toku ove godine.

Sa druge strane, u slučaju bot mreža postoji snažna veza između zaraženog računara i C&C servera - ukoliko se ona prekine, zombirani računar nije više aktivan.

Sve ovo znači da akcije gašenja poznatih bot mreža koja su sprovođene prethodne dve godine ne obezbeđuju dugoročni predah od nastanka novih botova. Malneti su ključna podrška za većinu savremenih malvera.

Tako su se operateri bot mreže Zeus kada se ona našla na udaru istraživača i kompanija okrenuli bot mreži Aleuron, koju su razvili i koristili za napade tako da je posle šest meseci, aktivnost bot mreže Aleuron je porasla za 517% i prerasla Zeus, čime je ova bot mreža postala najaktivnija bot mreža današnjice.

Uspon malneta imao je i neke neočekivane efekte, kažu u Blue Coat. Istraživači su uočili da je takozvani “dugi rep” pretraga interneta važniji za distibuciju malvera od važnih događaja i dešavanja kao što su Olimpijske igre u Londonu ili udarne vesti u svetskim medijima. Taktika koju trenutno preferiraju napadači je širenje linkova preko velikog broja termina za pretragu umesto oslanjanja na važne događaje i vesti verovatno iz razloga što su tako mnogo manje šanse da će njihovi linkovi biti blokirani.

Izdvojeno

Napadi podržani veštačkom inteligencijom gotovo udvostručeni u 2025.

Broj sajber napada u kojima su napadači koristili veštačku inteligenciju gotovo se udvostručio tokom 2025. godine, navodi se u najnovijem izvešta... Dalje

Microsoft potvrdio da je Copilot zbog greške obrađivao poverljive mejlove

Microsoft je potvrdio da je softverska greška u Microsoft 365 Copilot Chat omogućila AI asistentu da sumira poverljive mejlove, čak i kada su bile ... Dalje

Facebook oglasi šire lažno Windows 11 ažuriranje

Istraživači iz kompanije Malwarebytes upozoravaju da sajber-kriminalci koriste plaćene Facebook oglase koji imitiraju Microsoft promocije za Window... Dalje

Lažni Google oglasi za 7-Zip, LibreOffice i Final Cut Pro šire MacSync malver

Korisnici Mac računara koji traže popularni softver poput 7-Zip, Notepad++, LibreOffice ili Final Cut Pro mogu se naći usred aktivne kampanje lažn... Dalje

Chrome ekstenzije prikupljale podatke 37 miliona korisnika

Istraživanje bezbednosnog istraživača Q Continuum otkriva da 287 popularnih Chrome ekstenzija prikuplja i deli podatke o istoriji pretraživanja ok... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a