Gde smo bili i kuda idemo

Tekstovi o zaštiti, 19.10.2009, 04:13 AM

Crvi - trendovi 2003. godine

Trendovi u razvoju virusa koje danas uočavamo imaju svoj koren u drugoj polovini 2003. godine. Internet crvi Lovesan, Sobig, Swen i Sober nisu samo prouzrokovali globalne epidemije, već su promenili iz temelja poimanje štetnog softvera. Svaki od nabrojanih štetnih programa je postavio nove standarde za autore virusa.

Onda kada se pojavio štetan program koji jekoristio potpuno nove tehnike širenjaili infekcije kompjutera, tvorci virusa su brzo usvojili novi pristup. Današnji štetni programi prisvajaju karakteristike Lovesan, Sobig, Swen ili Sober crva. Stoga, da bismo razumeli ono što pisci virusa trenutno rade i predvideli ono što budućnost može doneti, potrebno je da pažljivo proučimo ovaj kvartet crva.

Lovesan

Lovesan se pojavio avgusta 2003. godine zarazivši milione kompjutera za samo nekoliko dana. Ovaj internet crv se širio koristeći kritična ranjiva mesta MS Windows-a. Lovesan se širio direktno putem interneta, sa kompjutera na kompjuter, ignorišući sisteme koji su u ono vreme bili poznati, kao što je IRC, P2P i email.

Po nekim procenama, Lovesan je bio plagijat; koristeći ranjivosti MS Windows-a, išao je stopama Slammer-a. Međutim, čak i Slammer, koji je izašao januara 2003. godine, zarazivši oko pola miliona kompjutera, nije dostigao takav obim infekcije kao Lovesan.

Slammmer je takođe bio prvi klasični ‘file-less’ crv - nesumnjivo uspešan kao krajnje vešto napisan crv, jer pisanje održivog i “plodnog” file-less crva zahteva veliko programersko umeće. Šta više, postoji samo još jedan osrednje uspešan ‘file-less’ crv od pojave Slammer-a - to je Witty koji se pojavio marta 2004. godine.

Lovesan je promovisao novi trend - uključivanje DoS napada na korporacijske sajtove kao dodatnu “vrednost” crva. Lovesan je napao Microsoft, a kako je napad potrajao, milioni korisnika širom sveta bili su onemogućeni u preuzimanju “zakrpa” (patches) koje su im bile potrebne kako bi svoje računare zaštitili od crva. Srećom, DoS napad je bio neuspešan, ali je Microsoft, kao odgovor na taj napad, promenio arhitekturu svog web servera.

Da rezimiramo, Lovesan je postavio sledeće pravce razvoja:

- Iskorišćavanje kritičnih ranjivosti u MS Windows

- Širenje putem interneta direktnim povezivanjem sa kompjuterom

- Organizovanje DoS i DDoS napada na važne web sajtove

Sobig.f

Sobig.fje u stopu pratio Lovesan iz avgusta 2003. godine i napravio prvu ozbiljnu pometnju sa zaraženim emailovima u 21. veku. Na vrhuncu epidemije svaka deseta email poruka u svetu bila je zaražena Sobig-om. Email saobraćaj se udesetostručio, a uključivao je i milione poruka antivirusnih programa koje su obaveštavale pošiljaoce o otkriću i brisanju štetnog softvera.

Sobig.f. se nije koristio ranjivostima ili karakteristikama poruka (message subject itd.), pa ništa nije izgledalo neobično. Međutim, Sobig je dodatno imao ‘backdoor’ funkciju koja je ostavila profesionalne antivirusne programe da oslabljeni dočekaju 22. avgust - datum kada su svi Sobig-om kontrolisani zombiji počeli da primaju tajne komande. Na sreću, server sa kojeg je trebalo da bude pokrenuta komanda je bio ugašen na vreme, ali je Sobig.f nastavio da muči i inficira internet zajednicu i tako postao jedan od najrasprostranjenijih virusa u svetu.

Velike epidemije nisu uzrokovane klasičnim crvima koji su oslobođeni iz nekolicine kompjutera. Ovakvim klasičnim crvima često su potrebne nedelje ili čak meseci da bi dostigli vrhunac aktivnosti. Sobig.f ne predstavlja izuzetak od tog pravila: on je koristio računare prethodno zaražene prvobitnim verzijama. Sobig.f se pojavio januara 2003. godine, nakon je čega je usledilo nekoliko promena, koje su izgradile mrežu zaraženih kompjutera, “jedan po jedan” sistemom. Onda kad je dostignuta kritična masa Sobig.f je napao.

Sobig.f je iniciran talasom eksplozija email crva velike infektivnosti viđenih 2004. godine, a ovaj talas prodora i infekcije je nastavljen sve dok nisu otkrivene neke nove tehnike. Sobig je uneo dva noviteta u svet štetnih programa:

- Stvaranje mreže zaraženih kompjutera koja potom služi kao epidemijska platforma

- Masovno slanje štetnog programa putem emaila korišćenjem spamerskih metoda

Swen

Krenimo u sledeću fazu, 18. septembar2003. godine. U rano jutro toga dana, Kaspersky Lab je primila uzorak sa Novog Zelanda. Crv je izgledao interesantno, ali niko nije predvideo da on može biti zarazan.Međutim, 6 sati kasnije poziviu pomoć od zaraženih korisnika širom sveta ukazuju da je novi, opasni virus krenuo u borbu.

Na prvi pogled, Swen se činio kao još jedan crv koji koristi standardne načine širenja - email, IRC i P2P mreže. Međutim, Swen se izdvajao iz gomile drugih svojom zadivljujuće uspešnim socijalnim inžinjeringom. Crv je stigao maskiran kao zakrpa iz Microsoft-a koja navodno osigurava sva ranjiva mesta. Poruka je sadržala Microsoft-ov logo, linkove ka stvarnim Microsoft-ovim resursima i veoma ubedljiv tekst. Primaoci ovih poruka, uplašeni skorim publicitetom koji je pratio Lovesan i Sobig, a već naučeni da je preuzimanje zakrpa od esencijalnog značaja, poslušno su kliktali na link. Email je bio tako ubedljiv da su čak i iskusni korisnici bili prevareni, pridružujući se manje obaveštenim korisnicima u pokretanju crva.

Rezultat izbijanja ove epidemije je bio sasvim sigurno manje ozbiljan nego onih koje su prouzrokovale Lovesan i Sobig (samo 350 zaraženih servera je bilo korišćeno za širenje Swen-a), pa ipak, Swen je pokazao da socijalni inžinjering funkcioniše i to dosta dobro kada je adekvatno implementiran.

Sober

Sober je poslednji član liste interesantnih crva iz 2003. godine. Sober je plagijat Sobig-a, ali ima i nekih novina. Zaraženi email-ovi koji su pristizali korisnicima bili su višejezični, pri čemu je izbor jezika bio određen IP adresom primaoca. Sober je takođe koristio tehnike socijalnog inžinjeringa pretvarajući sebe u alatku za uklanjanje Sobig-a.

2004

Ova godina donela je mnogo novih i orginalnih štetnih programa. Neki od njih su uključivali ono što se razvijalo poslednjih godina, ali su mnogo novih dodataka i snažni koncepti virusa pokazali da je kompjutersko podzemljejoš uvek uspešno i da se i dalje razvija.

Januar 2004. godine

Novi Trojan proxy, Mitglieder, pojavio se u prvoj nedelji nove godine. Hiljade ICQ korisnika dobilo je poruku sa pozivom da posete određeni sajt. Korisnici koji bi kliknuli na link preusmereni su na stranu za pomoć prodavca antivirusnog programa. Sajt je sadržao Trojanca koji je korisito ranjivost u MS IE kako bi instalirao proxy server na zaraženi kompjuter bez znanja korisnika. Proxy bi otvorio port omogućavajući udaljenom korisniku da šalje i prima email-ove koristeći zaraženi kompjuter.Zaraženi kompjuteri su se transformisali u zombijekoji doslovno rasipaju spam. Tvorci virusa su brzo usvojili dve nove tehnike predstavljene Mitglieder-om:

- Masovno slanje mail-ova sa linkovima ka inficiranim sajtovima putem email-a ili ICQ-a

- Trojanski proxy-ji postaju odvojena grupa štetnih programa, blisko povezana sa spamovanjem

- I poslednje, mada ne i na zadnjem mestu, Mitglieder takođe stvara mrežu zombi kompjutera - ali svet je saznao za to te onda kada se Bagle pojavio.

Bagle je, čini se, pisala ista grupa koja je stvorila i Mitglieder. Bagle je takođe ili instalirao Trojan proxy server ili bi ga preuzimao sa interneta. U svakom slučaju, crv je bio poboljšana verzija Mitglieder-a, sa sposobnošću da se širi emailom. Uostalom, Bagle se slao sa kompjutera zaraženih Mitglieder-om.

I najzad, najozbiljnija virusna epidemija u istoriji kompjutera do danas: crv Mydoom.a. Širio se koristeći mrežu zombi kompjutera na način kako je to radio Sobig, napravljen da bude pametan delić socijalnog inžinjeringa, kao Swen, sa inkorporisanom backdoor funkcijom, programiran za sprovođenje DoS napada na korporacijski sajt, kao Lovesan.

Ovo spajanje mogućnosti preuzetih od tri veoma “uspešna” crva oborilo je sve rekorde. Mydoom.a je napravio veći email saobraćaj nego prethodnik, Sobig.f; zarazio je milione kompjutera širom sveta, otvarajući portove za pristup od spolja i uspešno obarajući SCO websajt.

Mydoom.a nije samo bio uspešniji od svojih prethodnika u izazivanju najteže epidemije u istoriji kompjuterskih virusa do danas, ovaj crv je takođe predstavio i neke nove tehnike. Mydoom-ovu backdoor komponentu korisitili su i drugi tvorci štetnih programa, novi virusi su tražili i iskorišćavali već instaliranu Mydoom backdoor komponentu kako bi i oni inficirali računar. Većina novopristiglih štetnih programa ulazila bi u kompjuter preko backdoor-a, brišući Mydoom i zauzimajući njegovo mesto. Neki od ovih virusa - imitatora prouzrokovali su lokalne provale, primoravajući lokalne segmente Mydoom zombi mreže da rade za račun tvorca virusa imitatora.

Dakle, videli smo još jednu tehniku koja je dostigla popularnost:

- Korišćenje ranjivosti ili rupa stvorenih drugim virusima

Februar, 2004. godine

NetSky.b

Ovaj email crv je koristio mrežu zaraženih kompjutera ostavljajući aktivan Backdoor.Agobot za širenje. NetSky.b je pokazao većinu gore opisanih tehnika ali je takođe brisao brojne viruse: Mydoom, Bagle i Mimail. Takozvani “antivirus” virus nije novina. Prvi značajniji primer ove vrste, Welchia, pojavio se 2003. godine. Welchia nije samo ulazio u Lovesan-om zaražene kompjutere kako bi ih očistio, već je takođe pokušavao da preuzme Windows zakrpu za ranjivost koju je prvenstveno koristio Lovesan.

NetSky nije samo brisao konkurentne viruse, već je uvukao njihove tvorce u svetski rat, virus je unapred bio iskodiran da napadne druge viruse. Tvorac Mydoom-a nije prihvatio izazov, ali autori Bagle-a su prihvatili rukavicu bačenu u lice i rat virusima je mogao da počne. Na vrhuncu tog rata, tri verzije svakog crva pojavile su se u istom danu.

Ostavljajući po strani objave verbalnog rata, autori Bagle-a i NetSky-a predstavili su nekoliko novina:

- Aktivno brisanje konkuretnog virusa

- Širenje kroz arhivirane fajlove (Bagle i NetSky verzije)

- Širenje u šiframa zaštićenim kompresovanim fajlovima: šifre su ili uključivale tekstualne ili grafičke znakove(Bagle)

- Napuštanje širenja email-om: umesto toga, štetni programi su se širili direktnom infekcijom kompjutera preko sajtova sa kojih se telo crva preuzimalo, ili pak preuzimanjem tela crva sa prethodno zaraženog kompjutera (NetSky)

Incidenti koji su pobrojani u tekstu gore ne samo da su imali veliki uticaj na tvorce virusa, već su uticali i na razvoj arhitekture i funkcionalnosti savremenih antivirusnih rešenja.

Napuštanje koncepta slanja crva email-om je jedan od ključnih momenta u istoriji virusa. Posle pojavljivanja NestSky.q, verzije NetSky-a koja se širila slanjem email-ova sa linkovima ka prethodno zaraženim kompjuterima, odmah je sledio novi crv - Bizex. Bizex je prvi ICQ crv; ulazio je u kompjutere preko ICQ-a i slao je svim ICQ kontaktima (nađene na inficiranom kompjuteru) linkove ka sajtu gde se crv nalazio. Onda kada bi korisnici kliknuli na link, crv bi bio preuzet sa zaraženog web sajta i ciklus bi bio započet iznova. Bizex je uspešno kombinovao karakteristike Mitglieder-a (širenje putem ICQ-a) i NetSky-a (slanje linkova ka zaraženim web sajtovima).

Mart - maj, 2004. godine

Snapper i Wallon

Ovi internet crvi usavršili su tehnike predstavljene NetSky-om i Bizex-om. Oba crva skenirala su email adresare na zaraženim kompjuterima i slali linkove ka zaraženim sajtovima svim kontaktima iz nađenog adresara. Tvorci virusa stavljali su skript Trojanaca na zaražene sajtove: ovi Trojanci bi iskorišćavali ranjivosti Internet Explorer-a kako bi instalirali glavne komponente na kompjuteru žrtve.

Čak i danas, emailovi sadrže linkove koji primaoci ne tretiraju sa adekvatnom pažnjom. Korisnik koji ima sumnje u vezi emailova sa atačmentom nikada neće bezbrižno kliknuti na linkove koje su navodno poslali prijatelji. Nesumnjivo, ova tehnika će nastaviti da se koristi sve dok korisnici ne nauče da linkove poslate emailom tretiraju sa istom opreznošću koju pokazuju prema email atačmentima. Takođe, stalno otkrivanje novih ranjivosti Internet Explorer-a i Outlook-a će verovatno samo doliti ulje na vatru.

Sasser

Prelomni trenutak u periodu od 2004. godine do danas desio se sa pojavom Sasser-a, koji se pojavio krajem aprila. Ovaj internet crv iskoristio je ranjivost MS Windows-a, i raširio se na sličan način kao Lovesan, povezujući se direktno sa kompjuterom putem interneta.Sasser je napravio pometnju u Evropi, ostavivši sa sobom \"otvorene\" FTP-servere na računarima, što su odmah iskoristili virusi Dabber i Cycle. Kada je Sven Jaschan, tinejdžer koji je pisao Sasser, uhapšen, priznao je da je on takođe bio i autor NetSky grupe virusa.

Hapšenje tvorca virusa brzo posle puštanja novog štetnog programa bio je istorijski trenutak.

Sasser je bio dokaz da autori virusa recikliraju i plagiraju uspešne tehnike: Jaschan je koristio tehnike Lovesan-a, a i drugi tvorci virusa odmah su sledili njegove ideje.

Plexus

Plexus je ušao u istoriju kao prvi crv posle Nimbda (2001) koji je koristio sve metode širenja: internet, email, P2P mreže i LANs. Prošle su tri godine od trenutka kada je neki tvorac virusa korisitio tako mnogo resursa istovremeno.

Plexus je bio potencijalno veoma opasan crv baziran na Mydoom izvornom kodu. Ovde je tvorac virusa sledio korake autora Sober-a. Delovi Sober-a bili su čist plagijat, što je rezultiralo crvom koji je bio uspešniji nego štetni programi, ‘donori’ plagiranih delova.

Srećom, nijedna vezija Plexusa nije napravila ozbiljniju pometnju uglavnom zato što nijedna nije koristila spamer masovnu mailing metodu za početno širenje, a niti su autori ovih crva koristili delotvorne metode socijalnog inžinjeringa. Međutim, da su oni ili neko drugi napravili korigovane verzije sa ispravljenim greškama, svet bi se mogao naći u ozbiljnom problemu.

Crvi - pogled sa druge strane

Crvi, opisani u tekstu iznad, prouzrokovali su najveće probleme u skorijoj IT istoriji. Međutim, i drugi tipovi štetnih programa mogu predstavljati ozbiljnu pretnju za bezbednost kompjutera i podataka; to je važno zbog toga što treba proceniti kompletnu sliku, uključujući i non-Windows okruženja, u nastojanju da dosegnemo potpunu sliku o trenutnim trendovima.

Drugi štetni softver

Trojanci

Trojanci se često posmatraju kao \'manje opasni\' u poređenju sa crvima, zato što se oni ne mogu umnožavati ili širiti samostalno. Međutim, to je zabluda: većina današnjih štetnih programa kombinuje nekoliko komponenata, a mnogi crvi nose Trojance kao dodatni “korisni teret”.Ovi Trojanci čine osnovu bot mreža.

Sami Trojanci postaju sve sofisticiraniji. Trojanski špijunski programi postaju sve brojniji, sa desetinom novih verzija koje se pojavljuju svake nedelje. Sve te verzije se neznatno razlikuju, ali se razvijaju sa jednim ciljem: da kradu poverljive finansijske podatke.

Neki od ovih programa su jednostavni programi za \'zapisivanje\', koji šalju sve aktivnosti korisnikove tastature autoru ili korisniku štetnog programa. Najsloženije verzije nude potpunu kontrolu nad pogođenim kompjuterom, šaljući podatke udaljenim serverima, primajući i izvršavajući komande.

Potpuna kontrola nad zaraženim kompjuterom je često cilj kome teže tvorci Trojanaca. Zaraženi kompjuteri se obično pridružuju bot mreži koristeći IRC kanale ili web sajtove na kojima koderi stavlaju nove naredbe. Najsloženiji Trojanci, kao što su mnoge Agobot varijante, spajaju sve zaražene kompjutere u jedinstvenu P2P mrežu.

Kada su bot mreže jednom formirane, iznajmljuju se spamerima ili se koriste za sprovođenje DDoS napada. Želja za većom zaradom kod onih koji pišu viruse rezultovala je time da pisci virusa postaju sve kreativniji u osmišljavanju načina na koji će njihov virus izgraditi svoju mrežu.

Trojan dropperi downloader(programi koji downloaduju Trojance)

I droperi i downloaderi imaju isti cilj: da instaliraju dodatni deo štetnog programa na zaraženom kompjuteru, bilo da je reč o crvu ili Trojancu. Razlikuju se od Trojanaca samo po metodama koje koriste.

Droperi instaliraju dodatni štetni program, ili pak novu verziju prethodno instaliranog štetnog programa. Droperi mogu nositi nekoliko potpuno nevezanih delova štetnog programa, koji se mogu ponašati različito i čak mogu biti dela različitih autora. Kao rezultat toga, droperi mogu delovati kao sakupljači koji povezuju mnogo različitih vrsta štetnih programa.

Droperi se često koriste kao nosači poznatih Trojanaca. To se može objasniti činjenicom da je mnogo lakše napisati droper nego novog Trojanca, a istovremeno se teže otkriva antivirusnim programom. Većina dropera je pisana u VBS i JS, što doprinosi njihovoj popularnosti; jezici su veoma jednostavni, zajedno sa ‘cross-platform’ aplikacijama.

Pisci virusa često koriste downloadere na isti način kao i dropere. Međutim, downloaderi mogu biti korisniji od dropera. Najpre, downloaderi su znatno manji od dropera. Zatim, oni se mogu beskrajno koristiti za preuzimanje novih verzija tržišta štetnog softvera. Kao i droperi, i downloaderi se obično pišu u script jezicima kao što su VBS i JS, ali isto tako oni često koriste ranjivost Internet Explorera.

Generalno gledano, i droperi i downloaderi se koriste ne samo radi instalacije Trojanaca, već i nekih drugih štetnih programa kao što su adware i pornware.

Klasični virusni fajlovi

Klasični virusi suvereno su vladali devedesetih godina prošlog veka; međutim, oni su danas gotovo iščezli. Trenutno ima svega desetak još uvek aktivnih virusa. Vrhunac aktivnosti doživljavaju onda kada zaraze izvršne fajlove crva: virusni fajl će tada putovati onoliko daleko koliko i inficirani crv. Na primer, često vidimo primerke MyDoom, NetSky i Bagle koji su zaraženi virusnim fajlovima kao što su Funlove, Xorala, Parite ili Spaces.

Gledano u celini, veoma je mala opanost izbijanja velikih epidemija uzrokovanih klasičnim virusnim fajlovima. Čak i Rugrat, prvi probni virus za Win64, nema mnogo šanse da promeni situaciju u doglednoj budućnosti.

Druga okruženja

Linux

Do danas Linux platforme su uglavnom bile žrtve rootkit napada i jednostavnih virusnih fajlova. Međutim, porast broja publikovanih ranjivosti i povećan broj korisnika koji prelaze na Linux znači samo da štetan softver neće poštedeti ni Linux.

Prenosivi računari

PDA računari bi se danas mogli nazvati kućnim uređajima. Pisci virusa nisu zaostajali u trci sa rastom njihove popularnosti. Prvi Trojanac za Palm OS pojavio se septembra 2000. Godine. Prvi probni virus za Pocket PC, Duts, bio je nešto sporiji, pojavivši se tek u julu 2004. godine. Do sada nije bilo nijednog ozbiljnog prodora virusa u svetu prenosivih računara, ali to je samo pitanje vremena. Jednom kada kreatori virusa odluče da su podaci koji se čuvaju u prenosivim uređajima vredni pristupa, štetni programi za ove uređaje će se nesumnjivo brzo razviti.

Mobilni telefoni

Mobilni telefoni su prešli dug put razvoja, veoma su kompleksni i široko rasprostranjeni. Ova dva faktora privlače pažnju autorima virusa, posebno sa pojavom smart mobilnih telefona, koji donekle imaju funkcionalnost kompjutera.Prvi probni virus za smart telefone sa Symbian operativnim sistemom pojavio se u junu 2004. godine. Isplatljivost je jedini faktor koji nedostaje - kada pisci virusa jednom otkriju način da zarade koristeći mobilne telefone, virusi će se neizbežno pojaviti.

Preuzeto sa: http://www.viruslist.com/en/viruses/encyclopedia

Izdvojeno

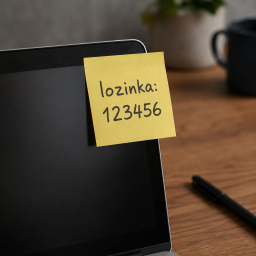

Svetski dan lozinki 2026: trećina korisnika i dalje zapisuje lozinke, svaki peti koristi istu lozinku za više naloga

Svetski dan lozinki ponovo nas podseća na jedno jednostavno pitanje: koliko zapravo razmišljamo o svojim lozinkama? Da li koristite istu lozinku za ... Dalje

Netflix prevare su opasnije nego što mislite: krađa naloga je samo početak

Sajber kriminalci aktivno ciljaju korisnike Netflix-a putem fišing poruka koje ih navode na lažne veb-sajtove kako bi ukrali korisnička imena i loz... Dalje

Hakeri koriste lažne pozivnice za testiranje igara za širenje malvera i krađu naloga

Sajber kriminalci ciljaju gejmere lažnim pozivnicama za testiranje neobjavljenih video igara koristeći platforme poput Steam-a, Discord-a i YouTube-... Dalje

Novi detalji o Predatoru: kako špijunski softver ostaje nevidljiv korisnicima iPhonea

Istraživači kompanije Kaspersky detaljno su proučili način rada špijunskog softvera Predator, koji razvija kompanija Intellexa sa Kipra. Umesto f... Dalje

Lažne nagradne igre na Instagramu su mamac za krađu naloga

Instagram prevare su retko izolovane. One su obično deo šireg ekosistema prevara kao što su lažno predstavljanje, fišing i preuzimanje naloga. Po... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a