AdThief, malver koji je zarazio 75000 iOS uređaja i ukrao zaradu od 22 miliona reklama

Mobilni telefoni, 14.08.2014, 09:42 AM

Istraživač Klod Ksiao je u martu ove godine otkrio malver AdThief (poznat i pod nazivom Spad) koji je za samo četiri meseca uspeo da zarazi 75000 jailbreakovanih iOS uređaja i praktično ukrade zaradu od oko 22 miliona reklama.

U poređenju sa malverima koji ciljaju na Android, malveri za iOS su veoma retki pa ne treba da čudi zbog čega svaki novi malver za Appleove iOS uređaje uvek privuče veliku pažnju.

AdThief se prvi put pojavio oko 10. decembra prošle godine, a Ksiao ga je otkrio četiri meseca kasnije. S obzirom da Ksiao nije izneo mnogo detalja o svom otkriću, Aksel Apvril, analitičar u kompaniji Fortinet, je odlučila da istraži ovaj slučaj posle čega je objavila svoje nalaze o ovom malveru (pdf).

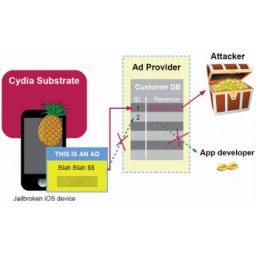

Malver AdThief radi samo na jailbreakovanim uređajima, i dizajniran je da napadačima preusmeri prihod od klikova korisnika na reklame na zaraženim uređajima. Malver to postiže implementacijom Cydia Substrate esktenzije tako da svaki put kada korisnik zaraženog uređaja gleda ili klikne na reklamu na zaraženom uređaju, prihod ide napadaču a ne legitimnom programeru ili partneru.

Cydia Substrate je platforma za izmene postojećih procesa koja radi samo na jailbreakovanim iOS uređajima. Ona omogućava malveru izmene reklamnih funkcija i ID programera.

Tehnički gledano, malver ne utiče na korisnika jer su programeri oni koji su na gubitku.

Malver cilja 15 mobilnih adkitsa (biblioteka softverskih funkcija koju koriste programeri da bi prikazivali reklame u svojim programima), od kojih su većina kineski, ali ima i američkih (AdMob, AdWhirl, Google Mobile Ads) i indijskih (InMobi, Komli Mobile).

Apvril je otkrila i da autor malvera na internetu koristi nadimke “Rover12421” i “zerofile” koji su je doveli do Twitter naloga, bloga i objava na forumima koje pripadaju autoru ovog malvera. Pod nadimkom “zerofile” autor AdThief malvera je ostavio post na jednom forumu u kome je otkrio da je on napisao samo deo koda malvera, kao na primer plug-in za zamenu ID, koji su kasnije poboljšali drugi.

Na žalost, detalji o tome kako se malver koji je zarazio oko 75000 iOS uređaja širio i inficirao uređaje, i posle dva istraživanja ostaju nepoznati.

Izdvojeno

Google uvodi Android Intrusion Logging za otkrivanje špijunskog softvera za korisnike sa visokim rizikom

Google je počeo sa uvođenjem nove Android funkcije pod nazivom Intrusion Logging (Evidentiranje upada), namenjene otkrivanju napada spyware-a i fore... Dalje

Android 17 donosi zaštitu od lažnih poziva banaka i krađe telefona

Google će sledećeg meseca predstaviti Android 17, koji donosi niz novih bezbednosnih funkcija i funkcija privatnosti fokusiranih na zaštitu od bank... Dalje

Korisnici Androida i iPhonea sada mogu da šalju šifrovane poruke jedni drugima

Apple i Google su počeli sa uvođenjem end-to-end enkripcije (E2EE) za RCS poruke između iPhone i Android uređaja, čime se zatvara jedan od najve... Dalje

Google upozorava korisnike Androida: kritična ranjivost omogućava napade bez klika

Google je pozvao korisnike Androida da što pre instaliraju najnovije bezbednosne zakrpe nakon otkrivanja kritične ranjivosti koja bi mogla omogućit... Dalje

Apple objavio hitno ažuriranje: obrisane poruke ostajale u notifikacijama iPhone-a

Apple je objavio vanredna bezbednosna ažuriranja za iPhone i iPad uređaje kako bi rešio propust u Notification Services sistemu koji je mogao da za... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a