Android ''Factory reset'' ne briše sve podatke korisnika sa uređaja

Mobilni telefoni, 25.05.2015, 08:00 AM

Ako ste nekad prodali ili poklonili svoj stari Android, verovatno ste pre toga vratili telefon na fabrička podešavanja kako bi obrisali sve svoje podatke sa uređaja. A ako na telefonu imate instalirano neko rešenje protiv krađe, verujete da su vaši podaci sigurni - čak i ako vam ukradu telefon, vaši privatni podaci će biti obrisani i/ili će se vaš telefon zaključati tako da lopov ne može da im pristupi.

Međutim, osim uverenja da su valjano zaštitili svoje podatke, korisnici zapravo nemaju uvid da li ovo funkcioniše jednako dobro kako tvrde proizvođači.

Ako se sad već pitate da li ima mesta sumnji, testovi (pdf) koje su sprovela dvojica istraživača iz Kompjuterske laboratorije Univerziteta Kembridž pokazuju da oko 500 miliona Android uređaja ima loše implementiranu funkciju “Factory reset”. Šta to ustvari znači?

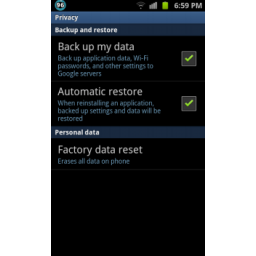

Vraćanje na fabrička podešavanja je funkcija koja služi za vraćanje uređaja u originalno stanje, na podešavanja koja je uređaj imao prilikom kupovine. Svrha opcije “Factory reset” je potpuno brisanje svih podataka koje je dodao korisnik telefona, tako da telefon može biti prodat ili recikliran bez ikakvog rizika za privatnost korisnika.

To uključuje i brisanje podataka sa SD kartice ako postoji, na kojoj korisnici obično čuvaju fotografije napravljene kamerom telefona, multimedijalni sadržaj, dokumente i druge podatke. Ali istraživači tvrde da za oko 630 miliona uređaja "Factory reset" ne funkcioniše dobro, tako da ni podaci koji se čuvaju na SD kartici takođe nisu u potpunosti izbrisani korišćenjem ove opcije.

Istraživači Loren Sajmon i Ros Anderson su testirali mobilne telefone sa verzijama Androida od 2.2 do 4.3, kupljenih između januara i maja prošle godine.

Posle vraćanja uređaja na fabrička podešavanja, istraživači su uspeli da dođu do korisničkih imena i lozinki za Google naloge sa svakog od 21 testiranog uređaja 5 različitih proizvođača koji imaju loše implementiranu funkcionalnost vraćanja na fabrička podešavanja.

Istraživači su se koncentrisali na jeftine napade za oporavak podataka koji ne zahtevaju skupu opremu, ni specifično znanje, i otkrili da mogu povratiti neke SMS-ove, emailove, i razgovore iz aplikacija za razmenu poruka, Google master kolačiće, kao i Facebook tokene za identifikaciju što im je moglo omogućiti pristup nalozima korisnika.

U izveštaju koji su objavili, istraživači kažu da bi potpuna enkripcija diska možda rešila problem, što ustvari znači da bi zaostali podaci na taj način bili zaštićeni, ali loš proces resetovanja takođe omogućava oporavak enkripcijskog ključa.

Istraživači su ponudili Googleu i drugim proizvođaćima, kao i programerima Android Open Source Projecta preporuke za smanjenje ovih rizika u budućnosti.

U drugom dokumentu (pdf) koji su objavili istraživači otkriveni su rezultati testova nekih mobilnih antivirusnih aplikacija koje imaju zaštitu od krađe (daljinsko brisanje i daljinsko zaključavanje). Rezultati su ni u ovom slučaju nisu bili sjajni.

“Arhitekture mobilnog operativnog sistema ostavljaju third-party bezbednosnim aplikacijama malo prostora za poboljšanje opcije Factory reset, zbog čega funkcije daljinskog brisanja nisu alternativa ugrađenoj lošoj funkciji Factory Reset”, kažu istraživači.

Izdvojeno

Novi talas fišing napada na korisnike aplikacije Signal: hakeri se predstavljaju kao tehnička podrška

U toku je nova fišing kampanja u kojoj se hakeri predstavljaju kao tim za podršku aplikacije Signal, a cilj napadača je krađa rezervnih kopija raz... Dalje

Premium Deception: 250 lažnih Android aplikacija tajno naplaćivalo premijum servise

Istraživači kompanije Zimperium otkrili su višemesečnu Android kampanju pod nazivom Premium Deception, u kojoj je korišćeno gotovo 250 lažnih a... Dalje

Apple: prošle godine u App Store-u blokirano 2,2 milijarde dolara transakcija povezanih sa prevarama

Apple je saopštio da je tokom 2025. godine sprečio više od 2,2 milijarde dolara potencijalno sumnjivih transakcija u App Store-u, dok je ukupan izn... Dalje

Kampanja Trapdoor: više od 450 Android aplikacija korišćeno za prevare sa oglasima

Istraživači kompanije HUMAN otkrili su novu kampanju prevara sa oglasima pod nazivom Trapdoor, koja je ciljala korisnike Android uređaja koristeći... Dalje

Android 17 dobija funkciju za proveru autentičnosti Android sistema

Google priprema novu bezbednosnu funkciju za Android 17 koja će korisnicima omogućiti proveru da li njihov uređaj koristi zvaničnu, neizmenjenu ve... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a