Android.ZBot: Novi bankarski trojanac za Android

Mobilni telefoni, 18.12.2015, 01:30 AM

Istraživači ruske firme Doctor Web analizirali su bankarskog trojanca za mobilne uređaje koji se od februara ove godine koristi u napadima na korisnike u Rusiji i koji za sada nije viđen izvan granica ove zemlje.

Trojanac Android.ZBot.1.origin može da krade korisnička imena i lozinke i druge poverljive podatke prikazujući žrtvama lažne forme za autentifikaciju i plaćanja iznad aplikacija u nadi da će korisnik otkriti svoje podatke. Ove forme se pojavljuju na komandu sajber kriminalaca, a izgledaju kao da su legitimne i da pripadaju aplikacijama.

Uređaji inficirani malverom Android.ZBot su grupisani u bot mreže, kojih sada ima više od deset. Stručnjaci Doctor Weba smatraju da će taj broj biti i veći ali da su autori malvera sada još uvek zauzeti distribucijom malvera.

Kao i mnogi drugi trojanci za Android, i Android.ZBot.1.origin je maskiran u benigni program (u slučaju koji su analizirali u Doctor Webu, malver je maskiran u aplikaciju Google Play) koji korisnik može preuzeti na hakovanom sajtu ili sajtu koji su napravili kriminalci.

Kada se trojanac instalira i pokrene, on traži od korisnika administratorske privilegije. Ako ih dobije, trojanac prikazuje poruku o grešci i zahteva od korisnika da restartuje sistem.

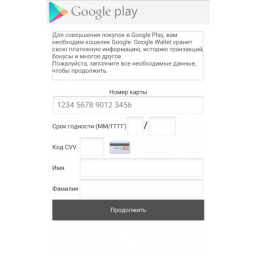

Ako korisnik odbije da odobri privilegije koje traži malver, Android.ZBot.1.origin će odmah pokušati da ukrade infromacije o platnoj kartici korisnika, uključujući broj, datum isteka, CVV i ime vlasnika kartice. Da bi to uradio, trojanac prikazuje lažni dijalog simulirajući formu legitmne Google Play aplikacije. Trojanac će prikazati isto to i ako dobije administratorske privilegije.

Android.ZBot.1.origin uklanja svoju ikonu sa početnog ekrana da bi se sakrio od korisnika i počinje da kontroliše sistem. Trojanac se pokreće čim se uređaj uključi. Kada maliciozni program preuzme kontrolu, on se povezuje sa serverom da bi dobio nove instrukcije od onih koji ga kontrolišu i registrovao kompromitovani uređaj. U zavisnosti od dobijene komande, trojanac može da pošalje SMS sa određenim tekstom na određeni broj, da inicira telefonski poziv, da šalje SMS poruke svim kontaktima korisnika, da presreće dolazne SMS poruke, da prati GPS koordinate ili da prikazuje određeni dijalog iznad određene aplikacije.

Kada je kompromitovani uređaj registrovan, trojanac dobija komandu da proveri bankovni račun korisnika. Ako uspe u tome, trojanac će prebaciti određeni iznos novca na račun sajber kriminalaca. Trojanac može da pristupi bankovnim računima korisnika Android uređaja i da krišom krade novac uz pomoć određenih SMS komandi specifičnih za online bankovne servise. Žrtve, naravno, o tome ništa ne znaju zahvaljujući činjenici da trojanac presreće sve dolazne SMS poruke sa verifikacionim kodovima transakcija koje šalju banke.

Neke zlonamerne funkcije trojanca su implementirane u posebnoj Linux biblioteci nazvanoj libandroid-v7-support.so koja se nalazi unutar programskog paketa trojanca. Ona štiti malver od antivirusne detekcije i omogućava mu da ostane neprimećen na uređaju dok god je to moguće.

Jedna od glavnih funkcija trojanca Android.ZBot.1.origin je da krade korisnička imena i lozinke za pristup online bankovnim servisima koristeći u tu svrhu lažne forme koje se generišu na komandu dobijenu sa servera a koje izgledaju tako kao da pripadaju nekoj aplikaciji. To je klasičan fišing napad, ali je način na koji se on izvodi jedinstven. Trojanac dobija instrukcije za određenu aplikaciju i zatim povremeno proverava da li je ta aplikacija pokrenuta. Spisak tih aplikacija je dugačak i na njemu se nalaze aplikacije brojnih banaka.

Kada se neka od tih aplikacija pokrene, trojanac koristeći WebView, kreira web formu čiji je sadržaj preuzet sa komandno-kontrolnog servera.

Prikazana forma je povezana sa napadnutom aplikacijom, što znači da ako žrtva pokuša da skloni prikazanu poruku biće vraćena na legitimnu aplikaciju. Trojanac će zatim preumeriti korisnika na home ekran i zatvoriti aplikaciju. Tako će žrtva možda poverovati da prikazani zahtev pripada legitimnoj aplikaciji banke i da bi možda trebalo da unese tražene podatke. Ako to uradi, podaci će biti poslati serveru posle čega će sajber kriminalci imati potpunu kontrolu nad računom korisnika.

Do sada Doctor Web je registrovao nekoliko verzija ovog trojanca, a prva verzija koja je detektovana još u februaru još uvek je aktivna. U novembru su antivirusni proizvodi Doctor Weba za Android detektovali verziju Android.ZBot.1.origin na više od 1100 uređaja, a od februara do sada je ova verzija trojanca je detektovana ukupno 25218 puta.

Android.ZBot.2.origin je otkriven u junu. Ova verzija ima iste funkcije kao i prva, ali je njen kod šifrovan kako bi se otežala detekcija. Android.Zbot.2.origin je u novembru detektovan na 6238 mobilnih uređaja, a od kada se pojavila u junu ova verzija je inficirala ukupno 27033 uređaja.

Istraživači Doctor Weba su otkrili da sve verzije trojanca kriminalci kontrolišu preko različitih servera, adresa koje se čuvaju u bazi podataka malicioznog programa. Zato uređaji koji su inficirani različitim verzijama trojanca se povezuju samo sa određenim serverima. Istraživači su do sada otkrili više od 20 servera ovog trojanca, a najmanje 15 njih je još uvek aktivno.

Svaka bot mreža koju su analizirali istraživači ima desetine pa i hiljade kompromitovanih uređaja a njihov broj varira od 140 do 2300.

Ovaj trojanac je komericijalni proizvod koji se nudi na tržištu tako da ga mogu kupiti i pojedinci i organizovane grupe.

Ruski stručnjaci savetuju vlasnicima Android uređaja da preuzimaju aplikacije samo iz pouzdanih izvora i da ne instaliraju sumnjive aplikacije. Takođe, oni ne isključuju mogućnost da se ovaj trojanac pojavi i u drugim delovima sveta.

Izdvojeno

Novi talas fišing napada na korisnike aplikacije Signal: hakeri se predstavljaju kao tehnička podrška

U toku je nova fišing kampanja u kojoj se hakeri predstavljaju kao tim za podršku aplikacije Signal, a cilj napadača je krađa rezervnih kopija raz... Dalje

Premium Deception: 250 lažnih Android aplikacija tajno naplaćivalo premijum servise

Istraživači kompanije Zimperium otkrili su višemesečnu Android kampanju pod nazivom Premium Deception, u kojoj je korišćeno gotovo 250 lažnih a... Dalje

Apple: prošle godine u App Store-u blokirano 2,2 milijarde dolara transakcija povezanih sa prevarama

Apple je saopštio da je tokom 2025. godine sprečio više od 2,2 milijarde dolara potencijalno sumnjivih transakcija u App Store-u, dok je ukupan izn... Dalje

Kampanja Trapdoor: više od 450 Android aplikacija korišćeno za prevare sa oglasima

Istraživači kompanije HUMAN otkrili su novu kampanju prevara sa oglasima pod nazivom Trapdoor, koja je ciljala korisnike Android uređaja koristeći... Dalje

Android 17 dobija funkciju za proveru autentičnosti Android sistema

Google priprema novu bezbednosnu funkciju za Android 17 koja će korisnicima omogućiti proveru da li njihov uređaj koristi zvaničnu, neizmenjenu ve... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a