Android malver hakovao hiljade Facebook naloga korisnika iz 144 zemlje

Mobilni telefoni, 10.08.2021, 10:00 AM

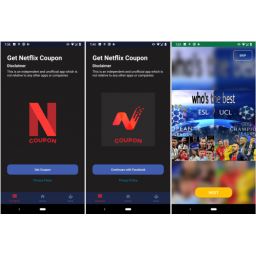

Trojanac za Android nazvan FlyTrap oteo je Facebook naloge više od 10.000 korisnika iz najmanje 144 zemlje pomoću lažnih aplikacija koje su žrtve preuzimale iz Google Play prodavnice i nezavisnih prodavnica aplikacija.

Oni koji stoje iza FlyTrapa oslanjaju se na jednostavne taktike socijalnog inženjeringa kako bi prevarili žrtve i oteli im Facebook naloge.

Iako je devet spornih aplikacija povučeno iz Play prodavnice, sve one su i dalje dostupne u nezavisnim prodavnicama aplikacija. Reč je o sledećim aplikacijama koje su visokokvalitetnog dizajna:

GG Voucher (com.luxcarad.cardid)

Vote European Football (com.gardenguides.plantingfree)

GG Coupon Ads (com.free_coupon.gg_free_coupon)

GG Voucher Ads (com.m_application.app_moi_6)

GG Voucher (com.free.voucher)

Chatfuel (com.ynsuper.chatfuel)

Net Coupon (com.free_coupon.net_coupon)

Net Coupon (com.movie.net_coupon)

EURO 2021 Official (com.euro2021)

Zlonamerne aplikacije obećavaju kodove kupona za Netflix i Google AdWords omogućavajući korisnicima da glasaju za omiljene timove i igrače na UEFA EURO 2020, ali pod uslovom da se prijave sa svojim Facebook nalogom da bi dali svoj glas ili dobili kod kupona ili kredit.

Kada se žrtva prijavi na nalog, malver krade njen Facebook ID, lokaciju, e-mail adresu, IP adresu i kolačiće i tokene povezane sa Facebook nalogom. Facebook nalog žrtve se dalje može zloupotrebljavati na različite načine, između ostalog i za dalje širenje malvera slanjem poruka sa linkovima koji vode do trojanca kontaktima žrtve.

Pošto zlonamerne aplikacije koriste pravu Facebook uslugu jedinstvenog prijavljivanja (SSO), one ne mogu da prikupe podatke za prijavu korisnika. Umesto toga, FlyTrap se oslanja na JavaScript kod za izvlačenje osetljivih podataka.

Svi podaci prikupljeni na ovaj način idu na FlyTrapov C2 server. Više od 10.000 korisnika Androida iz 144 zemlje bili su žrtve ove prevare od marta ove godine.

Ovaj podatak je sa servera za komandu i kontrolu, kome su istraživači kompanije za mobilnu bezbednost Zimperium, koji su i upozorili na ovaj malver, mogli da pristupe jer je baza podataka sa ukradenim kolačićima Facebook sesija bila dostupna svima na internetu. FlyTrapov C2 server imao je i više bezbednosnih propusta koji su olakšali pristup uskladištenim podacima, kažu istraživači. To je dodatni rizik za žrtve.

Istraživači Zimperiuma kažu da sajber kriminalci u ovom slučaju koriste uobičajenu zabludu korisnika da je prijavljivanje na pravi domen uvek bezbedno bez obzira na aplikaciju koja se koristi za prijavljivanje.

Nalozi na platformama društvenih medija uobičajena su meta hakera, koji ih mogu koristiti u razne svrhe, poput veštačkog povećanja popularnosti stranica, veb sajtova, proizvoda, ali i za širenje dezinformacija ili političkih poruka.

Foto: Zimperium

Izdvojeno

WhatsApp otkrio nove pokušaje širenja Pegaza i traži sankcije protiv NSO Group

WhatsApp je otkrio i zaustavio nove pokušaje isporuke špijunskog softvera povezane sa izraelskom kompanijom NSO Group, poznatom po razvoju špijunsk... Dalje

MagicAd zatrpava Android uređaje reklamama i nakon zatvaranja zaraženih aplikacija

Istraživači kompanije Dr.Web otkrili su Android trojanca nazvanog MagicAd koji prikazuje reklame na zaraženim uređajima čak i nakon što korisnik... Dalje

Kako hakeri mogu zloupotrebiti Android obaveštenja za manipulaciju Gemini asistentom

Istraživači kompanije SafeBreach otkrili su bezbednosni propust koji je mogao da omogući napadačima da utiču na ponašanje Google Geminija na And... Dalje

Novi talas fišing napada na korisnike aplikacije Signal: hakeri se predstavljaju kao tehnička podrška

U toku je nova fišing kampanja u kojoj se hakeri predstavljaju kao tim za podršku aplikacije Signal, a cilj napadača je krađa rezervnih kopija raz... Dalje

Premium Deception: 250 lažnih Android aplikacija tajno naplaćivalo premijum servise

Istraživači kompanije Zimperium otkrili su višemesečnu Android kampanju pod nazivom Premium Deception, u kojoj je korišćeno gotovo 250 lažnih a... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a