Bankarski trojanac za Android Riltok sa korisnika u Rusiji prešao na korisnike u Evropi

Mobilni telefoni, 27.06.2019, 03:00 AM

Bankarski trojanac za Android Riltok koji je do sada uglavnom napadao uređaje korisnika u Rusiji, proširio se i izvan Rusije. Malver na vrlo agresivan način pokušava da zameni standardnu SMS aplikaciju i implementira fišing ekrane na ugroženim uređajima.

Riltok je prvi put primećen marta 2018. godine i uglavnom je inficirao uređaje korisnika iz Rusije, odakle je 90% žrtava.

Krajem godine, sajber kriminalci koji stoje iza njega stvorili su verziju namenjenu korisnicima koji govore engleski jezik. U januaru 2019. godine pojavile su se verzije Riltoka za italijanske i francuske korisnike Androida.

Ostale žrtve su iz Velike Britanije i Ukrajine. Od evropskih zemalja, većina infekcija je u Francuskoj (4%).

Malver se distribuira putem SMS fišinga (phishing - smishing). Potencijalne žrtve dobijaju poruku sa linkom za web sajt koji je predstavljen kao besplatni oglasni servis koji je popularan u regionu. Riltok se predstavlja kao nova verzija mobilne aplikacije.

Distribucija među žrtvama u evropskim zemljama vrši se preko kompromitovanih uređaja koji šalju poruku ljudima sa liste kontakata o tome kako im se vrši uplata. Poruka je sa broja žrtve, tako da su velike šanse da primalac otvori link za popularnu uslugu plaćanja, kao što je Avito, Youla, Gumtree, Leboncoin ili Subito.

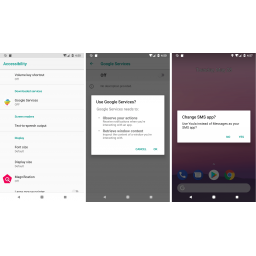

Instalacija je moguća samo ako je Android podešen da prihvata aplikacije iz nepoznatih izvora. U ovim slučajevima, malver podstiče korisnika da mu da dozvole za korišćenje posebnih funkcija u AccessibilityService.

Ovo se postiže lažnim upozorenjem, kažu istraživači kompanije Kaspersky koji su analizirali kako trojanac funkcioniše i koji prate njegovu distribuciju širom sveta.

Riltok je agresivan u svom zahtevu i pokazuje poruku neprestano sve dok žrtva ne odustane i pristane ili se uređaj dezinfikuje.

Kada se pokrene, trojanac kontaktira svoj komandno-kontrolni (C2) server za konfiguracione fajlove i instrukcije.

Novije verzije pokreću u pregledaču fišing sajt koji imitira besplatni oglasni servis. On traži podatke za prijavljivanje zajedno sa podacima o platnim karticama, koji se dostavljaju na C2.

Zaraženi uređaji se registruju na serverima napadača sa ID-jem koji se automatski generiše na osnovu IMEI telefona.

Malver prikuplja podatke o uređaju, uključujući broj telefona, zemlju, mobilnog operatera, model uređaja, administratorska prava i verziju Androida. Liste sa celom bazom podataka kontakata, instaliranim aplikacijama i svim SMS porukama takođe se dostavljaju na C2.

Nakon provere bankarskih aplikacija instaliranih na uređaju žrtve, Riltok može prikazati fišing stranice koje ih oponašaju. Sa pristupom dolaznim SMS-ovima, sajber kriminalci mogu dobiti privremene kodove za prijavljivanje u aplikacije banaka.

AccessibilityService dozvoljava malveru da nadgleda događaje. U zavisnosti od aplikacije koja generiše događaje, on može dobiti finansijske podatke preko lažnih ekrana i fišing stranica u web pregledaču, kao i sakriti od korisnika upozorenja antivirusnih aplikacija ili sigurnosnih postavki.

Istraživači kažu da funkcije ugrađene u ovaj malver omogućavaju pokretanje osnovnih provera valjanosti za podatke o kartici koje malver krade. Malver može verifikovati period važenja kartice, da li je broj kartice ispravan i da li CVC ima pravu dužinu.

Iako su sve ove funkcije prisutne u verziji Riltoka koja je namenjena ruskim korisnicima Androida, verzije prilagođene drugim zemljama nisu u potpunosti funkcionalne, kao da je malver na probnom radu. Ovo takođe objašnjava manji broj žrtava u drugim delovima sveta.

Izdvojeno

WhatsApp otkrio nove pokušaje širenja Pegaza i traži sankcije protiv NSO Group

WhatsApp je otkrio i zaustavio nove pokušaje isporuke špijunskog softvera povezane sa izraelskom kompanijom NSO Group, poznatom po razvoju špijunsk... Dalje

MagicAd zatrpava Android uređaje reklamama i nakon zatvaranja zaraženih aplikacija

Istraživači kompanije Dr.Web otkrili su Android trojanca nazvanog MagicAd koji prikazuje reklame na zaraženim uređajima čak i nakon što korisnik... Dalje

Kako hakeri mogu zloupotrebiti Android obaveštenja za manipulaciju Gemini asistentom

Istraživači kompanije SafeBreach otkrili su bezbednosni propust koji je mogao da omogući napadačima da utiču na ponašanje Google Geminija na And... Dalje

Novi talas fišing napada na korisnike aplikacije Signal: hakeri se predstavljaju kao tehnička podrška

U toku je nova fišing kampanja u kojoj se hakeri predstavljaju kao tim za podršku aplikacije Signal, a cilj napadača je krađa rezervnih kopija raz... Dalje

Premium Deception: 250 lažnih Android aplikacija tajno naplaćivalo premijum servise

Istraživači kompanije Zimperium otkrili su višemesečnu Android kampanju pod nazivom Premium Deception, u kojoj je korišćeno gotovo 250 lažnih a... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a