Bankarski trojanac za Android ostaje aktivan i kada je inficirani telefon u režimu spavanja

Mobilni telefoni, 22.11.2016, 09:00 AM

Novi bankarski trojanac za Android ostaje povezan sa svojim komandno-kontrolnim serverima čak i kada inficirani uređaji pređu u režim spavanja.

Problem leži u nečemu što se zove Doze.

Doze je režim koji se aktivira kada korisnik ne koristi uređaj neko vreme. Doze je prvi put predstavljen kada je objavljen Android 6.0 koji je doneo dve nove funkcije koje štede energiju i koje produžavaju trajanje baterije tako što upravljaju ponašanjem aplikacija kada uređaj nije povezan sa izvorom napajanja. Doze je jedna od te dve nove funkcije koja smanjuje potrošnju baterije a druga je nazvana App Standby,

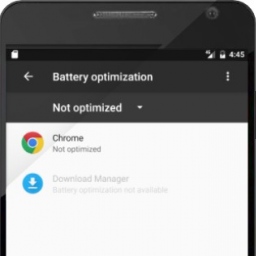

Kada su ove funkcije aktivne, operativni sistem ograničava aplikacijama pristupanje mreži i ostalim servisima na telefonu da bi sačuvao bateriju, osim ako aplikacija nije stavljena na belu listu izuzetaka optimizacije baterije.

Maliciozni program sebe treba da doda toj beloj listi izuzetaka.

Da bi to uradio, Trojanac se maskira u legitimnu aplikaciju, na primer, u browser Chrome, da bi prevario korisnika da mu da neophodnu dozvolu.

Bez obzira na masku koju nosi, korisniku je bolje mu kaže "ne". Stručnjaci kompanije Symantec kažu da ako korisnik odobri zahtev, malver će biti dodat beloj listi izuzetaka za Battery Optimization, što mu omogućava da ostane povezan sa serverom koji je pod kontrolom napadača čak i kada je uređaj neaktivan.

Kada to postigne, malver ima odrešene ruke da čita SMS poruke, instalira prečice i proverava status telefona.

Glavna funkcionalnost malvera je da proverava da li je neka od sledećih aplikacija instalirana na inficiranom uređaju:

-

nh.smart,

-

com.shinhan.sbanking,

-

com.webcash.wooribank,

-

com.ATsolution.KBbank,

-

com.hanabank.ebk.channel.android.hananbank.

Ako trojanac nađe neku od ovih aplikacija, obrisaće je i tražiće od korisnika da instalira malicioznu kopiju aplikacije, koja će mu poslužiti kao zamka za korisnika od koga će pomoću nje probati da ukrade korisničko ime i lozinku.

Android.Fakebank.B nije prvi malver koji koristi društveni inženjering da bi prevario korisnika, a sigurno neće biti ni poslednji.

Imajući to u vidu, korisnici moraju imati antivirusno rešenje koje je ažurirano. Oni nikada ne bi trebalo da otvraraju sumnjive linkove i priloge u emailovima.

Korisnici bi trebalo da budu na oprezu kada su u pitanju aplikacije koje zahtevaju neograničene dozvole koje nisu potrebne njihovim funkcijama. Na primer, Chromeu nije mesto na beloj listi izuzetaka za optimizaciju baterije.

Zato vas podsećamo - zdrav razum vam je najbolji prijatelj kada je u pitanju digitalna bezbednost.

Izdvojeno

Novi talas fišing napada na korisnike aplikacije Signal: hakeri se predstavljaju kao tehnička podrška

U toku je nova fišing kampanja u kojoj se hakeri predstavljaju kao tim za podršku aplikacije Signal, a cilj napadača je krađa rezervnih kopija raz... Dalje

Premium Deception: 250 lažnih Android aplikacija tajno naplaćivalo premijum servise

Istraživači kompanije Zimperium otkrili su višemesečnu Android kampanju pod nazivom Premium Deception, u kojoj je korišćeno gotovo 250 lažnih a... Dalje

Apple: prošle godine u App Store-u blokirano 2,2 milijarde dolara transakcija povezanih sa prevarama

Apple je saopštio da je tokom 2025. godine sprečio više od 2,2 milijarde dolara potencijalno sumnjivih transakcija u App Store-u, dok je ukupan izn... Dalje

Kampanja Trapdoor: više od 450 Android aplikacija korišćeno za prevare sa oglasima

Istraživači kompanije HUMAN otkrili su novu kampanju prevara sa oglasima pod nazivom Trapdoor, koja je ciljala korisnike Android uređaja koristeći... Dalje

Android 17 dobija funkciju za proveru autentičnosti Android sistema

Google priprema novu bezbednosnu funkciju za Android 17 koja će korisnicima omogućiti proveru da li njihov uređaj koristi zvaničnu, neizmenjenu ve... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a