Kako da se otarasite malvera xHelper koji se instalira ponovo posle fabričkog resetovanja i čišćenja Androida antivirusom

Mobilni telefoni, 08.04.2020, 11:00 AM

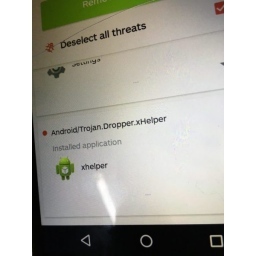

Sećate li se malvera xHelper? U pitanju je malver za Android koji se instalira na zaraženim uređajima čak i pošto ga korisnici uklone ili fabrički resetuju svoje uređaje zbog čega se činilo da ga je skoro nemoguće ukloniti.

xHelper je prošle godine zarazio više od 45 000 uređaja i od tada istraživači pokušavaju da otkriju kako malver uspeva da preživi fabričko resetovanje i kako je zarazio toliko uređaja.

Sada, mesecima pošto je xHelper otkriven, Igor Golovin, analitičar malvera u kompaniji Kaspersky, konačno je rešio misteriju otkrivanjem tehničkih detalja o mehanizmu koji koristi ovaj malver da bi se zadržao na uređaju, ali je otkrio i kako je moguće u potpunosti ukloniti xHelper sa zaraženog uređaja.

xHelper se širi maskiran u popularnu aplikaciju za čišćenje i optimizaciju za pametne telefone, koju su najviše instalirali korisnici u Rusiji (80,56%), Indiji (3,43%) i Alžiru (2,43%).

“Nakon instalacije “čistač” jednostavno nestaje i nigde se ne vidi, ni na glavnom ekranu ni u programskom meniju. Može se videti samo uvidom u spisak instaliranih aplikacija u sistemskim podešavanjima”, kaže Golovin.

Kada je korisnik instalira, aplikacija se registruje kao usluga, a zatim ekstrahuje šifrovani payload koji sakuplja i šalje podatke o inficiranom uređaju na server kojim upravlja napadač.

Zlonamerna aplikacija zatim pokreće još jedan payload koji pokreće niz exploita za rootovanje Androida i pokušava da dobije administrativni pristup operativnom sistemu uređaja.

“Malver može dobiti root pristup uglavnom na uređajima koji imaju Android verzije 6 i 7 kineskih proizvođača (uključujući ODM-ove)”, rekao je Golovin.

Malver zatim čeka komande napadača.

“Malver instalira backdoor sa mogućnošću izvršavanja komandi kao superuser. On omogućava napadačima potpuni pristup svim podacima aplikacija a mogu ga koristiti i drugi malveri, na primer, CookieThief.”

Ako napad uspe, maliciozna aplikacija zloupotrebljava root privilegiju da tiho instalira xHelper direktnim kopiranjem paketa malicioznih fajlova u sistemskoj particiji (/system/bin folder).

“Povrh toga, trojanac preuzima i instalira još nekoliko zlonamernih programa i briše aplikacije za kontrolu pristupa rootu, kao što je Superuser”, rekao je Golovin.

Korisnicima čiji su uređaji zaraženi se savetuje da instaliraju kopiju firmwarea preuzetu sa zvaničnog web sajta proizvođača ili instaliranjem drugog, ali kompatibilnog Android ROM.

Izdvojeno

Apple objavio hitno ažuriranje: obrisane poruke ostajale u notifikacijama iPhone-a

Apple je objavio vanredna bezbednosna ažuriranja za iPhone i iPad uređaje kako bi rešio propust u Notification Services sistemu koji je mogao da za... Dalje

Kako su državni špijunski alati za iPhone završili u rukama sajber kriminalaca

Dva nova malvera za špijunažu, DarkSword i Coruna, predstavljaju ozbiljan zaokret u napadima na iOS uređaje, jer omogućavaju infekciju bez ikakve ... Dalje

Apple Pay prevara se širi globalno: jedna poruka dovoljna da ostanete bez novca

Nova prevara cilja korisnike iPhone uređaja širom sveta - prevaranti koriste lažna upozorenja o sumnjivim aktivnostima na Apple Pay nalogu kako bi ... Dalje

Četiri nova Android malvera kradu podatke iz više od 800 aplikacija

Istraživači iz Zimperium zLabs-a otkrili su četiri nove porodice Android malvera koje se trenutno koriste u četiri različite kampanje usmerene na... Dalje

Novi Android malver Mirax pretvara zaražene uređaje u alat za sajber napade

Istraživači iz kompanije Cleafy otkrili su novog Android bankarskog trojanca pod nazivom Mirax, koji se širi Evropom a koji kombinuje daljinski pri... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a