Lažne Minecraft scareware aplikacije na Google Play prevarile stotine hiljada korisnika

Mobilni telefoni, 26.05.2015, 01:00 AM

Istraživači iz kompanije ESET otkrili su više od 30 aplikacija koje se se prethodnih nekoliko meseci mogle preuzeti iz Googleove prodavnice aplikacija Play. Maliciozne aplikacije koje su predstavljane kao kodovi za varanje (cheats) za popularnu igru Minecraft, instaliralo je više od 600000 Android korisnika.

Iako je zahvaljujući Googleovom automatskom skeneru aplikacija Bouncer smanjen broj malicioznih aplikacija u Google Play, one se ipak povremeno pojave u prodavnici aplikacija, što dokazuje i otkriće 30 scareware aplikacija koje su postavljene na Google Play tokom poslednjih 9 meseci.

Većina ovih aplikacija su predstavljane kao cheats za popularnu igru Minecraft. Sve ove aplikacije su lažne, i ne pružaju korisnicima ono što obećavaju. Jedino što rade je prikazivanje banera kojima pokušavaju da prevare korisnike da su njihovi Android uređaji zaraženi “opasnim virusomima”. Korisnici se upućuju da uklone viruse aktivacijom premium SMS servisa sa cenom nedeljne pretplate od 4,80 evra.

Sve ove maliciozne aplikacije se ponašaju na sličan način, a jedino po čemu se razlikuju su nazivi i ikone. One su postavljene na Google Play sa različitih naloga, ali u ESET-u pretpostavljaju da su sve one delo jedne osobe.

Prve scareware aplikacije postavljene su u Play prodavnicu u avgustu prošle godine. Dok su bile u prodavnici, dobile su loše ocene i negativne komentare, ali prema javno dostupnim podacima Google Play prodavnice, nekoliko njih je preuzeto između 100000 i 500000 puta. Ukupan broj instalacija za 33 scareware aplikacije koliko ih je identifikovao ESET je između 660000 i 2800000.

Posle instalacije, sve aplikacije se ponašaju na sličan način. Ikone aplikacija slične su ikoni oficijalne igre Minecraft.

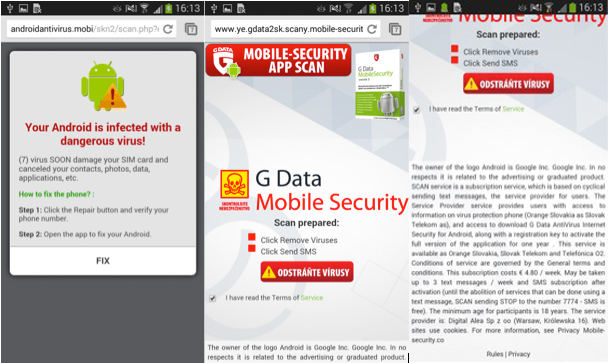

Kada se aplikacija pokrene, trepćući reklamni baner prekriva ceo ekran. Aplikacija ima tri dugmeta - Start, Options i Exit, ali nijedna od ove tri funkiconalnosti nije implementirana u kodu aplikacije.

Reklame su na različitim jezicima, u zavisnosti od lokacije korisnika uređaja.

Svaki korisnikov pokušaj interakcije sa aplikacijom - bilo da pokušava da klikne na Start, Options ili Exit, ili da klikne na brojne reklame - dovešće do iskakanja prozora sa upozorenjem u kome se kaže da je uređaj inficiran virusom i da se korisniku pruža mogućnost da ga ukloni.

Klik na upozorenje vodi do sledećeg nivoa ove prevare - do nekoliko web sajtova sa još zastrašujućih poruka. Na jednom od ovih sajtova piše da sajt pripada legitimnom proizvođaču antivirusa, kompaniji G Data, iako ta web stranica nema nikakve veze sa softverom nemačkog proizvođača antivirusa.

U završnici ove prevare, scareware priprema jedan SMS u default SMS aplikaciji uređaja. Tekst te poruke pojavljuje se kao aktivacija antivirusnog programa.

Aplikacija nema dozvole da šalje sama SMS poruke tako da se oslanja na društveni inženjering i korisnike koje će pokušati da prevari da to urade sami, svojeručno.

Ako korisnik nasedne na prevaru, to će ga nedeljno koštati 4,80 evra.

Googleov Bouncer je počeo proveru svih aplikacija na Google Play krajem 2011. godine, i zahvaljujući njemu smanjen je procent malicioznih aplikacija u prodavnici za oko 40%. U martu ove godine, Google je objavio da će ubuduće aplikacije pregleđivati i ljudi. To bi trebalo da unapredi bezbednost i još više smanji broj malicioznih aplikcija na Google Play.

Korisnici Androida mogu da izbegnu instalaciju malicioznih ili neželjenih aplikacija ako izbegavaju preuzimanje aplikacija iz nezvaničnih prodavnica i ako redovno ažuriraju svoj sigurnosni softver na Androidu. Takođe, prilikom instaliranja svake aplikacije potrebno je odvojiti par minuta da bi ste pročitali ocene i kritike ljudi koji su je već instalirali. Takođe, treba voditi računa i o tome koje dozvole zahtevaju aplikacije prilikom instaliranja.

ESET je o svom otkriću obavestio Google posle čega su sporne aplikacije uklonjene iz Play prodavnice.

Izdvojeno

Novi talas fišing napada na korisnike aplikacije Signal: hakeri se predstavljaju kao tehnička podrška

U toku je nova fišing kampanja u kojoj se hakeri predstavljaju kao tim za podršku aplikacije Signal, a cilj napadača je krađa rezervnih kopija raz... Dalje

Premium Deception: 250 lažnih Android aplikacija tajno naplaćivalo premijum servise

Istraživači kompanije Zimperium otkrili su višemesečnu Android kampanju pod nazivom Premium Deception, u kojoj je korišćeno gotovo 250 lažnih a... Dalje

Apple: prošle godine u App Store-u blokirano 2,2 milijarde dolara transakcija povezanih sa prevarama

Apple je saopštio da je tokom 2025. godine sprečio više od 2,2 milijarde dolara potencijalno sumnjivih transakcija u App Store-u, dok je ukupan izn... Dalje

Kampanja Trapdoor: više od 450 Android aplikacija korišćeno za prevare sa oglasima

Istraživači kompanije HUMAN otkrili su novu kampanju prevara sa oglasima pod nazivom Trapdoor, koja je ciljala korisnike Android uređaja koristeći... Dalje

Android 17 dobija funkciju za proveru autentičnosti Android sistema

Google priprema novu bezbednosnu funkciju za Android 17 koja će korisnicima omogućiti proveru da li njihov uređaj koristi zvaničnu, neizmenjenu ve... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a