Malver SMSVova opstao u Google Play prodavnici tri godine, i inficirao najmanje milion uređaja

Mobilni telefoni, 21.04.2017, 01:00 AM

Android aplikacija "System Update" koja sadrži spyware SMSVova, uspela je da opstane u Googleovoj prodavnici aplikacija Play najmanje tri godine, od 2014. kada je ažurirana poslednji put.

Google je intervenisao tek ove nedelje, kada ga je o aplikaciji obavestila firma Zscaler, ali aplikacija je uklonjena iz Play prodavnice prekasno - pošto ju je već preuzelo između milion i pet miliona korisnika koji su je instalirali na svojim telefonima.

Aplikacija je opstala u Play prodavnici uprkos tome što njena Play Store stranica izgleda izuzetno sumnjivo. Aplikacija je predstavljena jednim praznim screenshotom i jednom rečenicom u opisu koja objašnjava da "aplikacija ažurira i omogućava posebne funkcije lokacije".

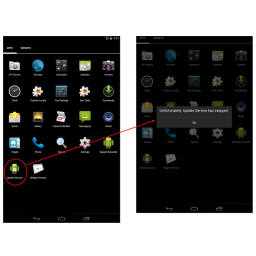

I ocene korisnika ukazivale su na sumnjivo ponašanje aplikacije. Korisnici su se žalili da aplikacija nije ažurirala njihove sisteme kao što je obećavala, već je nestajala sa ekrana čim bi bila prvi put pokrenuta.

Stručnjaci firme Zscaler analizirali su izvorni kod sporne aplikacije i zaključili da aplikacija nema bilo kakve funkcije za ažuriranje sistema, već da se ponaša kao špijunski program.

Oni kažu da je u aplikaciji pronađen malver, koji je nazvan SMSVova i koji se kontroliše preko SMS poruka.

Malver SMSVova ima funkcionalnost koja uspostavlja Android servis i broadcast receiver.

Android servis uzima poslednje poznate koordinate korisnika i čuva ove informacije u "Shared Preferences", prostor za skladištenje gde Android obično prikuplja podatke aplikacije.

Sa druge strane, Android broadcast receiver je mesto gde se nalazi veći deo malicioznog koda. On čeka SMS poruke u kojima piše "vova-" ili "get faq". Napadač koji pošalje SMS sa komandom "get faq" inficiranom uređaju dobiće SMS sa spiskom komandi koje može izvršiti. Nove komande bi onda mogle biti poslate SMS porukama da prefiksom "vova-", npr.: vova-set user password:'newpassword'.

Aplikacija ima podršku za komande koje javljaju korisnikovu trenutnu lokaciju i menjaju lozinku uređaja.

Zašto SMSVova prikuplja samo informacije o lokaciji korisnika nije jasno, ali ove informacije mogu biti zlonamerno iskorišćene na različite načine.

Istraživači misle da bi SMSVova mogao biti rana verzija DroidJack RAT, jednog od najpoznatijih komercijalnih trojanaca za daljinski pristup na tržištu, koji se na hakerskim forumima pojavio u junu 2014. Istraživači Zscalera otkrili su i da SMSVova ima istu strukturu koda kao i mali deo DroidJack RAT.

Imajući u vidu da aplikacija System Update nije ažurirana od decembra prošle godine, kao i njenu sličnost sa DroidJack RAT, moguće je da je ona jedan od prvih pokušaja da DroidJack ili bar jedan njegov deo, prođe filtere Google Play prodavnice.

Izdvojeno

MagicAd zatrpava Android uređaje reklamama i nakon zatvaranja zaraženih aplikacija

Istraživači kompanije Dr.Web otkrili su Android trojanca nazvanog MagicAd koji prikazuje reklame na zaraženim uređajima čak i nakon što korisnik... Dalje

Kako hakeri mogu zloupotrebiti Android obaveštenja za manipulaciju Gemini asistentom

Istraživači kompanije SafeBreach otkrili su bezbednosni propust koji je mogao da omogući napadačima da utiču na ponašanje Google Geminija na And... Dalje

Novi talas fišing napada na korisnike aplikacije Signal: hakeri se predstavljaju kao tehnička podrška

U toku je nova fišing kampanja u kojoj se hakeri predstavljaju kao tim za podršku aplikacije Signal, a cilj napadača je krađa rezervnih kopija raz... Dalje

Premium Deception: 250 lažnih Android aplikacija tajno naplaćivalo premijum servise

Istraživači kompanije Zimperium otkrili su višemesečnu Android kampanju pod nazivom Premium Deception, u kojoj je korišćeno gotovo 250 lažnih a... Dalje

Apple: prošle godine u App Store-u blokirano 2,2 milijarde dolara transakcija povezanih sa prevarama

Apple je saopštio da je tokom 2025. godine sprečio više od 2,2 milijarde dolara potencijalno sumnjivih transakcija u App Store-u, dok je ukupan izn... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a