Malver u aplikacijama sa Google Play vodi korisnike na opasne sajtove

Mobilni telefoni, 02.11.2022, 10:30 AM

U Google Play prodavnici aplikacija za Android otkrivene su četiri aplikacije koje vode korisnike do sajtova na kojima im mogu biti ukradene osetljive informacije. One su i deo šeme “pay-per-click” od koje profitira programer aplikacija, upozorili su istraživači iz Malwarebytes Labsa.

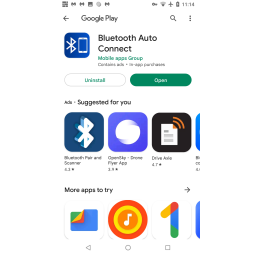

Reč je o aplikacijama Bluetooth Auto Connect, sa više od 1.000.000 instalacija, Bluetooth App Sender, sa više od 50.000 instalacija, Driver: Bluetooth, Wi-Fi, USB, sa više od 10.000 instalacija i Mobile transfer: smart switch, sa više od 1000 instalacija.

Aplikacije su inficirane malverom Android/Trojan.HiddenAds.BTGTHB.

Neki od sajtova na koje ove aplikacije upućuju korisnike nude lažne bezbednosne alate ili lažna ažuranja koje korisnici treba sami da preuzmu i instaliraju.

Aplikacije imaju loše recenzije, a mnogi korisnici su ostavljali komentare o oglasima koji se automatski otvaraju u novim karticama veb pregledača. Zanimljivo je da je programer odgovario na neke od komentara, nudeći pomoć u rešavanju problema sa oglasima.

Programerski nalog pod kojim se objavljene ove aplikacije nosi naziv “Mobile apps Group”. Isti nalog je u prošlosti dva puta uhvaćen u kršenju pravila Google Play prodavnice kada je distribuirao adware (reklamni softver) ali mu je uprkos tome dozvoljeno da nastavi sa objavljivanjem aplikacija nakon objavljivanja pročišćenih verzija aplikacija.

Kada korisnici instaliraju neku od ovih aplikacija, proći će nekoliko dana pre nego što one pokažu svoju pravu svrhu. Odlaganje zlonamernog ponašanja aplikacija je uobičajena taktika koju koriste programeri kako bi izbegli otkrivanje.

Nekoliko dana posle instalacije aplikacije, ona počinje da otvara fišing sajtove u Chromeu. Neki od sajtova su bezopasni i koriste se samo za plaćanje po kliku, ali drugi su opasni fišing sajtovi koji pokušavaju da prevare korisnike. Tako na primer, jedan od sajtova koji su primetili istraživači je porno sajt na kome se korisnici obaveštavaju da su im uređaji zaraženi ili da moraju ažurirati uređaj.

Nove kartice u Chromeu se otvaraju svaka dva sata čak i kada je uređaj zaključan. Ako korisnik otključa telefon posle nekoliko sati biće mnogo otvorenih kartica u Chromeu koje treba zatvoriti, a istorija pretrage je na kraju duga lista opasnih fišing sajtova.

Iako savet da se držite zvanične prodavnice aplikacija u ovom slučaju deluje kontadiktorno, Google Play je i dalje mnogo pouzdaniji izvor aplikacija od nezvaničnih prodavnica.

Čitajte recenzije korisnika koji su instalirali aplikaciju pre vas. Pratite korišćenje baterije i mobilnih podataka jer neobična potrošnja i jednog i drugog može biti znak prisustva malvera na uređaju.

Ako ste instalirali neku od navedenih aplikacija na svom Android uređaju, uklonite je i pokrenite skeniranje uređaja pomoću Play Protecta ili nekog antivirusa za mobilne telefone.

U trenutku objavljivanja ovog teksta sve četiri aplikacije još uvek su dostupne na Google Play.

Izdvojeno

Google upozorava korisnike Androida: kritična ranjivost omogućava napade bez klika

Google je pozvao korisnike Androida da što pre instaliraju najnovije bezbednosne zakrpe nakon otkrivanja kritične ranjivosti koja bi mogla omogućit... Dalje

Apple objavio hitno ažuriranje: obrisane poruke ostajale u notifikacijama iPhone-a

Apple je objavio vanredna bezbednosna ažuriranja za iPhone i iPad uređaje kako bi rešio propust u Notification Services sistemu koji je mogao da za... Dalje

Kako su državni špijunski alati za iPhone završili u rukama sajber kriminalaca

Dva nova malvera za špijunažu, DarkSword i Coruna, predstavljaju ozbiljan zaokret u napadima na iOS uređaje, jer omogućavaju infekciju bez ikakve ... Dalje

Apple Pay prevara se širi globalno: jedna poruka dovoljna da ostanete bez novca

Nova prevara cilja korisnike iPhone uređaja širom sveta - prevaranti koriste lažna upozorenja o sumnjivim aktivnostima na Apple Pay nalogu kako bi ... Dalje

Četiri nova Android malvera kradu podatke iz više od 800 aplikacija

Istraživači iz Zimperium zLabs-a otkrili su četiri nove porodice Android malvera koje se trenutno koriste u četiri različite kampanje usmerene na... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a