Nova verzija ransomwarea Simplocker inficirala desetine hiljada Android uređaja

Mobilni telefoni, 07.09.2015, 08:30 AM

Nova, unapređena verzija ransomwarea za Android Simplocker vreba iz nezavisnih prodavnica aplikacija.

Tim istraživača firme Check Point procenio je da je zaraženo desetine hiljada uređaja. Oni kažu da imaju dokaze da su žrtve već platile stotine hiljada dolata za dešifrovanje fajlova, a postoji mogućnost i da je stopa infekcije mnogo veća.

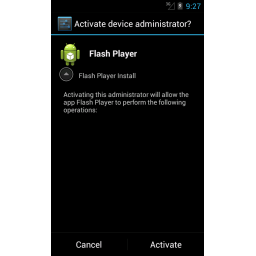

Malver je maskiran u Flash Player aplikaciju. Posle instalacije, malver zahteva administratorske dozvole i kada ih dobije, kontaktira komandno-kontrolni server (C&C) sa koga dobija enkripcijski ključ i zatim šifruje fajlove na uređaju.

Malver zatim prikazuje lažno obaveštenje koje navodno dolazi od američke Nacionalne bezbednosne agencije (NSA), u kome se tvrdi da je korisnik prekršio zakon o zaštiti autorskih prava i zahteva se da plati kaznu da bi njegov uređaj bio odblokiran a fajlovi dešifrovani.

Ova prevara se do sada pokazala veoma uspešnom jer komunikaciju malvera i C&C servera nije lako sprečiti. Većina ransomwarea koristi HTTPS protokol za komunikaciju sa svojim C&C serverima, a taj saobraćaj može biti onemogućen blokiranjem pristupa URL adresi ili statičkoj IP adresi servera.

Ali ovaj ransomware koristi XMPP protokol da bi kontaktirao kontrolni server a takav saobraćaj nije lako blokirati.

Istraživači su uspeli da dešifruju i analiziraju stotine hiljada poruka razmenjenih između inficiranih uređaja i C&C servera, i otkrili da je oko 10% korisnika isplatilo između 200 i 500 dolara na ime otkupa, kako bi im fajlovi bili dešifrovani. To znači da su na svakih 10000 infekcija kriminalci uspeli da zarade između 200 i 500 hiljada dolara. Iako je i ovaj podatak impresivan, to bi mogao biti samo "vrh ledenog brega", kažu istraživači.

Većina žrtava je iz SAD, a menji broj iz Azije i Evrope.

Žrtvama ovakvih prevara se savetuje da ne plaćaju otkup i da zatraže pomoć od stručnjaka jer se malver ne može lako ukloniti sa uređaja. To znači da će, za one koji nemaju backup fajlova, fajlovi biti zauvek izgubljeni, ali to je lekcija za sve da češće prave rezervne kopije podataka.

Izdvojeno

Kako hakeri mogu zloupotrebiti Android obaveštenja za manipulaciju Gemini asistentom

Istraživači kompanije SafeBreach otkrili su bezbednosni propust koji je mogao da omogući napadačima da utiču na ponašanje Google Geminija na And... Dalje

Novi talas fišing napada na korisnike aplikacije Signal: hakeri se predstavljaju kao tehnička podrška

U toku je nova fišing kampanja u kojoj se hakeri predstavljaju kao tim za podršku aplikacije Signal, a cilj napadača je krađa rezervnih kopija raz... Dalje

Premium Deception: 250 lažnih Android aplikacija tajno naplaćivalo premijum servise

Istraživači kompanije Zimperium otkrili su višemesečnu Android kampanju pod nazivom Premium Deception, u kojoj je korišćeno gotovo 250 lažnih a... Dalje

Apple: prošle godine u App Store-u blokirano 2,2 milijarde dolara transakcija povezanih sa prevarama

Apple je saopštio da je tokom 2025. godine sprečio više od 2,2 milijarde dolara potencijalno sumnjivih transakcija u App Store-u, dok je ukupan izn... Dalje

Kampanja Trapdoor: više od 450 Android aplikacija korišćeno za prevare sa oglasima

Istraživači kompanije HUMAN otkrili su novu kampanju prevara sa oglasima pod nazivom Trapdoor, koja je ciljala korisnike Android uređaja koristeći... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a