Novi malver SecuriDropper zaobilazi Googleovu zaštitu Androida i instalira druge malvere

Mobilni telefoni, 07.11.2023, 12:30 PM

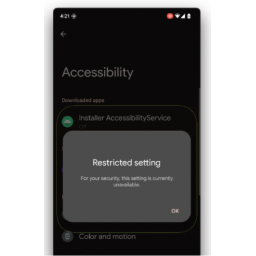

„Dropper-as-a-service“ (DaaS) pod nazivom „SecuriDropper“ zaobilazi funkciju „Restricted Settings“ na Androidu da bi dobio pristup funkciji Accessibility i instalirao malver na uređaju.

„Restricted Settings“ je bezbednosna funkcija uvedena na Android 13 koja sprečava bočno učitane aplikacije kojih nisu preuzete iz zvanične Googleove prodavnice aplikacija za Android, da pristupe moćnim funkcijama kao što su Accessibility i Notification Listener koje često zloupotrebljavaju bankrski trojanci.

Funkcija Accessibility se može zloupotrebiti za snimanje teksta na ekranu, davanje dodatnih dozvola i daljinsku navigaciju, dok se Notification Listener može koristiti za krađu jednokratnih lozinki.

Još u avgustu prošle godine, ThreatFabric je upozorio da programeri malvera već imaju rešenje za ograničena podešavanja sa novim dropperom pod nazivom „BugDrop“. Taj problem je i dalje prisutan na Androidu 14, i SecuriDropper koristi istu tehniku za bočno učitavanje malvera na ciljne uređaje. To ga čini unosnim poslovnim modelom za sajber-kriminalce koji tu uslugu mogu da prodaju drugim kriminalnim grupama.

SecuriDropper inficira Android uređaje predstavljen kao legitimna aplikacija, najčešće kao Google aplikacija ili Google Chrome, ažuriranje za Android, video plejer, bezbednosna aplikaciju ili igra, a zatim instalira drugi malver.

Dropper to postiže obezbeđivanjem pristupa dozvolama „Read & Write External Storage“ i „Install & Delete Packages“ nakon instalacije.

Malver druge faze se instalira obmanom korisnika i manipulacijom interfejsom, tačnije pozivanjem korisnika da kliknu na dugme „Ponovo instaliraj“ nakon što se prikaže lažna poruka o grešci prilikom instalacije dropper aplikacije.

Tako se SpyNote distribuira preko SecuriDroppera maskiran u aplikaciju Google Translate. Osim SpyNote, SecuriDropper distribuira bankarskog trojanca Ermac maskiranog u Chrome pretraživač, koji cilja stotine aplikacija za kriptovalute i e-bankarstvo.

„Dok Android nastavlja da podiže letvicu sa svakom iteracijom, i sajber kriminalci se prilagođavaju i inoviraju“, rekao je ThreatFabric. „Dropper-as-a-Service (DaaS) platforme su se pojavile kao moćne alatke, omogućavajući zlonamernim akterima da se infiltriraju na uređaje da bi ih inficirali špijunskim softverom i bankarskim trojancima.“

Da bi se zaštitili od ovih napada, Android korisnici bi trebalo da izbegavaju preuzimanje APK fajlova iz nepoznatih izvora ili od izdavača koje ne prepoznaju.

Pristup dozvolama za bilo koju instaliranu aplikaciju može se pregledati i opozvati u Settings → Apps → [izaberite aplikaciju] → Permissions.

Izdvojeno

Google upozorava korisnike Androida: kritična ranjivost omogućava napade bez klika

Google je pozvao korisnike Androida da što pre instaliraju najnovije bezbednosne zakrpe nakon otkrivanja kritične ranjivosti koja bi mogla omogućit... Dalje

Apple objavio hitno ažuriranje: obrisane poruke ostajale u notifikacijama iPhone-a

Apple je objavio vanredna bezbednosna ažuriranja za iPhone i iPad uređaje kako bi rešio propust u Notification Services sistemu koji je mogao da za... Dalje

Kako su državni špijunski alati za iPhone završili u rukama sajber kriminalaca

Dva nova malvera za špijunažu, DarkSword i Coruna, predstavljaju ozbiljan zaokret u napadima na iOS uređaje, jer omogućavaju infekciju bez ikakve ... Dalje

Apple Pay prevara se širi globalno: jedna poruka dovoljna da ostanete bez novca

Nova prevara cilja korisnike iPhone uređaja širom sveta - prevaranti koriste lažna upozorenja o sumnjivim aktivnostima na Apple Pay nalogu kako bi ... Dalje

Četiri nova Android malvera kradu podatke iz više od 800 aplikacija

Istraživači iz Zimperium zLabs-a otkrili su četiri nove porodice Android malvera koje se trenutno koriste u četiri različite kampanje usmerene na... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a