Novi ransomware za Android ne detektuje nijedan antivirus

Mobilni telefoni, 31.03.2017, 11:00 AM

Istraživači Zscaler ThreatLabZ otkrili su novi ransomware za Android koji nijedan antivirus nije uspeo da detektuje.

Ransomware je otkriven u popularnoj aplikaciji ruske društvene mreže nazvanoj "OK". Legitimna aplikacija koja je dostupna u Googleovoj Play prodavnici i koja je preuzeta između 50 i 100 miliona puta, savršeno je "čista" i ne sadrži nikakav maliciozni kod. Maliciozna verzija ove aplikacije pronađena je u nezvaničnim prodavnicama aplikacija.

Kada se aplikacija instalira, malver četiri sata ostaje miran, pa korisnici mogu da koriste uređaje kao što to inače rade. Čak će i instalirana aplikacija raditi na način na koji se to očekuje.

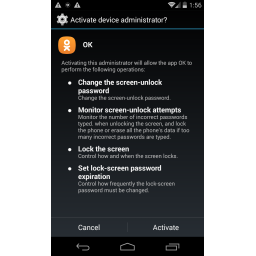

Četiri sata kasnije, aplikacija traži od korisnika administratorska prava, koja joj omogućavaju da promeni lozinku za otključavanje ekrana, nadgleda pokušaje otključavanja ekrana, zaključava ekran i podešava istek lozinke za zaključavanje ekrana.

Ovaj zahtev korisnicima može delovati sumnjivo, pa se može desiti da ga ne odobre.

Ali čak i da se to desi, isti zahtev će se ubrzo ponovo pojaviti, sprečavajući korisnika da uradi bilo šta drugo, uključujući i deinstaliranje aplikacije. Ako korisnik odobri zahtev i da aplikaciji administratorske moći, na ekranu se pojavljuje poruka o otkupnini. Aplikacija traži 500 rubalja, što je oko 9000 dolara.

Istraživači su analizirali aplikaciju kako bi saznali da li malver šalje podatke korisnika serveru. Uprkos tvrdnjama ransomwarea, oni nisu primetili curenje ličnih podataka. Ono što su ustanovili je da ransomware nije u stanju da otključa inficirani telefon.

To znači da čak i da žrtva plati otkupninu, to neće zaustaviti ransomware, niti će žrtva moći da pristupi telefonu. Malver nema funkcionalnost koja bi potvrdila da je korisnik platio otkupninu, tako da on nastavlja da radi uprkos tome.

Istraživači upozoravaju da bi ovaj malver lako mogao da se nađe u aplikacijama na Google Play, zbog toga što ga antivirusi ne mogu detektovati jer je prva četiri sata posle instalacije malver u stanju mirovanja.

Plaćanje dakle ne pomaže ako dođe do infekcije. Umesto toga, treba pokrenuti uređaj u Safe Modeu, što isključuje third-party aplikacije. Zatim treba ukinuti administratorske privilegije malicioznoj aplikaciji, deinstalirati je i restartovati uređaj.

Najbolji način prevencije ovakvih infekcija je izbegavanje nepoznatih izvora aplikacija, zbog čega u podešavanjima bezbednosti uređaja treba potražiti opciju koja omogućava instalaciju aplikacija iz nepoznatih izvora.

Izdvojeno

Apple: prošle godine u App Store-u blokirano 2,2 milijarde dolara transakcija povezanih sa prevarama

Apple je saopštio da je tokom 2025. godine sprečio više od 2,2 milijarde dolara potencijalno sumnjivih transakcija u App Store-u, dok je ukupan izn... Dalje

Kampanja Trapdoor: više od 450 Android aplikacija korišćeno za prevare sa oglasima

Istraživači kompanije HUMAN otkrili su novu kampanju prevara sa oglasima pod nazivom Trapdoor, koja je ciljala korisnike Android uređaja koristeći... Dalje

Android 17 dobija funkciju za proveru autentičnosti Android sistema

Google priprema novu bezbednosnu funkciju za Android 17 koja će korisnicima omogućiti proveru da li njihov uređaj koristi zvaničnu, neizmenjenu ve... Dalje

Google uvodi Android Intrusion Logging za otkrivanje špijunskog softvera za korisnike sa visokim rizikom

Google je počeo sa uvođenjem nove Android funkcije pod nazivom Intrusion Logging (Evidentiranje upada), namenjene otkrivanju napada spyware-a i fore... Dalje

Android 17 donosi zaštitu od lažnih poziva banaka i krađe telefona

Google će sledećeg meseca predstaviti Android 17, koji donosi niz novih bezbednosnih funkcija i funkcija privatnosti fokusiranih na zaštitu od bank... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a