Ostaci ransomwarea Cerber pronađeni u dve aplikacije u Google Play prodavnici

Mobilni telefoni, 03.03.2017, 00:30 AM

Poruke o otkupnini ransomwarea Cerber pronađene su u izvornom kodu dve aplikacije koje se mogu preuzeti iz Googleove prodavnice Play.

Aplikacije koje je otkrio stručnjak kompanije ESET Lukas Stefanko su Accechiamoli i ForzaFo, i one su delo italijanskog programera koji ih je napravio za navijače italijanskog fudbalskog kluba.

Aplikacije nisu same po sebi infektivne. Ipak, one su se pojavile na skeneru kompanije ESET tokom rutinske provere.

"Naš skener je pokupio ostatke ransomwarea Cerber, što je u redu za Windows malvere, ali ovo je detektovano u Android aplikaciji i to je ono što je neobično i pomalo čudno", kaže Stefanko.

On je analizirao ove aplikacije pokušavajući da utvrdi šta je to što je ESET-ov skener detektovao kao ransomware Cerber. Srećom, u pitanju je bila samo poruka o otkupnini na koju je reagovao skener.

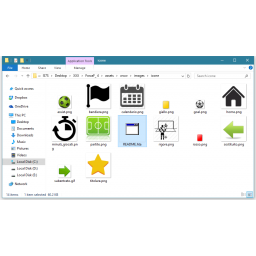

Reč je o fajlu README.hta, koji Cerber ostavlja na inficiranim računarima.

Dakle, pomenute dve aplikacije su bezbedne za Android uređaje jer Cerber funkcioniše samo na Windows računarima.

Ne samo to, već nema opasnosti ni za korisnike Windowsa, jer ovakve poruke ne inficiraju računare. HTA (HTML) fajlovi se koriste za širenje ransomwarea, ali ovi fajlovi nemaju kod za napad.

Ne samo oni, već i svi drugu fajlovi - poruke o otkupnini su bezopasne. Antivirusi ipak detektuju ove fajlove kao znak postojeće infekcije, čak i kad su ti fajlovi bezopasni.

Poruke o otkupnini prikazuju samo instrukcije za plaćanje i oporavak fajlova. Verzija Cerbera čije su poruke o otkupnini pronađene u Android aplikacijama bila je aktivna u periodu od septembra do decembra prošle godine.

Postoje dva objašnjenja za ovaj slučaj. Stefanko kaže da je moguće da je programer sam imao problema sa infekcijom ransomwareom Cerber. Cerber ostavlja poruke o otkupnini u svakom folderu u kome se nalaze fajlovi koje je šifrovao. Žrtve mogu ukloniti ove poruke aplikacijom RansomNoteCleaner, ali tek pošto plate otkupninu. Programer ovih aplikacija verovatno nije koristio ni ovi, niti neki drugi program, pa su zato poruke o otkupnini ostale na njegovom računaru, i to u folderu sa ikonama aplikacije.

Drugo objašnjenje je da je dizajner ikona aplikacija imao probleme sa Cerberom. S obzirom da je naziv fajla README, većina onih koji bi preuzeli ikone bi verovatno mislili da on sadrži informacije o licenci za paket ikona, i verovatno ne bi ni otvorili fajl pre nego što ga prekopiraju na novu lokaciju.

Programer aplikacija verovatno nije primetio da je prekopirao poruku o otkupnini sa slikama u folder Android aplikacije.

Izdvojeno

Android 17 donosi zaštitu od lažnih poziva banaka i krađe telefona

Google će sledećeg meseca predstaviti Android 17, koji donosi niz novih bezbednosnih funkcija i funkcija privatnosti fokusiranih na zaštitu od bank... Dalje

Korisnici Androida i iPhonea sada mogu da šalju šifrovane poruke jedni drugima

Apple i Google su počeli sa uvođenjem end-to-end enkripcije (E2EE) za RCS poruke između iPhone i Android uređaja, čime se zatvara jedan od najve... Dalje

Google upozorava korisnike Androida: kritična ranjivost omogućava napade bez klika

Google je pozvao korisnike Androida da što pre instaliraju najnovije bezbednosne zakrpe nakon otkrivanja kritične ranjivosti koja bi mogla omogućit... Dalje

Apple objavio hitno ažuriranje: obrisane poruke ostajale u notifikacijama iPhone-a

Apple je objavio vanredna bezbednosna ažuriranja za iPhone i iPad uređaje kako bi rešio propust u Notification Services sistemu koji je mogao da za... Dalje

Kako su državni špijunski alati za iPhone završili u rukama sajber kriminalaca

Dva nova malvera za špijunažu, DarkSword i Coruna, predstavljaju ozbiljan zaokret u napadima na iOS uređaje, jer omogućavaju infekciju bez ikakve ... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a