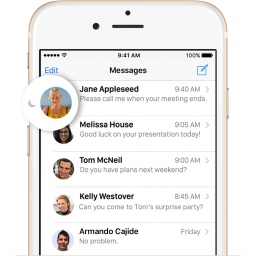

Policija može dobiti od Applea informacije o kontaktima korisnika aplikacije iMessage (Messages)

Mobilni telefoni, 29.09.2016, 09:00 AM

Razgovori korisnika Appleove aplikacije iMessage (novo ime applikacije je Messages) su bezbedni - ono što korisnici pričaju ostaje između njih i njihovih sagovornika. To je ono što obećava Apple. Ali dokument do koga je došao sajt Intercept govori da to nije baš tako, i da američke vlasti mogu dobiti od Applea neke informacije o korisnicima aplikacije ako za to imaju sudski nalog.

S obzirom da je sadržaj iMessage zaštićen end-to-end enkripcijom, Apple nema pristup razgovorima korisnika, ali ima meta podacima koje iMessage šalje serverima kompanije.

Apple, na primer, beleži svaki novi razgovor koji započnu korisnici. Svaki put kada korisnik ukuca nečiji broj telefona da bi poslao poruku, aplikacija iMessage kontakira Appleove servere da bi se proverilo da li broj pripada korisniku iMessage ili ne. Ta informacija se koristi da bi se poruka poslala ili preko iMessage ili preko SMS sistema.

Ako vlasti imaju sudski nalog, one mogu da dobiju od Applea podatke koji otkrivaju sa kim je korisnik razgovarao, datum i vreme razgovora i IP adresu korisnika. Ovi podaci ne dokazuju da je korisnik zaista razgovarao sa nekim, ali definitivno govore da je korisnik bar pokušao da kontaktira drugu stranu. Pored toga, IP adresa korisnika može da otkrije njegovu lokaciju, što je suprotno onome što je Apple tvrdio 2013., a to je da kompanija ne čuva podatke koji otkrivaju lokaciju korisnika.

Apple je potvrdio Interceptu da na svojim serverima ova informacije zadržava, ali samo 30 dana. Posle toga se ove informacije brišu sa servera, osim ako sudski nalog ne obavezuje kompaniju da sačuva određene logove do završetka istrage, što znači da bi taj period od 30 dana mogao biti i produžen na zahtev suda.

Dokument do koga je došao Intercept je naslovljen sa "iMessage FAQ for Law Enforcement" i predstavlja neku vrstu uputstva o tome koju vrstu podataka vlasti mogu dobiti od Applea za potrebe istraga.

Izdvojeno

WhatsApp otkrio nove pokušaje širenja Pegaza i traži sankcije protiv NSO Group

WhatsApp je otkrio i zaustavio nove pokušaje isporuke špijunskog softvera povezane sa izraelskom kompanijom NSO Group, poznatom po razvoju špijunsk... Dalje

MagicAd zatrpava Android uređaje reklamama i nakon zatvaranja zaraženih aplikacija

Istraživači kompanije Dr.Web otkrili su Android trojanca nazvanog MagicAd koji prikazuje reklame na zaraženim uređajima čak i nakon što korisnik... Dalje

Kako hakeri mogu zloupotrebiti Android obaveštenja za manipulaciju Gemini asistentom

Istraživači kompanije SafeBreach otkrili su bezbednosni propust koji je mogao da omogući napadačima da utiču na ponašanje Google Geminija na And... Dalje

Novi talas fišing napada na korisnike aplikacije Signal: hakeri se predstavljaju kao tehnička podrška

U toku je nova fišing kampanja u kojoj se hakeri predstavljaju kao tim za podršku aplikacije Signal, a cilj napadača je krađa rezervnih kopija raz... Dalje

Premium Deception: 250 lažnih Android aplikacija tajno naplaćivalo premijum servise

Istraživači kompanije Zimperium otkrili su višemesečnu Android kampanju pod nazivom Premium Deception, u kojoj je korišćeno gotovo 250 lažnih a... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a