''Policijski'' malver Koler zarazio više od 200000 Android uređaja

Mobilni telefoni, 29.07.2014, 10:11 AM

Početkom maja otkriven je novi ransomware za Android - Android.OS.Koler.a, zlonamerni program koji blokira ekran zaraženog Android uređaja i traži od 100 do 300 dolara za njegovo otključavanje. Koler ne nanosi bilo kakvu štetu zaraženom uređaju, zato što nema kapacitet za šifrovanje fajlova niti blokiranje uređaja na bilo koji način složeniji od zaključavanja ekrana.

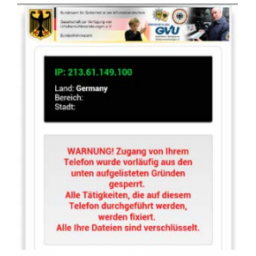

Obaveštenje koje prikazuje malver je prilagođeno lokaciji na kojoj se nalazi korisnik tako da izgleda kao upozorenje policije zemlje u kojoj se nalazi korisnik zaraženog uređaja. Tako malver prikazuje upozorenja australijske, američke, britanske, austrijske, nemačke, francuske, slovenačke, turske, poljske, češke policije i policija desetina drugih država.

Prema podacima kojima raspolaže Kaspersky Lab, policijski malver Koler zarazio je više od 200000 Android uređaja do 23. jula kada je mobilni deo kampanje prekinut i kada je server za komandu i kontrolu žrtvama počeo da šalje zahtev za deinstalaciju.

Koler je inficirao daleko veći broj uređaja nego što se najpre mislilo.

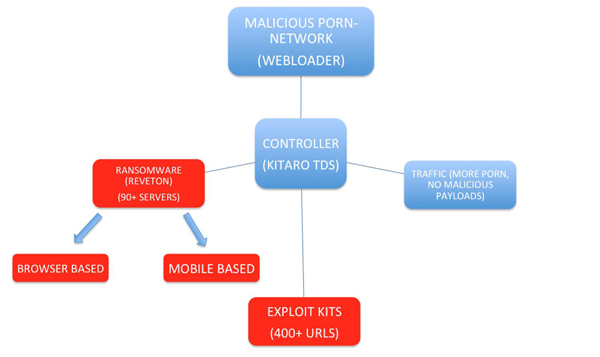

“Tokom naše analize, otkrili smo da je infrastruktura iza procesa distribucije i infekcije daleko složenija od očekivane. Mobilna infekcija se aktivira kada korisnici posete određene pornografske sajtove. Ovi sajtovi su deo distributivne mreže stvorene za potrebe ove kampanje”, kaže se u izveštaju koji je o malveru Koler objavila kompanija Kaspersky.

“Svi porno sajtovi u kampanji preusmeravaju svoj saobraćaj ka istom serveru: hxxp://video-porno-gratuit.eu. Ovaj domen hostuje maliciozni APK. Kada ga poseti, web sajt automatski preusmerava korisnika na malicioznu aplikaciju.”

Zanimljivo je da je distributivna mreža mogla da se koristi i za napade na Windows računare.

Desetine automatski generisanih web sajtova preusmeravaju saobraćaj na centralno čvorište odakle se korisnici ponovo preusmeravaju u zavisnosti od toga koji uređaj i operativni sistem koriste. To drugo preumeravanje može biti ka malicioznoj Android aplikaciji, ransomwareu baziranom na browseru ili web sajtu sa exploit kitom Angler.

SAD i Velika Britanija najteže su pogođeni ovim malverom. Najviše zaraženih uređaja je u SAD (oko 146000), ali infekcija ima i u Velikoj Britaniji (13692), Australiji (6223) i Kanadi (5573).

Korišćenje pornografske mreže u distribuciji ovog “policijskog” malvera nije slučajnost, kažu iz kompanije Kaspersky. Kriminalci računaju na to da će se žrtve osetiti krivim zbog toga što su tražile takav sadržaj i da će lakše platiti navodnu kaznu.

Iz Kaspersky Laba upozoravaju da su pronašli razločite APK fajlove sa istim ponašanjem, ali da neki od njih još uvek nisu distribuirani preko ove mreže. Oni imaju zanimljiva imena kao što su PronHub.com.Apk, whatsapp.apk ili updateflash.apk. To ukazuje da bi u bliskoj budućnosti napadači, za koje u Kaspersky Labu veruju da su isti oni koji stoje iza malvera Reveton čiji je kod baziran na kodu trojanca Citadel, mogli proširi svoju kampanju.

Ransomwarei za mobilne uređaje bili su na skoro svim listama pretnji predviđenih za 2014. godinu. Oni su još uvek daleko iza sofisticiranih familija ransomwarea kao što je Cryptolocker za Windows. Iako su za sada prilično jednostavni, mobilni ransomwarei su dovoljni da vam bar malo zakomplikuju život. U slučaju malvera Koler, rešenje nije previše komplikovano a kako ono izgleda možete pogledati na blogu Malwarebytes.

Detaljniju tehničku analizu distributivne infrastrukture ransomwarea Koler možete naći na blogu kompanije Kaspersky.

Izdvojeno

Android 17 donosi zaštitu od lažnih poziva banaka i krađe telefona

Google će sledećeg meseca predstaviti Android 17, koji donosi niz novih bezbednosnih funkcija i funkcija privatnosti fokusiranih na zaštitu od bank... Dalje

Korisnici Androida i iPhonea sada mogu da šalju šifrovane poruke jedni drugima

Apple i Google su počeli sa uvođenjem end-to-end enkripcije (E2EE) za RCS poruke između iPhone i Android uređaja, čime se zatvara jedan od najve... Dalje

Google upozorava korisnike Androida: kritična ranjivost omogućava napade bez klika

Google je pozvao korisnike Androida da što pre instaliraju najnovije bezbednosne zakrpe nakon otkrivanja kritične ranjivosti koja bi mogla omogućit... Dalje

Apple objavio hitno ažuriranje: obrisane poruke ostajale u notifikacijama iPhone-a

Apple je objavio vanredna bezbednosna ažuriranja za iPhone i iPad uređaje kako bi rešio propust u Notification Services sistemu koji je mogao da za... Dalje

Kako su državni špijunski alati za iPhone završili u rukama sajber kriminalaca

Dva nova malvera za špijunažu, DarkSword i Coruna, predstavljaju ozbiljan zaokret u napadima na iOS uređaje, jer omogućavaju infekciju bez ikakve ... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a