SMS Trojanci se šire svetom

Mobilni telefoni, 29.11.2011, 00:59 AM

SMS Trojanci su poznati po tome što se pojavljuju u paketu sa navodno benignim aplikacijama za mobilne telefone a potom sa zaraženih telefona šalju SMS poruke ka brojevima za koje važe posebne tarife. Nekoliko godina unazad ovi Trojanci su uglavnom zadavali glavobolju korisnicima mobilnih telefona u nekim azijskim i evropskim zemljama, posebno korisnicima u Rusiji i Kini.

Međutim, izgleda da su organizovane kriminalne grupe koje stoje iza ovakvih prevara shvatile da je je još mnogo korisnika ostalo izvan dometa njihovih kampanja te ne čudi pojava novih SMS malware-a zbog kojih niko od korisnika mobilnih telefona više nije bezbedan bez obzira na to gde se nalazi.

Novi SMS Trojanac koji je za sada uzrok relativno ograničene infekcije mobilnih telefona pogodio je korisnike u nekolicini evropskih zemalja (Belgija, Francuska, Nemačka, Luksemburg, Španija, Švajcarska, Velika Britanija) i Kanadi. Trojanac ima nekoliko osnovnih funkcija ali su sve u službi prevare korisnika koja na kraju rezultira značajno uvećanim telefonskim računom.

Trojanac je za sada viđen sakriven u aplikaciji koja navodno vrši nadzor nad SMS porukama i podacima potencijalne žrtve.

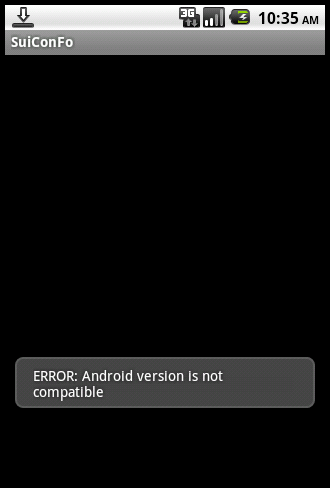

Aplikacija za Android koja krije Trojanca pojavljuje se na fajl-šering sajtovima pod imenom SuiConFo.apk, kaže Denis Maslenikov, istraživač Kaspersky Laboratorije. Kada se instalira na mobilnom telefonu korisnika, najpre prikazuje poruku o grešci kojom se korisnik obaveštava da uređaj nije kompatibilan sa aplikacijom. Ali to je samo početak.

Nakon što prikaže poruku o grešci Trojanac poziva getSimCountryIso metod u TelephonyManager-u kako bi dobio ISO kod zemlje SIM kartice. Nakon definisanja zemlje, pa tako i broja i tekstualne poruke, Trojanac šalje 4 SMS poruke uz pomoć sendTextMessage. SMSReceiver.class je nadležan za skrivanje dolazećih SMS poruka sa tih brojeva. Ako poruka dolazi sa jednog od sledećih brojeva: 81001, 35064, 63000, 9903, 60999, 543, 64747, Trojanac će pokušati da je sakrije uz pomoć abortBroadcast metoda.

Kaspersky Laboratorija je ovaj malware identifikovala kao Trojanca pod nazivom Trojan-SMS.AndroidOS.Foncy.

Na taj način će aktivnosti Trojanca ostati sakrivene u pozadini, a on će proveravati dolazeće poruke sa određenih brojeva i potom sakrivati takve poruke od korisnika koji nije svestan infekcije telefona i činjenice da se odlazne poruke sa njegovog telefona upućuju na brojeve koji se tarifiraju po posebnim cenama. Naplaćivanje takvih poruka može biti veoma brzo tako da pre nego korisnik postane svestan da se nešto neuobičajeno događa telefonski račun već može biti preveliki.

Slične SMS Trojance stručnjaci za bezbednost već su otkrivali tokom nekoliko prethodnih meseci u SAD, Velikoj Britaniji i Holandiji, ali su razmere infekcija bile relativno ograničene. Taj trend je očigledno u ekspanziji što stručnjaci objašnjavaju rastućom popularnošću pametnih mobilnih telefona sa Android operativnim sistemom koji je glavna meta SMS Trojanaca. Prognoze stručnjaka ne ulivaju optimizam, tako da se očekuje porast ovakvih infekcija u budućnosti.

Izdvojeno

Android 17 donosi zaštitu od lažnih poziva banaka i krađe telefona

Google će sledećeg meseca predstaviti Android 17, koji donosi niz novih bezbednosnih funkcija i funkcija privatnosti fokusiranih na zaštitu od bank... Dalje

Korisnici Androida i iPhonea sada mogu da šalju šifrovane poruke jedni drugima

Apple i Google su počeli sa uvođenjem end-to-end enkripcije (E2EE) za RCS poruke između iPhone i Android uređaja, čime se zatvara jedan od najve... Dalje

Google upozorava korisnike Androida: kritična ranjivost omogućava napade bez klika

Google je pozvao korisnike Androida da što pre instaliraju najnovije bezbednosne zakrpe nakon otkrivanja kritične ranjivosti koja bi mogla omogućit... Dalje

Apple objavio hitno ažuriranje: obrisane poruke ostajale u notifikacijama iPhone-a

Apple je objavio vanredna bezbednosna ažuriranja za iPhone i iPad uređaje kako bi rešio propust u Notification Services sistemu koji je mogao da za... Dalje

Kako su državni špijunski alati za iPhone završili u rukama sajber kriminalaca

Dva nova malvera za špijunažu, DarkSword i Coruna, predstavljaju ozbiljan zaokret u napadima na iOS uređaje, jer omogućavaju infekciju bez ikakve ... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a