SMS crv Selfmite se vratio, nova verzija mnogo opasnija od prethodne

Mobilni telefoni, 13.10.2014, 09:08 AM

SMS crv za Android Selfmiti se vratio opasniji i rašireniji nego prvobitna verzija malvera, upozorili su istraživači iz frime AdaptiveMobile koji su otkrili i prvu verziju malvera. Oni su su novu verziju SMS crva nazvali “Selfmite na steroidima”.

Malver je pronađen u Kanadi, Kini, Kostariki, Gani, Indiji, Iraku, Meksiku, Maroku, Portoriku, Rusiji, Sudanu, Siriji, SAD, Venecueli, Vijetnamu i na Jamajci.

Selfimite.b inficira mnogo više uređaja, donosi zaradu svojim distributerima na nekoliko načina, pa je nova verzija crva mnogo opasnija od prvobitne verzije i teže ju je zaustaviti.

Kao i u slučaju prve verzije, lanac infekcije započinje kada korisnici dobiju SMS poruke u kojima se reklamira aplikacija koju treba preuzeti klikom na skraćeni link u poruci.

Korisnici koji to urade, preuzmu i instaliraju APK fajl - trojanizovanu Google Plus aplikaciju u kojoj se nalazi kod crva - inficiraju svoje uređaje. Crv potom kontaktira udaljeni server i preuzima konfiguracioni fajl koji sadrži podatke koje će crv koristiti za širenje infekcije.

Za razliku od prethodne verzije malvera, koja je slala poruke na brojeve samo 20 kontakata iz telefona žrtve, nova verzija poruke šalje svim kontaktima i to mnogo puta.

“AdaptiveMobile je pratio više od 150 hiljada poruka poslatih tokom proteklih deset dana sa više od 100 uređaja otkrivenih u 16 zemalja. To je 100 puta veći saobraćaj nego onaj koji je generisao Selfmite.a”, kažu istraživači.

“To znači da će potencijalne žrtve dobijati maliciozne SMS poruke sa zaraženog telefona sve dok operater ne otkrije i ne blokira takve poruke ili vlasnik zaraženog telefona ne ukloni malver”, kaže Denis Malsenikov iz AdaptiveMobile.

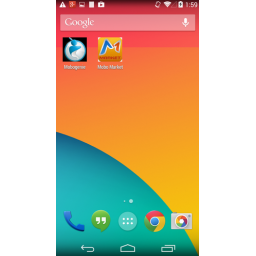

Korisnici se usmeravaju ili na aplikaciju na Google Play ako kliknu na ikonicu instaliranog crva (trojanizovana Google Plus aplikacija) ili se, ako kliknu na ikone koje Selfmite.b ostavlja na radnoj površini, usmeravaju na web sajtove čiji pretplatnici postaju bez svoje volje. Crv prilagođava sadržaj lokaciji korisnika, što znači da se korisnici iz različitih zemalja preusmeravaju na različite web sajtove.

Zanimljivo je da korisnicima iOS uređaja ne preti opasnost od infekcije. Ako oni kliknu na link u SMS poruci koju šalje crv, biće usmereni ka određenoj aplikaciji za fitnes u Appleovoj prodavnici aplikacija uz poziv da je isprobaju.

Za sada je širenje crva zaustavljeno. Go Daddy koji je vlasnik servisa za skraćivanje URL-ova koji su koristili autori malvera, je deaktivirao maliciozne linkove. Ipak, treba imati na umu da linkovi lako mogu biti zamenjeni promenama u konfiguracionom fajlu koji crv preuzima.

Izdvojeno

Novi talas fišing napada na korisnike aplikacije Signal: hakeri se predstavljaju kao tehnička podrška

U toku je nova fišing kampanja u kojoj se hakeri predstavljaju kao tim za podršku aplikacije Signal, a cilj napadača je krađa rezervnih kopija raz... Dalje

Premium Deception: 250 lažnih Android aplikacija tajno naplaćivalo premijum servise

Istraživači kompanije Zimperium otkrili su višemesečnu Android kampanju pod nazivom Premium Deception, u kojoj je korišćeno gotovo 250 lažnih a... Dalje

Apple: prošle godine u App Store-u blokirano 2,2 milijarde dolara transakcija povezanih sa prevarama

Apple je saopštio da je tokom 2025. godine sprečio više od 2,2 milijarde dolara potencijalno sumnjivih transakcija u App Store-u, dok je ukupan izn... Dalje

Kampanja Trapdoor: više od 450 Android aplikacija korišćeno za prevare sa oglasima

Istraživači kompanije HUMAN otkrili su novu kampanju prevara sa oglasima pod nazivom Trapdoor, koja je ciljala korisnike Android uređaja koristeći... Dalje

Android 17 dobija funkciju za proveru autentičnosti Android sistema

Google priprema novu bezbednosnu funkciju za Android 17 koja će korisnicima omogućiti proveru da li njihov uređaj koristi zvaničnu, neizmenjenu ve... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a