Trojanac Ginp uz dozvolu korisnika postaje podrazumevana SMS aplikacija, a zatim krade poruke, lozinke i podatke o platnim karticama

Mobilni telefoni, 28.11.2019, 03:30 AM

Kada se pojavio u junu ove godine, bankarski trojanac za Android mobilne uređaje koji je nazvan Ginp, krao je SMS poruke, kako dolazne tako i odlazne, i slao ih komandno-kontrolnom serveru (C2). Od tada se Ginp neprestano usavršava, jer oni koji stoje iza njega imaju druge ciljeve pa je malver sada fokusiran na krađu lozinki i podataka o kreditnim karticama.

Ginp je prvi put krajem oktobra primetila Tatjana Šiškova, analitičarka malvera za Android iz kompanije Kaspersky, koja je primetila trojanca maskiranog u Adobe Flash Player koji inficira uređaje korisnika u Španiji i Velikoj Britaniji.

Istraživači holandske kompanije ThreatFabric koji prate malver kažu da je Ginp prošao jasne faze evolucije u poslednjih pet meseci, predstavljajući se u početku kao aplikacija "Google Play Verifcator".

Prve karakteristike bankarskog trojanca pojavile su se u drugoj verziji malvera koja je objavljena u avgustu. To je verzija koja je bila maskirana u Adobe Flash Player.

Ginp može postati podrazumevana SMS aplikacija tako što će se, uz saglasnost korisnika, registrovati kao usluga pristupačnosti, koja je osmišljena da pomogne osobama sa invaliditetom.

Kada dobije privilegije pristupačnosti, malver može sebi dati dodatne dozvole bez interakcije korisnika. Upućivanje poziva i slanje poruka su među mogućnostima stečenim na ovaj način.

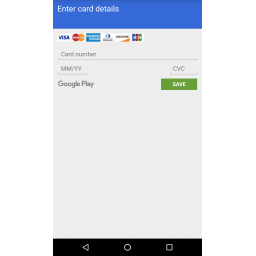

U ranijoj fazi razvoja, malver još uvek nije bio bankarski trojanac u punom kapacitetu. On je prekrivao ekran uređaja generičkim grabberom, ciljajući aplikacije kao što su Google Play, Facebook, WhatsApp, Chrome, Skype, Instagram i Twitter.

Treća verzija Ginpa dobila je listu novih ciljeva na kojoj su se našle samo aplikacije banaka. U ovo izdanje je uključen i kod bankarskog trojanca Anubis. Sve banke na listi su španske i tu su velika imena: Caixa, Santander, EVO Banco, BBVA, Bankinter, Bankia i Kutxabank.

Pošto Ginp od početka može da krade SMS poruke, napadači lako mogu da dođu do kodova za dvofaktornu autentifikaciju (2FA) koje neke banke šalju da bi sprečile prevare.

Anubisov izvorni kod procurio je ranije ove godine, a delovi njegovog koda ubrzo su se našli u drugim malverima. U izveštaju koji je objavljen u avgustu, ThreatFabric napominje da je i malver koji funkcioniše kao usluga, Cerberus, pozajmio kod od Anubisa.

Za razliku od ostalih Android bankarskih trojanaca koji su samo klonovi Anubisa, Ginp je razvijen od nule i samo koristi kod svog prethodnika.

Nova verzija Ginpa sa funkcijama koje su i dalje neaktivne otkrivena je ovog meseca, što pokazuje da njegovi programeri stalno poboljšavaju svoj proizvod.

Prekrivanja koja su korišćena u analiziranoj najnovijoj verziji "gotovo su identična legitimnim bankarskim aplikacijama", što ukazuje da autori dobro poznaju svoje ciljeve. Ginp dolazi sa nizom funkcija koje su uobičajene kod mobilnih bankarskih trojanaca, ali istraživači upozoravaju da se njegove mogućnosti mogu proširiti ako se pozajmi još koda od Anubisa ili drugog malvera.

Za sada su samo španske banke viđene na listi ciljeva. Međutim, oni koji stoje iza ovog malvera mogu proširiti svoje ambicije i na aplikacije koje se koriste u drugim zemljama.

Izdvojeno

Kako hakeri mogu zloupotrebiti Android obaveštenja za manipulaciju Gemini asistentom

Istraživači kompanije SafeBreach otkrili su bezbednosni propust koji je mogao da omogući napadačima da utiču na ponašanje Google Geminija na And... Dalje

Novi talas fišing napada na korisnike aplikacije Signal: hakeri se predstavljaju kao tehnička podrška

U toku je nova fišing kampanja u kojoj se hakeri predstavljaju kao tim za podršku aplikacije Signal, a cilj napadača je krađa rezervnih kopija raz... Dalje

Premium Deception: 250 lažnih Android aplikacija tajno naplaćivalo premijum servise

Istraživači kompanije Zimperium otkrili su višemesečnu Android kampanju pod nazivom Premium Deception, u kojoj je korišćeno gotovo 250 lažnih a... Dalje

Apple: prošle godine u App Store-u blokirano 2,2 milijarde dolara transakcija povezanih sa prevarama

Apple je saopštio da je tokom 2025. godine sprečio više od 2,2 milijarde dolara potencijalno sumnjivih transakcija u App Store-u, dok je ukupan izn... Dalje

Kampanja Trapdoor: više od 450 Android aplikacija korišćeno za prevare sa oglasima

Istraživači kompanije HUMAN otkrili su novu kampanju prevara sa oglasima pod nazivom Trapdoor, koja je ciljala korisnike Android uređaja koristeći... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a