Trojanac i adware se šire preko legitimne Android aplikacije

Mobilni telefoni, 01.12.2015, 01:00 AM

Ako odjednom primetite da se na ekranu vašeg Android uređaja pojavljuju reklame, postoji mogućnost da ste uređaj inficirali adwareom.

Mobilno reklamiranje je jedan od glavnih izvora prihoda programera aplikacija. Međutim, to ne važi samo za autore legitimnih aplikacija, već i za autore malvera. Najnoviji primer za to je Android.Spy.510 koga su otkrili stručnjaci ruske kompanije Doctor Web.

Oni su otkrili i analizirali trojanizovanu verziju inače legitimne aplikacije AnonyPlayer koja ima sve funkcionalnosti legitimne aplikacije zbog čega žrtva neće posumnjati da je aplikacija pretnja koja je odgovorna za prikazivanje reklama koje se pojavljuju iznad većine pokrenutih programa.

Kada se instalira i pokrene, Android.Spy.510 prikuplja i šalje poverljive informacije sa uređaja komandno-kontrolnom serveru (C&C server), uključujući i korisničko ime i lozinku za Google Play nalog, informacije o modelu mobilnog uređaja, informacije o verziji operativnog sistema i dostupnosti administratorskog pristupa uređaju.

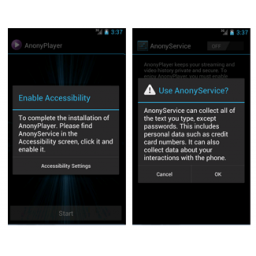

Trojanac zatim instalira skriveni programski paket sa malicioznim funkcijama. Da bi uspeo u tome, Android.Spy.510 prikazuje tekstualnu poruku u kojoj se korisniku nudi da instalira aplikaciju AnonyService koja navodno treba da obezbedi anonimnost korisniku i da zaštiti poverljive informacije od trećih lica. Međutim, aplikacija koja se nudi korniku je reklamni modul Adware.AnonyPlayer.1.origin.

Posle instalacije, Adware.AnonyPlayer.1.origin zahteva od žrtve da omogući korišćenje Accessibility Servise. Zatim ulazi u režim mirovanja a svoje maliciozne aktivnosti počinje da obavlja tek pošto sačeka nekoliko dana. Zbog toga je mogućnost da žrtva otkrije izvor infekcije na kompromitovanom uređaju veoma mala.

Posle toga, Adware.AnonyPlayer.1.origin započinje monitoring svih događaja na sistemu i čeka da se pokrenu neki programi. On prikazuje reklame samo kada se pokrenu neke aplikacije koje nisu na hardkodovanoj beloj listi. Tako na primer, malver neće prikazivati reklame kada korisnik otvori Settings telefona, koristi sat, kameru, kontakte, kalendar, mms, galeriju i drugo.

Svako pokretanje aplikacije koja nije na listi malvera će pokrenuti prikazivanje reklame. Zato je veroma verovatno da će žrtva misliti da je pokrenuta aplikacija odgovorna za to što iznenada vidi reklame.

Logično, da trojanizovana verzija aplikacije AnonyPlayer ne bi bila sumnjiva, reklame se ne prikazuju kada se ona pokrene.

Jedna od reklama koje se prikazuju žrtvi je poruka da je telefon možda zaražen virusom i predlog da korisnik to proveri klikom na dugme koje se nalazi u poruci.

Legitimna aplikacija AnonyPlayer i trojanizovana verzija ove aplikacije ne mogu se naći u Google Play prodavnici aplikacija, već se mogu preuzeti iz nezvaničnih prodavnica aplikacija.

Malo je verovatno da svi korisnici preuzimaju aplikacije samo iz Google Play prodavnice. Zato bi oni koji praktikuju preuzimanje aplikacija i iz drugih izvora trebalo bi da budu oprezni kada se susretnu sa zahtevom aplikacija da im omoguće da koriste Accessibility Service.

Kada maliciozna aplikacija dobije takve privilegije, ona je tako obezbedila sebi interakciju sa grafičkim interfejsom te tako može simulirati korisnikovo delovanje, ali i presretati informacije koje žrtva unosi na način na koji to rade keyloggeri. Program koji ima takve mogućnosti, može da ukrade SMS poruke, upite iz pretrage i lozinke, upozoravaju istraživači Doctor Weba.

Izdvojeno

Novi talas fišing napada na korisnike aplikacije Signal: hakeri se predstavljaju kao tehnička podrška

U toku je nova fišing kampanja u kojoj se hakeri predstavljaju kao tim za podršku aplikacije Signal, a cilj napadača je krađa rezervnih kopija raz... Dalje

Premium Deception: 250 lažnih Android aplikacija tajno naplaćivalo premijum servise

Istraživači kompanije Zimperium otkrili su višemesečnu Android kampanju pod nazivom Premium Deception, u kojoj je korišćeno gotovo 250 lažnih a... Dalje

Apple: prošle godine u App Store-u blokirano 2,2 milijarde dolara transakcija povezanih sa prevarama

Apple je saopštio da je tokom 2025. godine sprečio više od 2,2 milijarde dolara potencijalno sumnjivih transakcija u App Store-u, dok je ukupan izn... Dalje

Kampanja Trapdoor: više od 450 Android aplikacija korišćeno za prevare sa oglasima

Istraživači kompanije HUMAN otkrili su novu kampanju prevara sa oglasima pod nazivom Trapdoor, koja je ciljala korisnike Android uređaja koristeći... Dalje

Android 17 dobija funkciju za proveru autentičnosti Android sistema

Google priprema novu bezbednosnu funkciju za Android 17 koja će korisnicima omogućiti proveru da li njihov uređaj koristi zvaničnu, neizmenjenu ve... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a