Upoznajte Trojanca Stealer, jednu od najrasprostranjenijih pretnji za Android uređaje

Mobilni telefoni, 22.04.2014, 09:19 AM

Tokom prošle godine mobilni malver Trojan-SMS.AndroidOS.Stealer.a postao je lider na tržištu mobilnih malvera, pokazuju podaci prikupljeni sa uređaja koji imaju Kaspersky zaštitu. Tokom prva tri meseca ove godine, za skoro četvrtinu svih detektovanih pokušaja infekcije Android uređaja bio je odgovoran ovaj Trojanac.

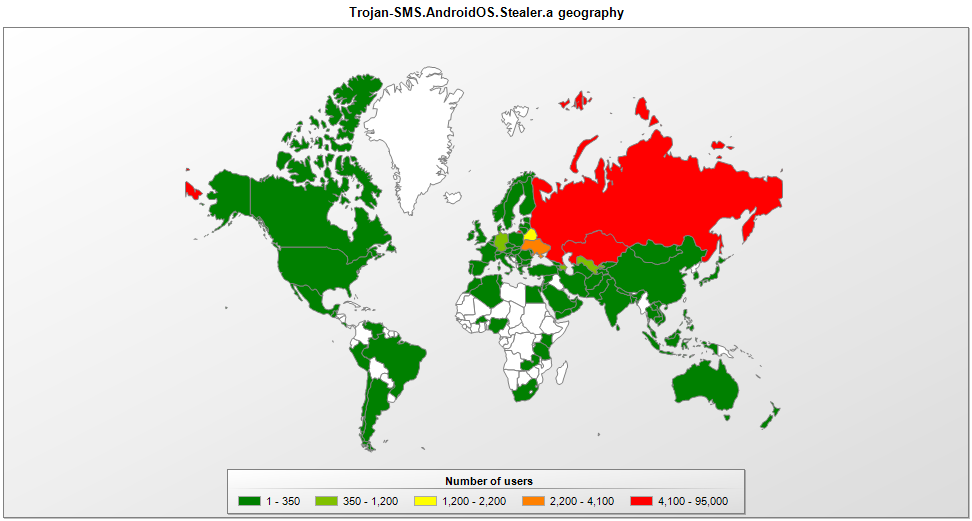

Ovaj SMS Trojanac naročito je popularan među sajber kriminalcima u Rusiji, ali i korisnici Android uređaja u Evropi i Aziji su konstantno na meti ovog malvera. Šta više, infekcije ovim Trojancem dešavaju se praktično u celom svetu. Najveći broj infekcija je zabeležen u Rusiji, ali je malver u ovom trenutku aktivan i u Belgiji, Francuskoj, Letoniji, Litvaniji, Ukrajini, Belorusiji, Nemačkoj, Jermeniji, Azerbejdžanu, Kirgistanu i Kazahstanu.

Konfiguracijski fajl Trojanca sugeriše da se ovaj malver koristi u različitim zemljama. Malver utvrđuje gde se nalazi, i tome prilagođava SMS poruke i brojeve na koje se poruke šalju.

Trojan-SMS.AndroidOS.Stealer nema ništa po čemu bi se izdvojio od drugih sličnih malvera. On se širi maskiran u legitimne aplikacije i radi ono što rade i drugi Android SMS Trojanci.

Malver kontaktira svoj server za komandu i kontrolu (C&C) i zatim čeka komande. C&C server može komandovati malveru da promeni server, šalje SMS sa podacima navedenim u konfiguracijskom fajlu, da obriše dolazeće poruke, da se ažurira, pošalje informacije o telefonu, da pošalje spisak aplikacija, da deinstalira određene aplikacije, prikazuje poruke u polju za obaveštenja, i da presreće poruke.

Trojancem se upravlja preko HTTP, a koriste se dva različita C&C servera - jedan da daje zadatke malveru i jedan da prima rezultate. Malver koristi BASE64 i Gzip za enkripciju podataka.

Konfiguracijski fajl Trojanca je šifrovan i u zavisnosti od toga šta on sadrži malver može da otvara web stranice, da dobije geografske koordinate, postavi ili isključi SMS filter, pošalje SMS odrđene sadržine na određeni broj koji je naveden u konfiguracijskom fajlu, instalira aplikacije, sakrije aplikacije, spreči prikazivanje obaveštenja o prijemu poruka, postavlja prečice za Trojanca na desktopu i drugo.

Menjanjem konfiguracijskog fajla napadači mogu menjati ponašanje Trojanca.

Zanimljivo je i to da se konfiguracijski fajl distribuira zajedno sa malverom, umesto da se kao i kod većine malvera ove vrste, Trojancem upravlja isključivo preko interneta. Sa druge strane, ovakav pristup autora malvera omogućava da Stealer bude operativan i kada uređaj nema pristup internetu.

Više o ovome možete naći na blogu kompanije Kaspersky Lab, SecureList.

Izdvojeno

MagicAd zatrpava Android uređaje reklamama i nakon zatvaranja zaraženih aplikacija

Istraživači kompanije Dr.Web otkrili su Android trojanca nazvanog MagicAd koji prikazuje reklame na zaraženim uređajima čak i nakon što korisnik... Dalje

Kako hakeri mogu zloupotrebiti Android obaveštenja za manipulaciju Gemini asistentom

Istraživači kompanije SafeBreach otkrili su bezbednosni propust koji je mogao da omogući napadačima da utiču na ponašanje Google Geminija na And... Dalje

Novi talas fišing napada na korisnike aplikacije Signal: hakeri se predstavljaju kao tehnička podrška

U toku je nova fišing kampanja u kojoj se hakeri predstavljaju kao tim za podršku aplikacije Signal, a cilj napadača je krađa rezervnih kopija raz... Dalje

Premium Deception: 250 lažnih Android aplikacija tajno naplaćivalo premijum servise

Istraživači kompanije Zimperium otkrili su višemesečnu Android kampanju pod nazivom Premium Deception, u kojoj je korišćeno gotovo 250 lažnih a... Dalje

Apple: prošle godine u App Store-u blokirano 2,2 milijarde dolara transakcija povezanih sa prevarama

Apple je saopštio da je tokom 2025. godine sprečio više od 2,2 milijarde dolara potencijalno sumnjivih transakcija u App Store-u, dok je ukupan izn... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a