Uređaji Android korisnika se na web sajtovima koriste za rudarenje Monero kriptovalute

Mobilni telefoni, 14.02.2018, 01:30 AM

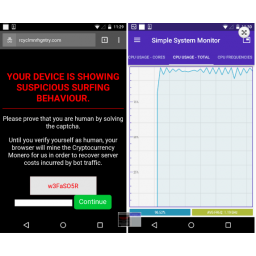

Kompanije Malwarebytes i Avast upozorile su korisnike Android uređaja na kampanju sa zlonamernim reklamama (malvertajzing) u kojoj se korisnici usmeravaju na web sajtove gde se njihovi uređaji koriste za rudarenje kriptovalute Monero pomoću Coinhive servisa dok korisnici rešavaju CAPTCHA test. Kampanja je verovatno počela novembra prošle godine.

Sajber kriminalci koji stoje iza ove kampanje pomoću malicioznih reklama preotimaju saobraćaj sa legitimnih sajtova i preusmeravaju korisnike na druge domene.

U okviru iste kampanje, korisnici desktop računara se preusmeravaju na web sajtove na kojima mogu postati žrtve prevara sa lažnom tehničkom podrškom, dok se korisnici mobilnih uređaja preusmeravaju na domene gde se od njih traži da reše CAPTCHA da bi mogli da nastave dalje.

Dok korisnik pokušava da reši CAPTCHA, sajt učitava i pokreće cryptojacking skriptu. Skripta koristi procesor Android uređaja korisnika za majning Monera.

Rešavanje CAPTCHA ne služi ničemu osim što se posle toga korisnik preusmerava na početnu stranicu Googlea. Sajber kriminalci samo žele da zadrže korisnike na sajtu što više vremena dok kopaju Monero u pozadini.

Istraživači su identifikovali pet domena koji se koriste u ovoj kampanji. Svi oni hostuju istu stranicu i svi imaju isti CAPTCHA.

Prema procenama istraživača iz firme Malwarebytes, sajber kriminalcima uspeva da privuku oko 800000 poseta dnevno na svih pet domena, a prosečno vreme koje korisnici provedu na sajtu je 4 minuta.

Ipak, teško je utvrditi koliko Monera ova kampanja zaradi za sajber kriminalce koji stoje iza nje, jer se ne zna koliko je drugih domena koje oni koriste u tu svrhu. Istraživači procenjuju da je u pitanju svega nekoliko hiljada dolara mesečno.

Suma je mala u poređenju sa sumama koje zarade ransomwarei i malveri za majning. Bez obzira na to, napadi u kojima se koriste majneri u pretraživaču su u porastu, jer ova vrsta kriminala nije još uvek zanimljiva policiji. Osim toga, cryto-jacking skripte ne zahtevaju mnogo programerskog znanja, a napadi su automatizovani, što znači manje posla za one koji zarađuju od ovakvih napada.

Izdvojeno

Kako hakeri mogu zloupotrebiti Android obaveštenja za manipulaciju Gemini asistentom

Istraživači kompanije SafeBreach otkrili su bezbednosni propust koji je mogao da omogući napadačima da utiču na ponašanje Google Geminija na And... Dalje

Novi talas fišing napada na korisnike aplikacije Signal: hakeri se predstavljaju kao tehnička podrška

U toku je nova fišing kampanja u kojoj se hakeri predstavljaju kao tim za podršku aplikacije Signal, a cilj napadača je krađa rezervnih kopija raz... Dalje

Premium Deception: 250 lažnih Android aplikacija tajno naplaćivalo premijum servise

Istraživači kompanije Zimperium otkrili su višemesečnu Android kampanju pod nazivom Premium Deception, u kojoj je korišćeno gotovo 250 lažnih a... Dalje

Apple: prošle godine u App Store-u blokirano 2,2 milijarde dolara transakcija povezanih sa prevarama

Apple je saopštio da je tokom 2025. godine sprečio više od 2,2 milijarde dolara potencijalno sumnjivih transakcija u App Store-u, dok je ukupan izn... Dalje

Kampanja Trapdoor: više od 450 Android aplikacija korišćeno za prevare sa oglasima

Istraživači kompanije HUMAN otkrili su novu kampanju prevara sa oglasima pod nazivom Trapdoor, koja je ciljala korisnike Android uređaja koristeći... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a