WhatsApp i Telegram ispravili propust u web platformama koji omogućava hakerima preuzimanje korisničkih naloga

Mobilni telefoni, 17.03.2017, 11:00 AM

WhatsApp i Telegram su ispravili bezbednosni propust u svojim aplikacijama koji su hakeri mogli iskoristiti za preuzimanje kontrole nad korisničkim nalozima.

Propust su otkrili stručnjaci kompanije Check Point Software Technologies a problem je u načinu na koji dve aplikacije obrađuju neke fajlove bez provere da li sadrže maliciozni kod.

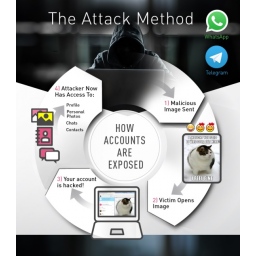

Web verzije ovih aplikacija, WhatsApp Web i Telegram Web, su potpuno sinhronizovane sa smart uređajima. Propust može omogućiti hakerima da preuzmu kontrolu nad korisničkim nalozima u bilo kom browseru, i da pristupe njihovim privatnim i grupnim razgovorima, fotografijama, video snimcima i drugim deljenim fajlovima, kao i kontaktima i svim drugim informacijama koje korisnici dele sa ovim aplikacijama. Sa ovim informacijama u rukama, hakeri mogu da šalju poruke u ime žrtava, da ucenjuju žrtve i mnogo toga još.

Napad počinje slanjem fajla koji žrtvi treba da izgleda bezazleno, a koji ustvari sadrži maliciozni kod. Fajl lako može biti izmenjen tako da postane dobar mamac za žrtvu koja će ga otvoriti. Kada se to desi, napadač preuzima kontrolu nad nalogom.

S obzirom da su poruke kriptovane bez prethodne provere, WhatsApp i Telegram su slepi za taj sadržaj, zbog čega ne mogu da spreče slanje malicioznog sadržaja", kažu istraživači.

Oni su svoje otkriće podelili sa WhatsAppom i Telegramom prošle nedelje, posle čega su ove kompanije ažurirale svoje web klijente.

Uticaj ovog baga je veliki, jer WhatsApp ima više od milijardu korisnika u celom svetu, dok Telegram ima oko 100 miliona korisnika mesečno. Koji procenat korisnika koristi web platforme nije poznato.

Izdvojeno

Apple: prošle godine u App Store-u blokirano 2,2 milijarde dolara transakcija povezanih sa prevarama

Apple je saopštio da je tokom 2025. godine sprečio više od 2,2 milijarde dolara potencijalno sumnjivih transakcija u App Store-u, dok je ukupan izn... Dalje

Kampanja Trapdoor: više od 450 Android aplikacija korišćeno za prevare sa oglasima

Istraživači kompanije HUMAN otkrili su novu kampanju prevara sa oglasima pod nazivom Trapdoor, koja je ciljala korisnike Android uređaja koristeći... Dalje

Android 17 dobija funkciju za proveru autentičnosti Android sistema

Google priprema novu bezbednosnu funkciju za Android 17 koja će korisnicima omogućiti proveru da li njihov uređaj koristi zvaničnu, neizmenjenu ve... Dalje

Google uvodi Android Intrusion Logging za otkrivanje špijunskog softvera za korisnike sa visokim rizikom

Google je počeo sa uvođenjem nove Android funkcije pod nazivom Intrusion Logging (Evidentiranje upada), namenjene otkrivanju napada spyware-a i fore... Dalje

Android 17 donosi zaštitu od lažnih poziva banaka i krađe telefona

Google će sledećeg meseca predstaviti Android 17, koji donosi niz novih bezbednosnih funkcija i funkcija privatnosti fokusiranih na zaštitu od bank... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a