Zloglasna hakerska grupa APT41 stoji iza infekcija Android uređaja malverima WyrmSpy i DragonEgg

Mobilni telefoni, 20.07.2023, 00:00 AM

Zloglasna kineska hakerska grupa praćena pod imenom APT41 koristi dva malvera za špijuniranje Android uređaja, upozorili su istraživači iz kompanije Lookout.

APT41, takođe poznata i po nazivima Winnti i Brass Typhoon, je poznata hakerska grupa koju finansira Kina, aktivna više od jedne decenije, poznata po napadima na organizacije iz javnog i privatnog sektora, uključujući vlade različitih država koje napada sa ciljem prikupljanja obaveštajnih podataka, ali i napadima na privatne kompanije koje sprovodi radi finansijske dobiti. Među žrtvama grupe su proizvođači softvera, hardvera, telekomunikacioni provajderi, društvene mreže i proizvođači video igara.

APT41 obično ne napada mobilne platforme, ali istraživači su sada otkrili vezu između grupe i dva Android malvera - WyrmSpy i DragonEgg.

Lookout je rekao da je reč o veoma sofisticiranim malverima koji mogu da prikupljaju i izvlače podatke sa zaraženih uređaja, kao što su fotografija, lokacija uređaja, SMS poruke, audio snimci i kontakti.

WyrmSpy se pretvara da je podrazumevana aplikacija operativnog sistema koja se koristi za prikazivanje obaveštenja, dok se DragonEgg maskira kao aplikacija za tastaturu i mesindžer kao što je Telegram.

Lookout je otkrio WyrmSpy još 2017. i DragonEgg početkom 2021. godine, ali oni tada nisu bili široko rasprostranjeni. Lookout veruje da se malveri sada verovatno distribuiraju žrtvama pomoću društvenog inženjeringa. Na Google Play nije pronađena nijedna aplikacija koja sadrži ovaj malver.

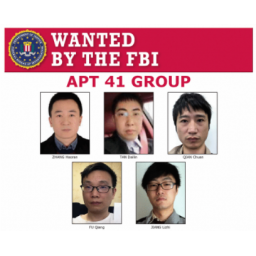

U septembru 2020. SAD su podigle optužnice protiv 5 kineskih državljana za koje se veruje da su članovi APT41. Pored njih, optuženi su i njihovi saučesnici, dvojica državljana Malezije, zbog hakovanja više od 100 kompanija u SAD i širom sveta.

Izdvojeno

Android 17 donosi zaštitu od lažnih poziva banaka i krađe telefona

Google će sledećeg meseca predstaviti Android 17, koji donosi niz novih bezbednosnih funkcija i funkcija privatnosti fokusiranih na zaštitu od bank... Dalje

Korisnici Androida i iPhonea sada mogu da šalju šifrovane poruke jedni drugima

Apple i Google su počeli sa uvođenjem end-to-end enkripcije (E2EE) za RCS poruke između iPhone i Android uređaja, čime se zatvara jedan od najve... Dalje

Google upozorava korisnike Androida: kritična ranjivost omogućava napade bez klika

Google je pozvao korisnike Androida da što pre instaliraju najnovije bezbednosne zakrpe nakon otkrivanja kritične ranjivosti koja bi mogla omogućit... Dalje

Apple objavio hitno ažuriranje: obrisane poruke ostajale u notifikacijama iPhone-a

Apple je objavio vanredna bezbednosna ažuriranja za iPhone i iPad uređaje kako bi rešio propust u Notification Services sistemu koji je mogao da za... Dalje

Kako su državni špijunski alati za iPhone završili u rukama sajber kriminalaca

Dva nova malvera za špijunažu, DarkSword i Coruna, predstavljaju ozbiljan zaokret u napadima na iOS uređaje, jer omogućavaju infekciju bez ikakve ... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a