iPhone, jailbreakovan ili ne, može biti inficiran špijunskim softverom Hacking Teama

Mobilni telefoni, 14.07.2015, 08:30 AM

Prošlu nedelju obeležio je hakerski napad na Hacking Team, proizvođača špijunskog softvera koji ova italijanska kompanija reklamira kao “nevidljivi”softver kome je teško ući u trag.

Stotine gigabajta podataka koje su hakeri ukrali od kompanije i objavili na internetu otkrili su da se među klijentima kompanije nalazi veliki broj vlada iz celog sveta, koji traže načine za kompromitovanje iOS i Android uređaja.

Kad je reč o Appleovom mobilnom operativnom sistemu, sve do sada se verovalo da špijunski softver Hacking Tema može inficirati samo jailbreakovane iOS uređaje.

Međutim, istraživači iz kompanije Lookout, koja se bavi bezbednošću mobilnih uređaja, sproveli su istraživanje koje je pokazalo da takve tvrdnje nisu istinite.

Iako Apple radi sjajan posao štiteći korisnike od većine malicioznih programa, činjenica je da i nejailbreakovani uređaji mogu biti inficirani spywareom Hacking Teama, kažu iz Lookouta.

Do pre nekoliko dana, kada ga je Apple ukinuo, Hacking Team je posedovao Appleov sertifikat za preduzeća koji omogućava aplikacijama potpisanim tim sertifikatom da budu instalirane na bilo kom iOS uređaju, bez obzira da li je on jailbreakovan ili ne. Hacking Team je ovaj sertifikat koristio da bi potpisao aplikaciju, koja je ustvari spyware i koja je sakrivena u nativnoj Newsstand aplikaciji, tako da se može distribuirati na bilo koji iOS uređaj.

Appleovi sertifikati za preduzeća omogućavaju preduzećima da razviju i distribuiraju prilagođene aplikacije bez potrebe za Appleovom proverom i distribucijom preko App Store. Ovo je uobičajena praksa preduzeća koje stvaraju i distribuiraju svoje aplikacije za zaposlene. Preduzeća bi trebalo da instaliraju ovakve aplikacije samo na uređajima svojih zaposlenih, ali tehnički njihov sertifikat može biti iskorišćen za instaliranje neke aplikacije na bilo kom iOS uređaju. Kada se takav sertifikat zloupotrebi, izbegava se Appleova provera aplikacija i otvara se put za distribuciju malicioznog softvera.

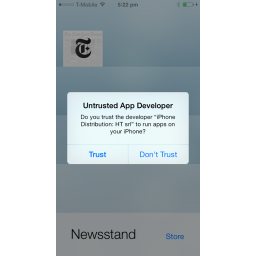

Sa svoje strane, Apple upozorava korisnike pre nego što instaliraju aplikacije koje nisu u App Store, koja međutim ljudi često ignorišu.

Takvo upozorenje se prikazuje i kada se lažna Newsstand aplikacija Hacking Teama instalira na nejailbreakovanom iPhoneu.

Ako korisnik klikne na “Trust”, aplikacija se instalira i postaje u potunosti funkcionalna na nejailbreakovanom uređaju.

Kada se aplikacija instalira, ona otvoreno traži dozvole za pristup podacima koji su joj potrebni i tada počinje da prati lokaciju korisnika, kalendar i kontakte. Ona takođe snima i ono što se kuca na tastaturi, ali to zahteva da napadač ima fizički pristup uređaju da bi uključio tastaturu Hacking Teama koja izgleda identično tastaturi iOS, tako da korisnik ne bi primetio da koristi tastaturu koja krišom šalje ono što kuca serveru napadača.

Izdvojeno

Kako hakeri mogu zloupotrebiti Android obaveštenja za manipulaciju Gemini asistentom

Istraživači kompanije SafeBreach otkrili su bezbednosni propust koji je mogao da omogući napadačima da utiču na ponašanje Google Geminija na And... Dalje

Novi talas fišing napada na korisnike aplikacije Signal: hakeri se predstavljaju kao tehnička podrška

U toku je nova fišing kampanja u kojoj se hakeri predstavljaju kao tim za podršku aplikacije Signal, a cilj napadača je krađa rezervnih kopija raz... Dalje

Premium Deception: 250 lažnih Android aplikacija tajno naplaćivalo premijum servise

Istraživači kompanije Zimperium otkrili su višemesečnu Android kampanju pod nazivom Premium Deception, u kojoj je korišćeno gotovo 250 lažnih a... Dalje

Apple: prošle godine u App Store-u blokirano 2,2 milijarde dolara transakcija povezanih sa prevarama

Apple je saopštio da je tokom 2025. godine sprečio više od 2,2 milijarde dolara potencijalno sumnjivih transakcija u App Store-u, dok je ukupan izn... Dalje

Kampanja Trapdoor: više od 450 Android aplikacija korišćeno za prevare sa oglasima

Istraživači kompanije HUMAN otkrili su novu kampanju prevara sa oglasima pod nazivom Trapdoor, koja je ciljala korisnike Android uređaja koristeći... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a