Besplatni alat za detekciju Flashback Trojanca

Vesti, 10.04.2012, 09:04 AM

Prema podacima ruskog proizvođača antivirsunog softvera Doctor Web oko 2% računara čiji su vlasnici koristili antivirusni veb alat koji je razvila ova kompanija je zaraženo Trojancem Flashback koji je odgovoran za nastanak bot mreže koja prema procenama istraživača Doctor Web-a kontroliše oko 600000 zaraženih računara.

Trojanac Flashback se pojavio u septembru prošle godine, maskiran u ažuriranje za Adobe Flash koje je korisnik morao da preuzme i pokrene kako bi malver uspeo u pokušaju da inficira računar.

Međutim, najnovija verzija Trojanca koja je aktivna nekoliko nedelja unazad koristi zero-day ranjivost u Java i tehniku drive-by download napada zbog čega je infekcija moguća i bez “saradnje” korisnika. Dovoljno je da korisnik poseti neki zlonamerni ili kompromitovani sajt na kome se hostuje malver da bi proces infekcije bio započet.

Apple je prošle nedelje objavio ažuriranje za Java ali ažuriranje softvera ne znači i oslobađanje od infekcije ukoliko je računar zaražen.

F-Secure je prethodnog meseca objavio uputstvo za uklanjanje Flashback Trojanca koje zahteva od korisnika da unese nekoliko komandi u Terminal Mac OS X.

Zbog korisnika koji imaju skromnije računarsko znanje, programer Huan Leon, inženjer softvera u kompaniji Garmin International, poznatoj po GPS uređajima, razvio je alat veličine 38KB nazvan Flashback Checker.

Sve što je potrebno je da preuzmete aplikaciju Flashback Checker i pokrenete je na sistemu. Aplikacija automatski pretražuje kompjuter tragajući za Flashback Trojancem i obaveštava vas da li je pronašla znake prisustva malvera.

Flashback Checker je alat za detekciju Trojanca. Na žalost, ovaj alat ne može da ukloni malver sa računara. Za to će vam biti potreban komercijalni antivirusni softver ili možete slediti instrukcije za "ručno” uklanjanje malvera koje je objavio F-Secure.

Alat Dr. Web koristi drugu tehniku za detekciju malvera. Umesto ispitivanja Mac-a, Dr. Web upoređuje UUID (univerzalni jedinstveni identifikator) računara sa listom UUID zaraženih Mac računara koja je sastavljena nakon što je ruska firma preuzela komandu nad hakerskim C&C (komandni i kontrolni) serverom.

Na kraju, ne zaboravite da primenite ažuriranje koje je objavio Apple prošle nedelje.

Izdvojeno

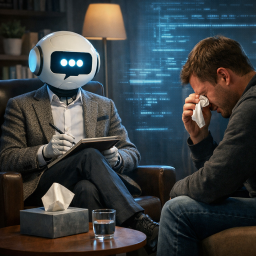

ChatGPT kao terapeut: korisnici dele lične priče uprkos rizicima po privatnost

Ljudi sve češće koriste ChatGPT i generativnu veštačku inteligenciju za duboko lične teme — od emotivnog rasterećenja do traženja saveta... Dalje

Ugašena C2 infrastruktura botneta koji su zarazili preko tri miliona uređaja

Zajednička akcija vlasti iz SAD, Nemačke i Kanade rezultirala je gašenjem komandno-kontrolne (C2) infrastrukture koju su koristili botneti Aisuru, ... Dalje

Vidar 2.0: Majstor digitalne krađe širi se među gejmerima sa GitHuba i Reddita

Istraživači iz Acronis TRU upozoravaju na novu kampanju koja cilja pre svega mlađe gejmere, koristeći lažne varalice za popularne igre poput Fort... Dalje

INTERPOL upozorava: veštačka inteligencija podstiče finansijske prevare širom sveta

Novi izveštaj INTERPOL-a ukazuje na ubrzanu evoluciju globalnih finansijskih prevara, koje postaju sve sofisticiranije zahvaljujući veštačkoj inte... Dalje

Kalendarske pozivnice postaju novi alat za krađu podataka

Sajber kriminalci sve češće zloupotrebljavaju kalendarske pozivnice kako bi zaobišli inbox i direktno isporučili lažne fakture žrtvama, upozora... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a