FBI preuzima kontrolu nad VPNFilter bot mrežom sa više od pola miliona inficiranih uređaja

Vesti, 25.05.2018, 01:30 AM

Američki Federal istražni biro (FBI) je dobio sudske naloge i preuzeo kontrolu nad komandno-kontrolnim serverima velike bot mreže, sa preko pola miliona uređaja, poznatu pod nazivom VPNFilter.

Za postojanje ove velike pretnje saznalo se ove nedelje kada je Cisco Talos objavio izveštaj o VPNFilteru koji je inficirao preko 500000 rutera i NAS uređaja širom sveta. Cisco je rekao da se bot mreža sprema za napad na Ukrajinu, jer njeni operateri naporno rade kako bi inficirali što više uređaja u zemlji.

Ukrajinska Tajna služba je smatrala da je napad trebalo da bude izveden u subotu, kada ukrajinska prestonica Kijev bude domaćin finala Lige šampiona.

FBI je potvrdio da je bot mrežu stvorila i da je ona pod kontrolom poznate ruske jedinice za sajber špijunažu koja je poznata pod različitim imenima, kao što su APT28, Sednit, Fancy Bear, Pawn Storm, Sofacy, Grizzly Steppe, STRONTIUM, Tsar Team i drugi. U jednom izveštaju estonske obaveštajne službe se tvrdi da je APT28 jedinica Uprave glavne obavještajne službe ruske vojske. Ova grupa stoji iza nekoliko sajber napada u Ukrajini u prošlosti, kao što je epidemija ransomwarea NotPetya i BlackEnergy napadi na električnu mrežu Ukrajine 2015. i 2016. godine.

Stručnjaci za bezbednost smatraju da je botnet VPFilter veoma opasan, ne samo zato što je delo državne hakerske grupe, već i zato što ima funkcije za presretanje mrežnog saobraćaja, potragu za SCADA opremom i brisanje firmwarea.

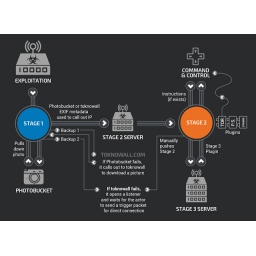

Zbog ovakvih opasnih potencijala i broja zaraženih uređaja širom sveta, američke vlasti su odlučile da spreče dalju štete koju ova pretnja može prouzrokovati. Nekoliko sati pošto je Cisco objavio izvještaj, FBI je obezbedio sudski nalog za preuzimanje kontrole nad domenom toknowall.com, URL-om sa kojim se povezuju VPNFilter botovi da bi dobili komande i dodatne module.

FBI sada traži od korisnika iz celog sveta koji poseduju ugrožene rutere i NAS uređaje da resetuju svoju opremu. FBI želi da se ovi uređaji ponovo povežu sa serverom za komandu i kontrolu, kako bi FBI stekao potpuni uvid u stvarnu veličinu bot mreže. Biro planira da iskoristi to kako bi napravio listu ugroženih uređaja i obavestio internet provajdere, kao i partnere iz privatnog i javnog sektora koji se mogu pozabaviti zaraženim uređajima.

Po savetu FBI, zbog osetljivosti na VPNFilter malver, vlasnici sledećih uređaja trebalo bi da ih restartuju:

Linksys E1200

Linksys E2500

Linksys WRVS4400N

Mikrotik RouterOS za Cloud Core rutere: Verzije 1016, 1036 i 1072

Netgear DGN2200

Netgear R6400

Netgear R7000

Netgear R8000

Netgear WNR1000

Netgear WNR2000

QNAP TS251

QNAP TS439 Pro

Other QNAP NAS uređaji koji rade sa QTS softverom

TP-Link R600VPN

Izdvojeno

Lažni Gemini CLI i Claude Code sajtovi šire infostealer malvere

Istraživači kompanije EclecticIQ otkrili su novu kampanju u kojoj napadači koriste lažne sajtove koji se predstavljaju kao Google Gemini CLI i Ant... Dalje

Besplatna horor igra na Steamu pretvorila se u horor za igrače: malver krao lozinke i podatke iz kripto novčanika

Besplatna horor igra Beyond The Dark uklonjena je sa Steama nakon što su korisnici otkrili da je sadržala malver za krađu lozinki, podataka iz preg... Dalje

Ugašen servis za digitalno potpisivanje malvera koji je zloupotrebljavao Microsoftovu platformu

Microsoft je saopštio da je ugasio malware-signing-as-a-service (MSaaS) operaciju koja je zloupotrebljavala kompanijin Artifact Signing servis za gen... Dalje

MiniPlasma: stara ranjivost Windowsa ponovo aktuelna

Istraživač bezbednosti poznat pod pseudonimom Nightmare-Eclipse objavio je proof-of-concept exploit pod nazivom MiniPlasma, koji omogućava napadač... Dalje

Hakovan sajt popularnog JDownloadera, korisnici preuzimali trojanizovane instalere

Popularni menadžer za preuzimanje JDownloader nakratko je postao kanal za distribuciju malvera nakon što su napadači kompromitovali zvanični sajt ... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a