Globalna operacija protiv malvera Simda koji je zarazio više od 770000 računara širom sveta

Vesti, 14.04.2015, 01:00 AM

Prošle nedelje izvedena je globalna operacija protiv bot mreže Simda, koju je predvodio INTERPOL Globalni kompleks za inovacije sa sedištem u Singapuru, a u kojoj su učestovovali i Microsoftova Jedinica za digitalni kriminal, Kaspersky Lab, Trend Micro, japanski Institut za sajber odbranu, holandska Nacionalna jedinica za visokotehnološki kriminal, FBI, Policijsko odeljenje za nove tehnologije iz Luksembruga, Uprava “K” za sajber kriminal ruskog Ministarstva unutrašnjih poslova, a uz podršku INTERPOL Nacionalnog centralnog biroa u Moskvi.

Rezultat niza simultanih akcija izvedenih širom sveta je zaplena 14 servera za komandu i kontrolu u Holandiji, SAD, Luksembrugu, Poljskoj i Rusiji. Preliminarna analiza logova jednog servera je pokazala da se žrtve malvera Simda nalaze u 190 zemalja sveta. Veruje se da je Simda malver inficirao više od 770000 računara širom sveta.

Stručnjaci Kaspersky Laba kažu da je Simda misteriozni malver jer se retko pojavljivao na KSN radarima urpkos tome što je svakodnevno kompromitovao veliki broj računara. Razlog za to je otkrivanje emulacije, bezbednosnih alata i virtuelnih mašina. Simda na različite načine detekuje sandbox okruženja. Drugi razlog je polimorfizam servera i ograničen vek trajanja botova.

Sajber kriminalci su koristili malver Simda za različite svrhe, kao što je na primer, širenje neželjenog i malcioznog softvera.

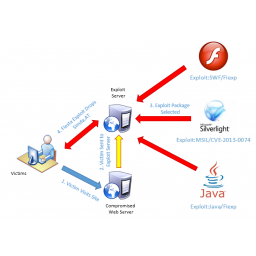

Simda se distribuirao preko brojnih inficiranih web sajtova koji su preusmeravali posetioce na exploit alate kao što su Blackhole, Styx, Magnitude i Fiesta. Simda je korišćen da bi kriminalcima obezbedio daljinski pristup računarima omogućavajući im krađu ličnih podataka, uključujući i lozinke za online bankovne račune, kao i instalaciju i širenje drugih malicioznih programa.

Malver se distribuirao i na brojne druge načine, uključujući i BlackHat SEO, masovni SQL injection, putem drugih malvera kao što su Kelihos, Waledac, Winwebsec, preko spam emailova i društvenog inženjeringa.

Većina vlasnika zaraženih računara i ne zna da su im računari zaraženi. Zato su stručnjaci pozvali korisnike da provere svoje računare antivirusnim programima.

Microsoft koji je i započeo istragu u vezi Simda botneta objavio je sredstvo za čišćenje inficiranih računara koje su dobili i Timovi za odgovor na računarske incidente (CERT) i internet servis provajderi kako bi pomogli svojim korisnicima da očiste inficirane računare i sačuvaju bezbednost korisnika interneta.

Malver Simda je aktivan od 2009. godine, kada se prvi put pojavio, ali je vremenom postajao sve bolji u iskorišćavanju ranjivosti, a detekciju su značajno otežavale verzije koje su generisane i distribuirane svakih nekoliko sati. Simda je služio kriminalcima za niz kriminalnih aktivnosti. On se mogao koristiti kao jednostavni kradljivac lozinki, ali i kao kompleksan bankarski trojanac.

Sajber kriminalci su koristili malver Simda protiv građana, finansijskih institucija, i samog interneta, preusmeravajući saobraćaj.

Microsoft je svakog meseca u proseku detektovao oko 128000 novih slučajeva infekcije ovom familijom malvera. Samo u SAD, za prva dva meseca ove godine detektovano je 90000 novih infekcija, a među najpogođenijim državama su i Velika Britanija, Turska, Kanada, Rusija, Italija, Francuska, Nemačka, Iran i Indija.

Analiza stručnjaka iz kompanije Microsoft je pokazala da su kriminalci zarađivali od malvera Simda prvenstveno preko Pay-Per-Install (PPI, Plaćanje po instalaciji) programa, preko koga su bili isplaćivani za distribuciju i instalaciju dodatnog softvera ili modula. Tako je Simda korišćen za distribuciju trojanaca, softvera za generisanje digitalne valute (Bitcoin i Primecoin) i neželjenog softvera/adwarea.

Na kraju, iz Microsofta podsećaju korisnike Windowsa da budu oprezni kada otvaraju emailove i poruke koje dobijaju preko društvenih mreža od nepoznatih, da budu oprezni kada preuzimaju softver sa web sajtova koji nisu sajtovi proizvođača ili programera softvera, i da koriste antivirus.

Izdvojeno

Hakeri koriste lažne prijave o kršenju autorskih prava za krađu Google naloga

Istraživači kompanije Malwarebytes upozorili su na novu fišing kampanju koja cilja programere Chrome ekstenzija koristeći lažna obaveštenja o na... Dalje

WordPress malver krije komande u komentarima Steam profila

Istraživači kompanije GoDaddy otkrili su novu WordPress malver kampanju koja koristi Steam Community profile za skrivanje komandi namenjenih komprom... Dalje

Greška u Metinom AI sistemu za korisničku podršku omogućila preuzimanje Instagram naloga

Kritična greška u Metinom AI sistemu za korisničku podršku na Instagramu omogućila je napadačima da zaobiđu dvofaktorsku autentifikaciju jednos... Dalje

InstallFix napadi: lažne ChatGPT stranice koriste se za širenje malvera

Istraživači kompanije Push Security upozorili su na novu kampanju u kojoj napadači koriste legitimne ChatGPT stranice kako bi naveli korisnike da p... Dalje

Google uvodi zaštitu od krađe kolačića sesija za sve korisnike

Google je saopštio da je bezbednosna funkcija Device Bound Session Credentials (DBSC) sada dostupna svim korisnicima i da se postepeno uvodi za Googl... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a