Identifikovan malver pomoću koga kriminalci kradu novac sa bankomata

Vesti, 09.10.2014, 09:43 AM

Na zahtev neimenovane banke, tim za globalna istraživanja i analizu ruskog proizvođača antivirusa kompanije Kaspersky Lab sproveo je istragu o napadima kriminalaca na bankomate u istočnoevropskim zemljama.

Tokom istrage, stručnjaci Kaspersky Laba otkrili su malver koji je nazvan Backdoor.MSIL.Tyupkin i koji omogućava napadačima da isprazne malverom zaražene bankomate. Malver, čija se prva verzija pojavila u martu ove godine od tada je značajno napredovao, pa najnovija verzija malvera isključuje zaštitu koju inficiranom sistemu pruža McAfee Solidcore.

Malver je pronađen na više od 50 bankomata banaka u istočnoevropskim zemljama. Veruje se da se malver proširio i izvan ove teritorije i da ga ima i u SAD, Indiji i Kini.

Zbog prirode uređaja koji su zaraženi ovim malverima, nije bilo moguće utvrditi tačne razmere infekcija. Međutim, podaci dobijeni od VirusTotala pokazuju da se malver izgleda pojavio i u Rusiji, SAD, Indiji, Kini, Izraelu, Francuskoj i Maleziji.

Tyupkin je pronađen samo na bankomatima koji koriste 32-bitni Windows. Reč je isključivo o bankomatima jednog velikog proizvođača koga iz Kaspersky Laba nisu želeli da imenuju jer je istraga u kojoj je uzeo učešće i Interpol još uvek u toku.

Na osnovu snimaka sigurnosnih kamera sa mesta na kojima su pronađeni zaraženi bankomati, napadači su instalirali malver pomoću bootabilnog CD-a, posle čega bi restartovali sistem da bi najzad inficirani bankomat bio pod njihovom kontrolom. Malver omogućava kriminalcima da manipulišu softverom bankomata na način na koji im to odgovara.

“To je potpuno drugačiji nivo pretnje, gde softver za zaštitu ne funkcioniše”, kaže Visente Diaz, istraživač Kaspersky Laba.

Sajber kriminalci su primenili neke mere predostrožnosti da bi otežali otkrivanje napada. Tako je na primer, malver konfigurisan da prihvata komande samo noću i to nedeljom i ponedeljkom.

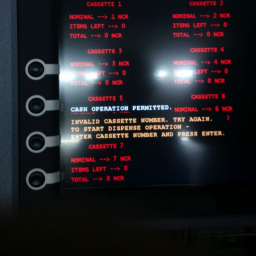

Da bi se pojavio grafički interfejs malvera na ekranu bankomata, koji pokazuje koliko je novčanica i u kojim apoenima ostalo u kasetama bankomata, napadači moraju svaki put da unesu različiti ključ sesije čije je generisanje bazirano na algoritmu koji je poznat samo napadačima, što onemogućava da bilo ko drugi osim njih kontroliše malver. Interfejs malvera omogućava kriminalcima da primoraju bankomat da iz svojih kaseta samo u jednom navratu izbaci 40 novčanica.

Napadi na bankomate koji se oslanjaju na malvere su prirodni napredak u odnosu skimere koji zahtevaju postavljanje lažnih čitača kartica i tastatura na bankomatima da bi se “skinuli” podaci sa kartica, kažu iz Kaspersky Laba. Uspešna upotreba skimera koji skidaju podatke sa kreditnih i debitnih kartica kada ih korisnici ubace u bankomate je sada dobro poznata a javnost je postala svesna neophodnosti da se bude na oprezu, kao i da su neophodne određene mere predostrožnosti kada se koriste bankomati. Malver je primer da kriminalci napreduju i sada direktno napadaju banke.

Na ovakav scenario stručnjaci upozoravaju godinama. 2010., tokom jedne od najupečatljivijih prezentacija koja je ikad održana na hakerskoj konferenciji Black Hat, sada preminuli haker Barnabi Džek na pozornici je hakovao je bankomat primoravajući uređaj da izbaci novac. On je koristio kombinaciju fizičkog pristupa USB portovima bankomata i softverskog exploita.

Činjenica da mnogi bankomati koriste operativne sisteme sa poznatim slabostima i odsustvo sigurnosnih rešenja je još jedan problem koji mora biti hitno biti rešen.

Iz Kaspersky Laba savetuju bankama da provere fizičku bezbednost bankomata ali i da razmisle o investiranju u kvalitetna sigurnosna rešenja.

Iz Kaspersky Laba takođe preporučuju bankama postavljanje alarma jer su kriminalci koji su koristili Tyupkin inficirali samo bankomate koji nisu imali alarme.

Preporuke stručnjaka ruske kompanije su i da bankomati treba da budu postavljeni na otvorenom, dobro osvetljenom prostoru koji je pod nadzorom vidljivih sigurnosnih kamera. Neophodno je redovno proveravati bankomate kako bi se eventualno otkrili skimeri. Bankomati bi trebalo da imaju samo onoliko novca koliko je dovoljno za jedan dan. Banke treba da znaju da se kriminalci mogu predstavljati i kao stručnjaci koji vrše nadzor nad alarmima, sigurnosnim kamerama ili drugim uređajima, kažu iz Kaspersky Laba.

Više detalja o ovome možete naći na blogu Kaspersky Laba.

Izdvojeno

StealTok: lažne TikTok ekstenzije špijuniraju više od 130.000 korisnika

Više od 130.000 korisnika izloženo je riziku zbog lažnih TikTok downloader ekstenzija za Google Chrome i Microsoft Edge, koje prikupljaju osetljive... Dalje

108 Chrome ekstenzija krade podatke korisnika

Istraživači iz Socket-a otkrili su veliku kampanju koja uključuje 108 zlonamernih ekstenzija za Google Chrome, sa procenjenih 20.000 pogođenih kor... Dalje

Booking.com potvrdio incident: podaci korisnika u rukama napadača

Booking.com je počeo da obaveštava korisnike nakon što je potvrđeno da je treća strana pristupila delu podataka o rezervacijama. Prema navodima k... Dalje

Google Chrome dobija zaštitu protiv krađe sesija: ukradeni kolačići postaju beskorisni

Google je uveo novu bezbednosnu funkciju u Chrome koja ima za cilj da zaustavi jednu od najčešćih tehnika savremenih napada — krađu korisni... Dalje

Lažni ChatGPT Ad Blocker krao razgovore korisnika

Lažna Chrome ekstenzija pod nazivom ChatGPT Ad Blocker koristila se za krađu razgovora korisnika, predstavljajući se kao alat za uklanjanje oglasa ... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a