Istraživači napravili alat za dešifrovanje fajlova koje je šifrovao kripto-ransomware TeslaCrypt

Vesti, 29.04.2015, 08:30 AM

Dobre vesti za žrtve kripto-ransomwarea TeslaCrypt: stručnjaci kompanije Cisco Systems napravili su alat kojim korisnici sami mogu dešifrovati fajlove koje je šifrovao malver i tako izbeći da plate kriminalcima otkup koji oni traže da bi fajlovi bili vraćeni u prvobitno stanje.

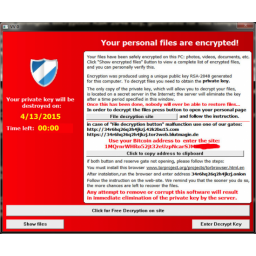

Kada se TeslaCrypt prvi put pojavio u martu ove godine on je najpre zbunio istraživače jer malver veoma mnogo podseća na mnogo poznatiji ransomware Cryptolocker.

Ali osim uobičajenog asortimana fajlova koje šifruju kripto-malveri, kao što su dokumenti, slike, video snimci i drugi, TeslaCrypt šifruje i fajlove koji su povezani sa video igrama i softverom za video igre, i po tome je poseban. Pored toga, malver šifruje i fajlove povezane sa iTunes. Ukupan broj ekstenzija koje cilja ovaj malver je 185, od čega je više od 50 ekstenzija povezano sa video igrama i softverom za video igre.

Iako malver u obaveštenju koje prikazuje korisnicima inficiranih računara tvrdi da fajlove šifruje RSA-2048 asimetričnim algoritmom, on ustvari koristi AES simetrični algoritam, što znači da se isti ključ koristi i za šifrovanje i za dešifrovanje fajlova. Da je ono što malver tvrdi tačno, to bi značilo da su fajlovi šifrovani javnim ključem sačuvanim na sistemu i da mogu biti dešifrovani samo privatnim ključem koji je u posedu napadača.

Međutim, analiza malvera je otkrila istraživačima iz Cisco Talos Group da malver ustvari koristi AES simetrični kriptografski algoritam koji koristi isti ključ i za šifrovanje i za dešifrovanje.

Neke verzije TeslaCrypt malvera čuvaju enkripcijski ključ u key.dat fajlu na inficiranom sistemu, dok druge verzije brišu ključ kada završe sa šifrovanjem fajlova i čuvaju šifrovanu verziju ključa u fajlu nazvanom RECOVERY_KEY.TXT.

To je omogućilo istraživačima da naprave delimično delotvoran alat kojim je moguće doći do master enkripcijskog ključa ako se on nalazi u key.dat fajlu. Korisnici bi trebalo da sačuvaju kopiju ovog fajla čim shvate da su im računari inficirani malverom TeslaCrypt da bi ga kasnije mogli iskoristiti za dešifrovanje fajlova uz pomoć alata koji su razvili istraživači iz Cisco Systems.

Ako key.dat ne uključuje master ključ, alat neće raditi.

Istraživači još uvek rade na reverznom inženjeringu algoritma koji koriste napadači da bi uspeli da dođu do ključa u RECOVERY-KEY.TXT. Ako uspeju u tome, to će im omogućiti da dešifruju i fajlove koje su šifrovale verzije malvera TeslaCrypt koje brišu ključ iz key.dat fajla kada malver završi sa šifrovanjem fajlova na inficiranom računaru.

Istraživači kažu da je njihov alat za dešifrovanje lak za upotrebu a postoji i uputstvo za njegovo korišćenje.

Alat za dešifrovanje je probni alat koji nije zvanično podržan, i korisnici mogu da ga koriste na svoju odgovornost. Zbog toga, stručnjaci preporučuju korisnicima da naprave backup šifrovanih fajlova pre nego što upotrebe ovaj alat.

Izdvojeno

Bluekit: novi AI alat za phishing napade zaobilazi MFA zaštitu

Istraživači iz Varonis Threat Lab-a otkrili su novi phishing-as-a-service alat pod nazivom Bluekit, koji značajno pojednostavljuje izvođenje napad... Dalje

Ekstenzije kao biznis model: 82 Chrome ekstenzije prodaju podatke više od 6,5 miliona korisnika

Istraživanje kompanije LayerX Security otkrilo je 82 Chrome ekstenzije prikupljaju i prodaju podatke korisnika, utičući na više od 6,5 miliona lju... Dalje

Telekom mreže se zloupotrebljavaju za tajno praćenje korisnika

Telekom infrastruktura koristi se za tajno praćenje lokacije korisnika, upozoravaju istraživači iz Citizen Lab-a. Prema izveštaju istraživačkog ... Dalje

Privatni režim nije bio privatan: Firefox i Tor omogućavali praćenje korisnika

Bezbednosni istraživači iz Fingerprinta otkrili su ranjivost u Firefox-u i pregledačima baziranim na njemu, uključujući Tor Browser, koja omoguć... Dalje

StealTok: lažne TikTok ekstenzije špijuniraju više od 130.000 korisnika

Više od 130.000 korisnika izloženo je riziku zbog lažnih TikTok downloader ekstenzija za Google Chrome i Microsoft Edge, koje prikupljaju osetljive... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a