Kaspersky pokrenuo informativni portal sa alatom za otkrivanje špijunskog softvera na telefonima

Vesti, 06.07.2022, 09:00 AM

Kaspersky je pokrenuo novi informativni portal sa alatom otvorenog koda za otkrivanje stalkerwarea pod nazivom TinyCheck, koji je napravljen 2019. godine sa ciljem da pomogne ljudima koji sumnjaju da se njihovi uređaji nadgledaju.

Stalkerware je softver za špijuniranje preko pametnog telefona koji prati kretanje žrtve, komunikaciju, fotografije, istoriju pregledanja i još mnogo toga. Ovakvi alati iskorišćavaju propuste u bezbednosti mobilnih operativnih sistema i potajno rade u pozadini, tako da ne izazovu sumnju kod žrtve.

TinyCheck je program koji može brzo da identifikuje aktivnosti povezane sa stalkerwareom na neinvazivan način, pokretanjem na spoljnom uređaju (Raspberry Pi) i praćenjem njegovog odlaznog saobraćaja preko WiFi-a. Alat ne mora da se instalira na uređaju, ne ometa ništa na mobilnom operativnom sistemu, i stoga ne nosi rizik da zlostavljač shvati da je žrtva saznala da je pod nadzorom. Ovo je od ključne važnosti za bezbednost žrtve, jer ako zlostavljač otkrije da je otkriven, zlostavljanje bi moglo da eskalira.

Pošto TinyCheck ne mora da se pokreće na samom uređaju, on može da identifikuje prisustvo stalkerwarea i na Androidu i na iOS-u.

TinyCheck prati samo indikatore zloupotrebe, na primer koji serveri primaju komunikaciju sa uređaja i ne čita sadržaj komunikacije žrtve, poput SMS-ova i imejlova.

Takođe, kao što je objašnjeno u politici privatnosti alata, uhvaćeni paketi, logovi i svi rezultati analize čuvaju se lokalno na uređaju koji pokreće TinyCheck, tako da ništa ne stiže do Kasperskog ili bilo čijeg drugog servera.

Pošto je alat otvorenog koda, njegov kod može svako da proveri i poboljša, tako da ne može da sakrije sumnjive funkcije.

Kada je reč o vrstama alata za praćenje koje TinyCheck može da identifikuje, lista uključuje sav poznati komercijalni špijunski softver a u nekim slučajevima, i sofisticirane proizvode kao što je čuveni Pegaz. Kaspersky je dodao mogućnost otkrivanja sofisticiranog špijunskog softvera u avgustu 2021. godine, ali zbog stalne promene servera/domena ovih alata, sposobnost TinyChecka da otkrije ove infekcije je ograničena.

Brojne nevladine organizacije su koristile TinyCheck od njegovog objavljivanja.

Kaspersky je sada pokrenuo novi informativni hab da promoviše TinyCheck i pomogne svima koji sumnjaju da su žrtve uhođenja, objašnjavajući laički kako to funkcioniše i pružajući lak pristup korisnim izvorima informacija.

Portal ima odeljak sa često postavljanim pitanjima, uputstvo za korišćenje TinyChecka i obrazac za kontakt koji korisnici mogu da koriste ako imaju pitanja o alatu.

Kako je stalkerware dizajniran da ostane skriven od vlasnika praćenog uređaja, otkrivanje ove vrste malvera može biti teško bez specijalizovanog alata. Međutim, postoje određeni znaci koji mogu ukazivati na prisustvo stalkerwarea: baterija koja se brzo prazni (zbog stalkerwarea koji radi 24/7 u pozadini), povećan saobraćaj podataka iako ne koristite telefon više nego obično (ali stalkerware prenosi podatke udaljenim serverima), indikatori za aktiviranje GPS-a ili mikrofona se prikazuju nasumično, ljudi znaju informacije o sadržaju na vašem telefonu, uključujući sastanke iz vašeg kalendara, fotografije i vašu lokaciju, nepoznati pokušaji prijavljivanja na onlajn naloge koje koristite na svom telefonu, uređaj se pregreva kada se ne koristi itd.

Ako primetite bilo šta od gore navedenog i ako neko zna informacije o vama koje ne bi trebalo da zna, trebalo bi da pokrenete anti-stalkerware proveru, instalirate AV alat na uređaj, koristite VPN ili čak zamenite svoj uređaj.

Omogućavanje dvofaktorske autentifikacije se takođe preporučuje da biste zaštitili svoje onlajn naloge. Međutim, ako je vaš uređaj zaražen stalkerwareom, zlostavljač ima pristup i vašim 2FA kodovima.

Ako mislite da ste u opasnosti, nikada ne ostavljajte svoj uređaj bez nadzora, jer ove špijunske alatke obično se instaliraju onda kada zlostavljač ima fizički pristup pametnom telefonu.

Izdvojeno

Telegram Mini Apps se koriste za kripto prevare i širenje Android malvera

Istraživači iz CTM360 otkrili su veliku prevarantsku mrežu pod nazivom FEMITBOT, koja koristi Telegram Mini Apps za širenje lažnih investicionih ... Dalje

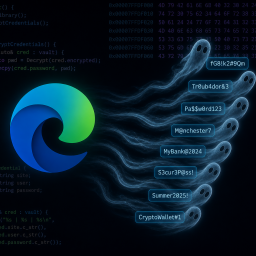

Microsoft Edge čuva sve lozinke u memoriji: stručnjaci upozoravaju na rizik

Microsoft Edge učitava svaku sačuvanu lozinku u memoriju procesa u trenutku pokretanja pregledača i čuva je tamo kao čisti tekst, čak i ako kori... Dalje

Maliciozni Google oglasi šire MacSync: lažni Homebrew inficira macOS uređaje

Klik na prvi rezultat u Google pretrazi za popularni macOS alat Homebrew može dovesti do instalacije zlonamernog umesto legitimnog softvera, upozorav... Dalje

Bombardovanje imejlovima i lažna IT podrška: novi talas napada na korisnike Microsoft Teams-a

Nova kampanja sajber napada cilja zaposlene u kompanijama kombinacijom bombardovanja imejlovima i lažne IT podrške na Microsoft Teams-u, navodeći k... Dalje

Bluekit: novi AI alat za phishing napade zaobilazi MFA zaštitu

Istraživači iz Varonis Threat Lab-a otkrili su novi phishing-as-a-service alat pod nazivom Bluekit, koji značajno pojednostavljuje izvođenje napad... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a