Mesečna analiza štetnih programa: April 2010

Vesti, 07.05.2010, 13:32 PM

Štetni programi otkriveni na kompjuterima korisnika

Prva Top 20 lista štetnih programa, adware i potencijalno neželjenih programa otkrivenih i neutralizovanih odmah pošto su otkriveni.

| Position | Change in position | Name | Number of infected computers |

| 1 |  0 0 |

Net-Worm.Win32.Kido.ir | 330025 |

| 2 |  0 0 |

Virus.Win32.Sality.aa | 208219 |

| 3 |  0 0 |

Net-Worm.Win32.Kido.ih | 183527 |

| 4 |  0 0 |

Net-Worm.Win32.Kido.iq | 172517 |

| 5 |  0 0 |

Worm.Win32.FlyStudio.cu | 125714 |

| 6 |  2 2 |

Virus.Win32.Virut.ce | 70307 |

| 7 |  New New |

Exploit.JS.CVE-2010-0806.i | 68172 |

| 8 |  -2 -2 |

Trojan-Downloader.Win32.VB.eql | 64753 |

| 9 |  2 2 |

Worm.Win32.Mabezat.b | 51863 |

| 10 |  5 5 |

Trojan-Dropper.Win32.Flystud.yo | 50847 |

| 11 |  -1 -1 |

Worm.Win32.AutoIt.tc | 49622 |

| 12 |  New New |

Exploit.JS.CVE-2010-0806.e | 45070 |

| 13 |  -4 -4 |

Packed.Win32.Krap.l | 44942 |

| 14 |  New New |

Trojan.JS.Agent.bhr | 36795 |

| 15 |  2 2 |

not-a-virus:AdWare.Win32.RK.aw | 36408 |

| 16 |  Return Return |

Trojan.Win32.Autoit.ci | 35877 |

| 17 |  -1 -1 |

Virus.Win32.Induc.a | 31846 |

| 18 |  New New |

Trojan.JS.Zapchast.dj | 30167 |

| 19 |  Return Return |

Packed.Win32.Black.a | 29910 |

| 20 |  Return Return |

Worm.Win32.AutoRun.dui | 28343 |

Lista dvadeset najučestalijih štetnih programa otkrivenih na kompjuterima korisnička tradicionalno ostaje prilično ustaljena, tako da nije iznenađenje činjenica da Kido i Sality i dalje zauzimaju prva dva mesta.

April je iznedrio četiri noviteta. Dva od njih (na 7. i 12. mestu) su varijacije CVE-2010-0806 exploit-a kojeg smo spominjali prošlog meseca, dok su druga dva noviteta (na 14. i 18. mestu) Trojanci za koje se ispostavilo da su direktno povezani sa CVE-2010-0806 exploit-om. Exploit je obično enkriptovan ili zatamnjen i razdeljen u nekoliko delova. Kada se zaražena strana otvori u browser-u, sastavni delovi exploit-a se download-uju određenim redosledom. Deo koda koji se download-uje poslednji je onaj koji vrši raspakivanje (unpack) i pokretanje explot-a. Dva nova Trojanca u ovom rangiranju su delovi jedne od varijacija CVE-2010-0806 exploit-a.

Da zaključimo, exploit je vezan za ranjivost otkrivenu tokom marta u Internet Explorer-u. Ovaj exploit je veoma detaljno opisan i upravo su to uočili sajber-kriminalci. Tokom marta broj pojedinačnih download-ovanja CVE-2010-0806 exploit-a je dostigao 200000. Tokom aprila dva oblika exploit-a su neutralizovana na više od 110000 kompjutera. U daljem tekstu razmotrićemo detaljnije rapidan porast CVE-2010-0806 exploit-a.

Vredi spomena i spori ali stalan rast Virut.ce koji se sasvim približio prvoj petorki na listi. Tokom poslednja tri meseca on se sa 10. popeo na 6. mesto u aprilu i bio neutralizovan na više od 70000 kompjutera.

Štetni programi na internetu

Druga Top 20 lista predstavlja podatke dobijene od antivirusne web komponente i odražava trenutno stanje online pretnji. Rangiranje uključuje štetne programe otkrivene na web stranama i štetne programe download-ovane sa web strana na zaražene kompjutere.

| Position | Change in position | Name | Number of attempted downloads |

| 1 |  1 1 |

Exploit.JS.CVE-2010-0806.i | 201152 |

| 2 |  New New |

Exploit.JS.Pdfka.cab | 117529 |

| 3 |  7 7 |

Exploit.JS.CVE-2010-0806.b | 110665 |

| 4 |  New New |

not-a-virus:AdWare.Win32.FunWeb.q | 99628 |

| 5 |  New New |

Trojan-Downloader.JS.Twetti.с | 89596 |

| 6 |  New New |

Trojan-Downloader.JS.Iframe.bup | 85973 |

| 7 |  New New |

Trojan.JS.Agent.bhl | 76648 |

| 8 |  Return Return |

Trojan-Clicker.JS.Agent.ma | 76415 |

| 9 |  New New |

Trojan-Clicker.JS.Iframe.ev | 74324 |

| 10 |  New New |

Exploit.JS.Pdfka.byp | 69606 |

| 11 |  -8 -8 |

Trojan.JS.Redirector.l | 68361 |

| 12 |  New New |

Trojan-Dropper.Win32.VB.amlh | 60318 |

| 13 |  New New |

Exploit.JS.Pdfka.byq | 60184 |

| 14 |  -10 -10 |

Trojan-Clicker.JS.Iframe.ea | 57922 |

| 15 |  -8 -8 |

not-a-virus:AdWare.Win32.Boran.z | 56660 |

| 16 |  New New |

Exploit.JS.CVE-2010-0806.e | 53989 |

| 17 |  -11 -11 |

Trojan.JS.Agent.aui | 52703 |

| 18 |  0 0 |

not-a-virus:AdWare.Win32.Shopper.l | 50252 |

| 19 |  New New |

Packed.Win32.Krap.gy | 46489 |

| 20 |  New New |

Trojan.HTML.Fraud.am | 42592 |

Suprotno prvoj Top 20 listi, naša druga lista je, kao i obično, mnogo promenljivija. Lider iz pretodna dva uzastopna meseca Gumblar.x ne pojavljuje se među prvih 20 aprilskog rangiranja štetnih programa što je posledica naglog pada njegove aktivnosti. Kao i prethodne epidemije Gumblar-om, i ova je naglo izbila, dostigla vrhunac u februaru kada je preko 450000 sajtova bilo zaraženo Gumblar-om, i potom nestala sa scene isto onako brzo kao što se i pojavila dva meseca ranije. Ovo treba da bude upozorenje, jer je ovo tipično ponašanje za Gumblar.x koje podseća na događaje iz februara. Ostaje da se vidi kada će i da li će uopšte Gumblar epidemija sledeći put izbiti, a mi ćemo pratiti dalji razvoj situacije.

Brzo širenje CVE-2010-0806 exploit-a ovog meseca osiguralo mu je vodeću poziciju na drugoj Top 20 listi. Exploit obično importuje male downloader programe na zaražene kompjutere, kao što su članovi familija (štetnih programa) Trojan-Downloader.Win32.Small, Trojan-Dropper.Win32.Agent, Trojan.Win32.Inject, i Trojan.Win32.Sasfis. Ovi Trojanci potom download-uju druge štetne programe na zaražene računare - najčešće različite oblike Trojan-GameTheif.Win32.Magania, Trojan-GameTheif.Win32.WOW i Backdoor.Win32.Torr. Kako se čini, glavni cilj sajber-kriminalaca koji su tokom aprila koristili CVE-2010-0806 exploit, bila je krađa poverljivih podataka od korisnika sa nalozima za poznate online igre. Ukupan broj pokušaja download-ovanja ove tri varijacije exploit-a sa 1., 3., i 16. mesta premašuje broj od 350000.

Među aprilskim novitetima su tri exploit-a (na 2., 10., i 13. mestu) koji su povezani sa ranjivostima u Adobe Reader i Acrobat. Ranjivosti koje ova tri PDF exploit-a koriste su relativno stare, otkrivene su još prošle godine. Exploit-i su PDF dokumenti koji sadrže određeni „scenario“ unutar JavaScript-a. Ovi script-ovi tako tragaju za različitim Trojan-Downloader-ima na internetu koju su već negde instalirani a potom i sami pokreću mnoge druge štetne programe. Štetni programi download-ovani na kompjutere koji su zaraženi sa Pdfka.cab (na 2. mestu) uključuju varijante familije virusa PSWTool.Win32.MailPassView. Programi iz ove grupe kradu login podatke i šifre za email naloge.

Packed.Win32.Krap.gy na 19. mestu, kao i većina predstavnika packer-a, krije lažni antivirusni program. Jedan od izvora koji stoji iza širenja ovih lažnih antivirusnih programa je HTML strana koju je Kaspersky.Lab otkrio kao Trojan.HTML.Fraud.am (na 20. mestu).

Ukupan broj pokušaja download-ovanja Tweetti.c (na 5. mestu) je 90000. Funkcija ovog Trojanca ne razlikuje se od manje zatamnjenog prethodnika Twetti.a, kojeg smo spominjali u decembru prošle godine.

Imajući u vidu aprilsko rangiranje štetnih programa, jasno je uočljiv dominantni trend: sajber-kriminalci koriste exploit-e čiji je izvorni kod široko rasprostranjen. U velikoj većini slučajeva, meta takvih napada su poverljivi podaci. Sajber-kriminalci pokušavaju da ostvare pristup email nalozima i nalozima korisnika online igara na raznim web sajtovima. Ovakvi pokušaji se broje na stotine hiljada tokom aprila. Ukradeni podaci mogu biti prodati i/ili iskorišćeni za širenje štetnih programa.

Zemlje iz kojih je potekla većina web infekcija:

Izvor:

Izdvojeno

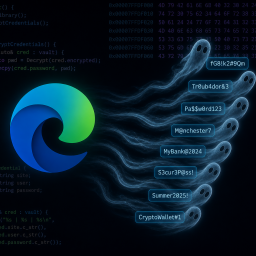

Microsoft Edge čuva sve lozinke u memoriji: stručnjaci upozoravaju na rizik

Microsoft Edge učitava svaku sačuvanu lozinku u memoriju procesa u trenutku pokretanja pregledača i čuva je tamo kao čisti tekst, čak i ako kori... Dalje

Maliciozni Google oglasi šire MacSync: lažni Homebrew inficira macOS uređaje

Klik na prvi rezultat u Google pretrazi za popularni macOS alat Homebrew može dovesti do instalacije zlonamernog umesto legitimnog softvera, upozorav... Dalje

Bombardovanje imejlovima i lažna IT podrška: novi talas napada na korisnike Microsoft Teams-a

Nova kampanja sajber napada cilja zaposlene u kompanijama kombinacijom bombardovanja imejlovima i lažne IT podrške na Microsoft Teams-u, navodeći k... Dalje

Bluekit: novi AI alat za phishing napade zaobilazi MFA zaštitu

Istraživači iz Varonis Threat Lab-a otkrili su novi phishing-as-a-service alat pod nazivom Bluekit, koji značajno pojednostavljuje izvođenje napad... Dalje

Ekstenzije kao biznis model: 82 Chrome ekstenzije prodaju podatke više od 6,5 miliona korisnika

Istraživanje kompanije LayerX Security otkrilo je 82 Chrome ekstenzije prikupljaju i prodaju podatke korisnika, utičući na više od 6,5 miliona lju... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a