Opasni backdoor REMCOS se širi preko naizgled bezopasnih LNK fajlova

Vesti, 05.08.2025, 10:00 AM

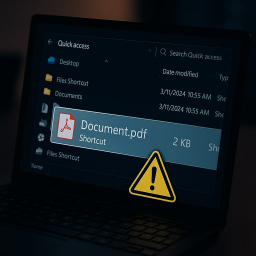

Tim istraživača iz firme Point Wild upozorio je na hakere koji šalju LNK fajlove sa prepoznatljivom ikonicom za PDF ili Word dokument. Fajlovi deluju bezopasno i nema ničega što bi ukazivalo da kada se klikne na fajl i kada ga otvorite u Windows Exploreru, da ćete pokrenuti opasni backdoor REMCO.

REMCOS (Remote Control & Surveillance) je moćni malver koji hakerima omogućava potpunu kontrolu nad kompromitovanim računarom. Ovaj malver može da krade fajlove, snima video veb kamerom i zvukove mikrofonom, beleži sve što korisnik kuca (keylogger), pravi snimke ekrana i manipuliše unosima.

Zašto je LNK fajl savršen mamac?

LNK fajlovi su stari trik, ali sada u mnogo sofisticiranijem pakovanju. LNK fajlovi su u suštini prečice koje služe da vam olakšaju pokretanje programa, i upravo zato korisnicima deluju poznato i bezopasno. Podrazumevano, Windows ne prikazuje ekstenziju „.lnk“. Hakeri u ovom slučaju šalju fajl „Invoice.pdf.lnk“, a žrtve vide samo „Invoice.pdf“.

Napadači umesto putanje do legitimnog fajla u polje „target“ ubacuju zlonamernu komandu. Komanda će usmeriti na legitiman Windows alat, kao što je cmd.exe, PowerShell, mshtga.exe ili rundll32.exe, da bi se pokrenule zlonamerne komande, maliciozne skripte ili DLL fajlovi, i to bez ikakvog upozorenja ili iskačućih prozora.

Najčešći vektori napada su phishing mejlovi sa ZIP/RAR arhivama u kojima se nalazi LNK fajl, maliciozni sajtovi koji nude lažne dokumente ili softver, piratski programi, i zlonamerni LNK fajlovi koje hakeri postavljaju na dostupne mrežne diskove.

Kako da se zaštitite?

≡ Ne otvarajte fajlove iz sumnjivih mejlova, naročito ako su u arhivama.

≡ Uključite prikaz ekstenzija u Windowsu. Tako ćete odmah znati da „Invoice.pdf“ nije pravi PDF, već „Invoice.pdf.lnk“.

≡ Koristite bezbednosne alate koji skeniraju ponašanje fajlova, a ne samo potpis.

≡ Pratite mrežni saobraćaj - REMCOS često komunicira sa udaljenim serverima.

≡ Redovno ažurirajte sistem i koristite napredne anti-malver alate.

Izdvojeno

Ekstenzije kao biznis model: 82 Chrome ekstenzije prodaju podatke više od 6,5 miliona korisnika

Istraživanje kompanije LayerX Security otkrilo je 82 Chrome ekstenzije prikupljaju i prodaju podatke korisnika, utičući na više od 6,5 miliona lju... Dalje

Telekom mreže se zloupotrebljavaju za tajno praćenje korisnika

Telekom infrastruktura koristi se za tajno praćenje lokacije korisnika, upozoravaju istraživači iz Citizen Lab-a. Prema izveštaju istraživačkog ... Dalje

Privatni režim nije bio privatan: Firefox i Tor omogućavali praćenje korisnika

Bezbednosni istraživači iz Fingerprinta otkrili su ranjivost u Firefox-u i pregledačima baziranim na njemu, uključujući Tor Browser, koja omoguć... Dalje

StealTok: lažne TikTok ekstenzije špijuniraju više od 130.000 korisnika

Više od 130.000 korisnika izloženo je riziku zbog lažnih TikTok downloader ekstenzija za Google Chrome i Microsoft Edge, koje prikupljaju osetljive... Dalje

108 Chrome ekstenzija krade podatke korisnika

Istraživači iz Socket-a otkrili su veliku kampanju koja uključuje 108 zlonamernih ekstenzija za Google Chrome, sa procenjenih 20.000 pogođenih kor... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a