Posetioci popularnih porno sajtova rizikuju infekciju malverom Zloader

Vesti, 19.11.2020, 11:00 AM

Lažno Java ažuriranje pronađeno je na raznim porno sajtovima a ono što se zapravo krije iza toga je preuzimanje poznatog malvera Zloader.

Posetioci veoma popularnih porno sajtova, kao što su bravoporn[.]com i xhamster[.]com izloženi su napadima reklamama (malvertajzing) koje preusmeravaju žrtve na veb sajtove na kojima se nalazi malver.

Kampanja sa malicioznim oglasima, koja je nazvana "malsmoke", prvi put je primećena u septembru ove godine. Istraživači ukazuju na promenu strategije napadača - više se žrtve ne odvode na sajtove na kojima se nalaze exploit paketi, već se koristi iskačuće lažno Java ažuriranje.

Prethodna taktika je uključivala reklame koje su preusmeravale posetioce porno veb sajta na veb sajt koji bi zatim zarazio uređaj žrtve dropperom, dowloaderom i malverom, i to baš tim redom. Međutim, od sredine oktobra, napadači su promenili taktiku i u igru uveli lažno ažuriranje Jave. Kada žrtve kliknu na ovo „ažuriranje“, preuzimaju Zloader, poznatog bankarskog trojanca koji krade lozinke i druge privatne podatke od korisnika ciljanih banaka.

Istraživači iz firme Malwarebytes kažu da su mislili da su napadači jednostavno prestali sa napadima. Međutim, oni su zapravo promenili taktiku kako bi došli do većeg broja korisnika. Umesto napada na mali broj posetilaca porno sajtova koji još uvek koriste Internet Explorer, “oni su sada proširili svoj domet na sve pregledače“.

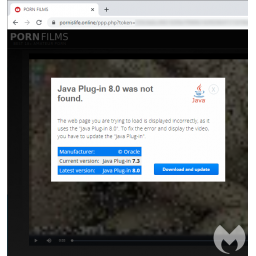

Kada kliknete na Play da biste odgledali video snimak na porno sajtu, pojavljuje se novi prozor pregledača sa video snimkom koji izgleda zrnasto. Ono što se zapravo dešava u pozadini je da se nakon što žrtve kliknu na video, one preusmeravaju na razne zlonamerne stranice, kao što je landingmonster[.]online, dok ne dođu na porno stranicu koja je „mamac“ (pornguru[.]online/B87F22462FDB2928564CED). Video klipovi se reprodukuju nekoliko sekundi, sa zvukom, dok se odjednom ne pojavi poruka preko ekrana u kojoj se kaže da „Java Plug-in 8.0 nije pronađen“.

Istraživači su rekli da je MPEG-4 snimak od 28 sekundi namerno pikseliziran jer korisnici treba da poveruju da treba da preuzmu softver koji nedostaje, iako to nikako neće pomoći.

„Izbor Jave je pomalo čudan, s obzirom na to da obično nije povezan sa video streamingom. Međutim, oni koji kliknu i preuzmu takozvano ažuriranje možda nisu svesni toga“, kažu istraživači.

Napadači koriste sopstveni program za preuzimanje malvera. Lažno Java ažuriranje (nazvano JavaPlug-in.msi) je digitalno potpisani Microsoft instalacioni program koji sadrži brojne biblioteke i izvršne fajlove. Istraživači su rekli da su mnogi od njih legitimni.

Instalira se izvršni fajl (lic_service.exe) koji zatim učitava HelperDll.dll. koji je najvažniji modul odgovoran za preuzimanje malvera sa sajta Moviehunters.

FOTO: Malwarebytes

Izdvojeno

Hakeri koriste lažne prijave o kršenju autorskih prava za krađu Google naloga

Istraživači kompanije Malwarebytes upozorili su na novu fišing kampanju koja cilja programere Chrome ekstenzija koristeći lažna obaveštenja o na... Dalje

WordPress malver krije komande u komentarima Steam profila

Istraživači kompanije GoDaddy otkrili su novu WordPress malver kampanju koja koristi Steam Community profile za skrivanje komandi namenjenih komprom... Dalje

Greška u Metinom AI sistemu za korisničku podršku omogućila preuzimanje Instagram naloga

Kritična greška u Metinom AI sistemu za korisničku podršku na Instagramu omogućila je napadačima da zaobiđu dvofaktorsku autentifikaciju jednos... Dalje

InstallFix napadi: lažne ChatGPT stranice koriste se za širenje malvera

Istraživači kompanije Push Security upozorili su na novu kampanju u kojoj napadači koriste legitimne ChatGPT stranice kako bi naveli korisnike da p... Dalje

Google uvodi zaštitu od krađe kolačića sesija za sve korisnike

Google je saopštio da je bezbednosna funkcija Device Bound Session Credentials (DBSC) sada dostupna svim korisnicima i da se postepeno uvodi za Googl... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a